Il panorama underground dei forum cybercriminali continua a evolversi e sta cambiando. Con un annuncio ufficiale pubblicato il 25 giugno 2025 sia su Telegram sia all’interno del forum DarkForums, l’utente Knox – attuale amministratore e figura apicale della piattaforma – ha comunicato il passaggio di controllo del canale Telegram “The Jacuzzi”, noto anche come baphchat, sotto l’egida di DarkForums.

Questa mossa rappresenta l’ennesimo tassello nella lenta ma inesorabile disgregazione dell’ecosistema lasciato vacante da BreachForums, a seguito degli eventi legali che ne hanno segnato la chiusura nel 2023 e la successiva instabilità nel 2024. Il canale “The Jacuzzi” era stato originariamente concepito come spazio non ufficiale per la community di BreachForums, in cui operatori, venditori e attori del cybercrime potevano interagire informalmente al di fuori delle rigidità della piattaforma principale.

BreachForums successore spirituale del celebre RaidForums– aveva consolidato nel tempo una struttura centralizzata incentrata sullo scambio di database violati, dati personali (PII) e credenziali, finché l’arresto del suo amministratore “pompompurin” nel marzo 2023 non ha segnato un punto di non ritorno. Nonostante vari tentativi di rilancio da parte di attori come Baphomet e altri fork della community, il progetto non è mai più tornato alla stabilità iniziale.

In questo vuoto, DarkForums ha saputo giocare un ruolo strategico, acquisendo credibilità e utenza attraverso un’offerta simile in termini di contenuti (accessi RDP, combolist, leak, strumenti di malware development) ma con una governance meno esposta. Con il takeover di “The Jacuzzi”, DarkForums non si limita a incorporare un canale: consolida un’infrastruttura di comunicazione e reputazione precedentemente associata al marchio BreachForums.

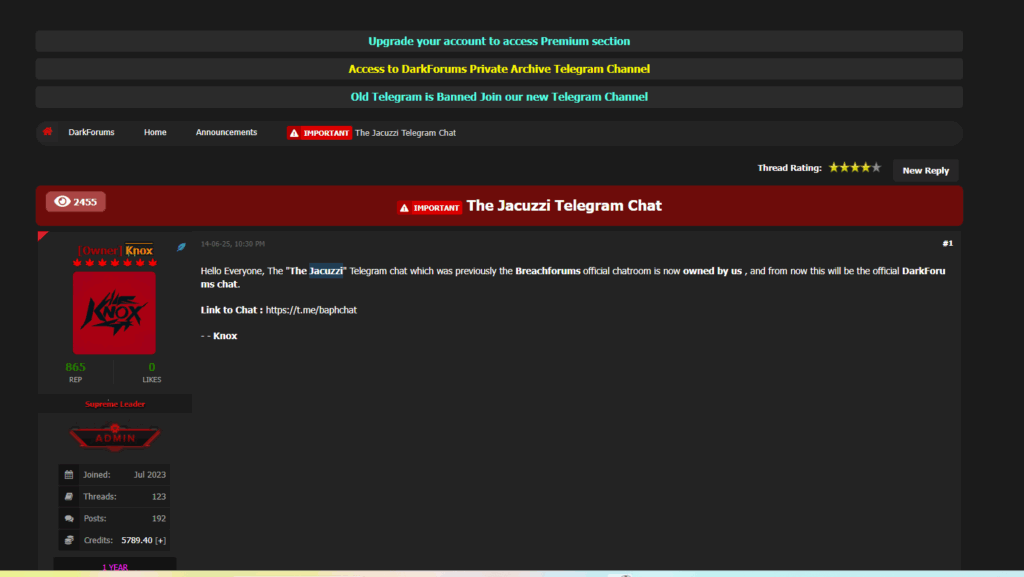

Nel messaggio pubblicato sul forum, l’amministratore Knox scrive:

“The ‘Jacuzzi’ Telegram chat which was previously the Breachforums official chatroom is now owned by us, and from now this will be the official DarkForums chat.”

Contestualmente, sono stati resi disponibili i seguenti riferimenti:

L’iniziativa rafforza anche l’ecosistema di comunicazione out-of-band tipico dei forum criminali moderni, dove i canali Telegram agiscono da fallback in caso di downtime, sequestro o problemi di reputazione dei domini principali. La scelta di consolidare “The Jacuzzi” come ambiente affiliato ufficiale consente a DarkForums di presidiare attivamente l’engagement della community, attrarre ex utenti di BreachForums e legittimarsi come hub alternativo.

Dal punto di vista della Cyber Threat Intelligence, questo cambiamento rappresenta un ulteriore ricombinarsi delle dinamiche di leadership nei marketplace di dati illeciti. Il mantenimento di riferimenti Telegram attivi, ora sotto nuova gestione, costituisce un importante indicatore di persistenza delle attività legate alla criminalità informatica, pur in contesti di discontinuità strutturale.

Organizzazioni che monitorano le attività su canali OSINT/CLOSINT dovrebbero aggiornare i loro modelli di tracciamento, includendo questo nuovo asset di DarkForums come fonte attiva per potenziali early warning, comunicazioni interne alla threat actor economy e promozione di nuovi dump o servizi illeciti.