Google è vittima della propria piattaforma pubblicitaria, scrivono i ricercatori di Malwarebytes. Il fatto è che gli aggressori stanno creando degli annunci che promuovono una falsa applicazione Google Authenticator, con il pretesto di distribuire il malware DeerStealer.

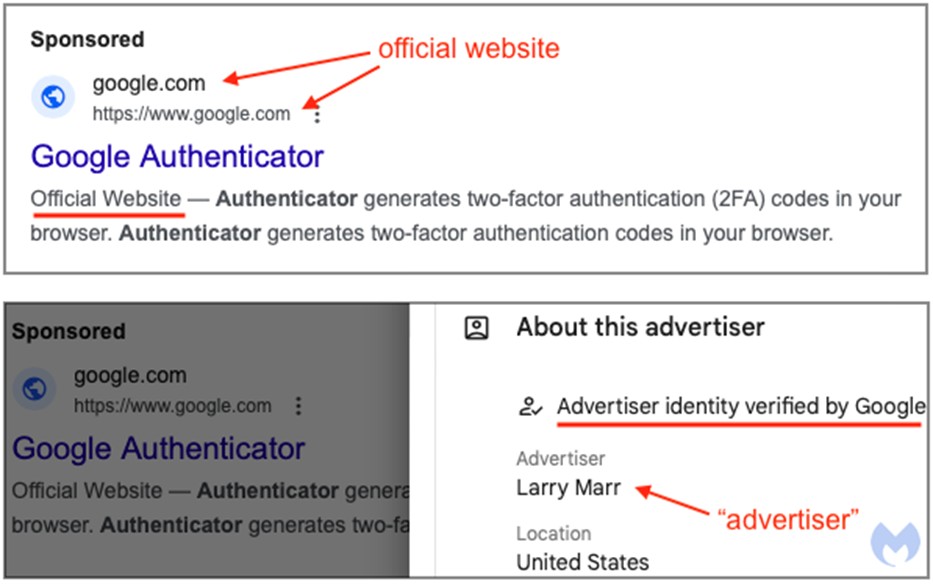

Gli esperti affermano che gli aggressori sono ancora in grado di inserire annunci nei risultati delle ricerche di Google, mentre sembrano essere associati a domini legittimi, il che crea un falso senso di fiducia tra gli utenti.

Lo schema funziona così: durante la ricerca di Google Authenticator, l’utente vede un annuncio pubblicitario, presumibilmente proveniente da una fonte ufficiale.

In effetti, dietro l’annuncio si nasconde un account falso. Quando si fa clic sul collegamento, si verificano numerosi reindirizzamenti verso domini controllati dai truffatori.

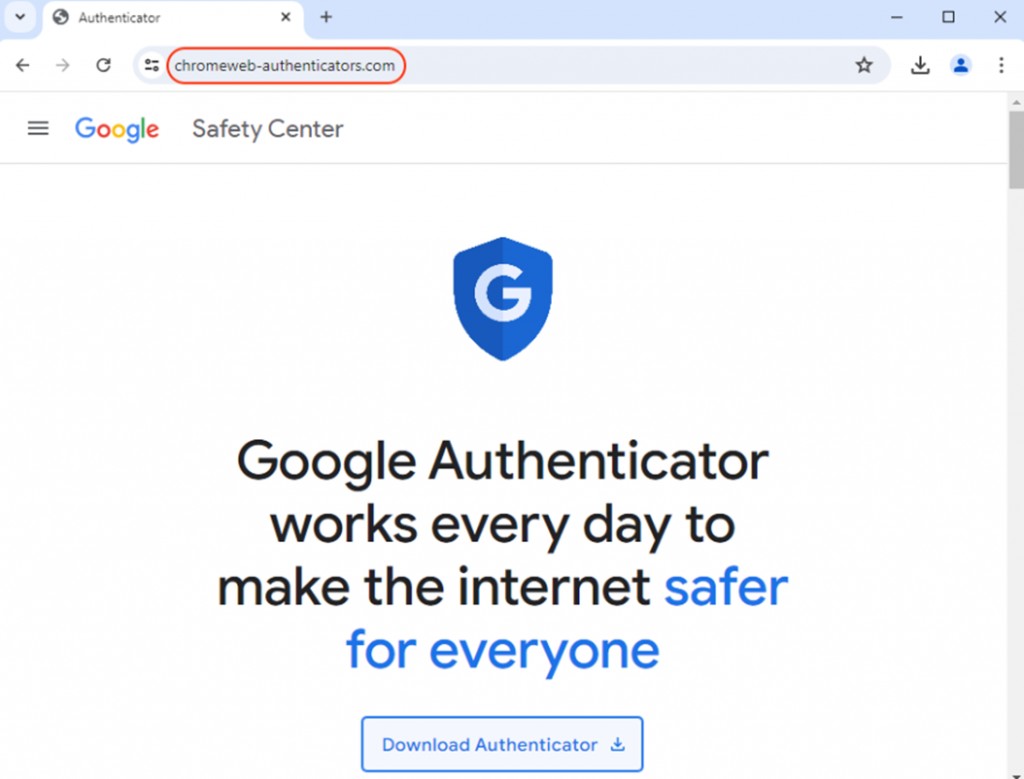

Di conseguenza, l’utente finisce su un sito Web falso che imita la pagina di Google Authenticator. Lì verrà scaricato il file eseguibile.

Questo è seguito da un reindirizzamento a GitHub, dove è ospitato il payload dannoso. L’utilizzo di hosting legittimo per sviluppatori infonde fiducia negli utenti e consente di aggirare di evadere molti sistemi di sicurezza.

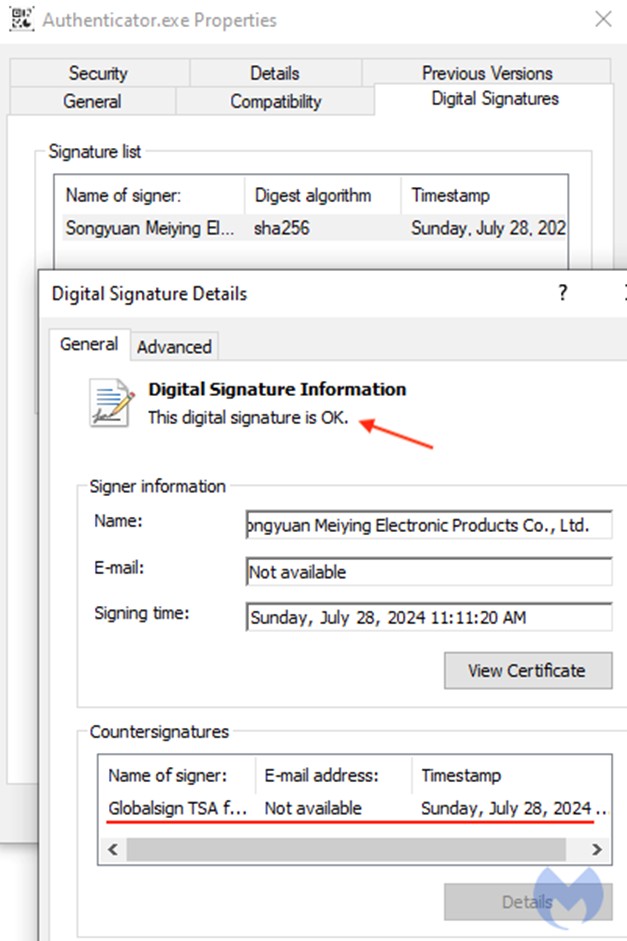

Il file scaricato contiene il malware DeerStealer che è progettato per rubare i dati personali dell’utente. Tutte le informazioni rubate vengono immediatamente inviate al server degli aggressori.

È interessante notare che il file dannoso ha una firma digitale valida, che inganna ulteriormente gli utenti.

Gli esperti di Malwarebytes hanno notato la particolare ironia della situazione: mentre cercano di aumentare la sicurezza utilizzando l’autenticazione a due fattori, gli utenti rischiano di diventare vittime di truffatori incappando accidentalmente in un sito di phishing simile, mascherato da ufficiale tramite reindirizzamenti multipli.

Gli esperti consigliano di non fare clic sui collegamenti pubblicitari per scaricare software. Dovresti invece visitare direttamente i siti Web ufficiali degli sviluppatori. E per evitare che la pubblicità dannosa ti confonda, sarebbe una buona idea installare un comprovato blocco degli annunci.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…