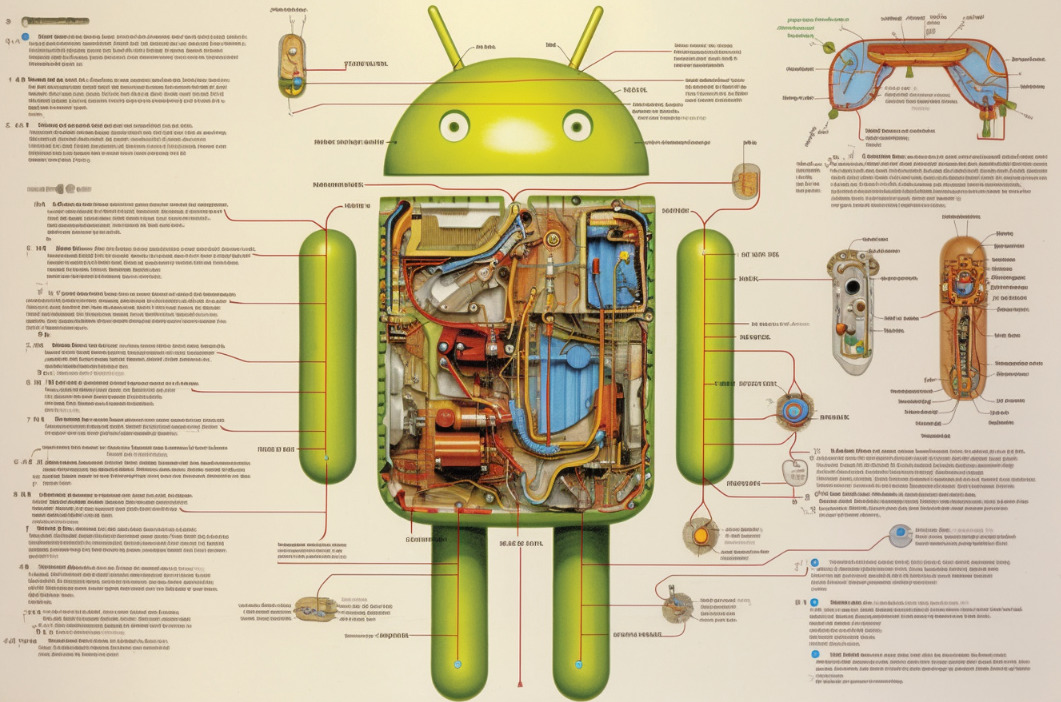

Google sta rafforzando la sicurezza del sistema operativo Android , con un focus particolare sulla sicurezza cellulare e sulla prevenzione delle vulnerabilità.

A questo scopo vengono utilizzati gli strumenti di analisi del codice Clang, in particolare l’Integer Overflow (IntSan) e BoundsSanitizer (BoundSan), che fanno parte dell’UnDefinitedBehaviorSanitizer (UBSan). UnDefinitedBehaviorSanitizer (UBSan) è un rilevatore rapido di comportamenti indefiniti. UBSan modifica il programma in fase di compilazione per rilevare vari tipi di comportamento indefinito durante l’esecuzione del programma,

Gli strumenti sono progettati per rilevare vari tipi di comportamenti durante l’esecuzione di un programma. Google ha affermato in un post sul blog che gli strumenti sono indipendenti dall’architettura, adatti al software sottostante e dovrebbero essere abilitati nelle basi di codice C/C++ esistenti per affrontare le vulnerabilità sconosciute.

Lo sviluppo è una parte importante della strategia di Google, iniziata diversi mesi fa quando l’azienda ha iniziato a collaborare con i partner dell’ecosistema per migliorare la sicurezza del firmware che interagisce con Android. Ciò rende difficile per gli aggressori eseguire in remoto codice su Wi-Fi o sulla banda base cellulare.

IntSan e BoundSan sono strumenti implementati da Google come misura di protezione dagli exploit. Rilevano gli overflow aritmetici ed eseguono controlli sui limiti quando si accede agli array.

Nonostante la significativa penalizzazione delle prestazioni associata all’utilizzo di BoundSan e IntSan, Google li ha inclusi nelle superfici di attacco critiche per la sicurezza prima di distribuirli completamente sull’intera base di codice.

I miglioramenti della sicurezza includono:

Separatamente vale la pena notare la posizione dei ricercatori riguardo al 2G: la strategia migliore è disattivare completamente questo standard, utilizzando la funzione “2G toggle” di Android. Tuttavia, in alcune aree del mondo, il 2G è ancora una tecnologia di accesso mobile essenziale.

Vale la pena notare che, nonostante i vantaggi derivanti dall’implementazione di questi strumenti, non risolvono altre classi di vulnerabilità della sicurezza della memoria. Pertanto Android sta pianificando una transizione del codice base al linguaggio Rust, sicuro per la memoria. All’inizio di ottobre 2023, Google ha annunciato di aver riscritto il firmware della macchina virtuale protetta (pVM) nell’Android Virtualization Framework (AVF) in Rust, fornendo una base sicura per pVM.

I ricercatori sottolineano che poiché il sistema operativo di alto livello diventa un bersaglio più difficile per gli attacchi, i componenti di basso livello come il modulo Baseband riceveranno maggiore attenzione. Utilizzando moderni strumenti e tecnologie anti-exploit, puoi alzare il livello degli attacchi contro Baseband.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…