Autore: il team di hackerhood

Prefazione: Il gruppo HackerHood è un gruppo della community di Red Hot Cyber che si è specializzato in attività tecnico specialistiche finalizzate ad incentivare la divulgazione dell’ethical hacking, la programmazione, le attività di malware Analysis e di Penetration test. HackerHood svolge inoltre attività di formazione all’interno delle scuole medie e superiori per incentivare i ragazzi alla conoscenza di questa materie e svolge attività di ricerca di vulnerabilità non documentate.

Il 21 settembre viene reso pubblico il builder utilizzato da Lockbit per creare le copie “personalizzate” del suo famoso ransomware.

Il leak sembra essere reale e gli analisti di Hackerhood hanno analizzato il suo funzionamento.

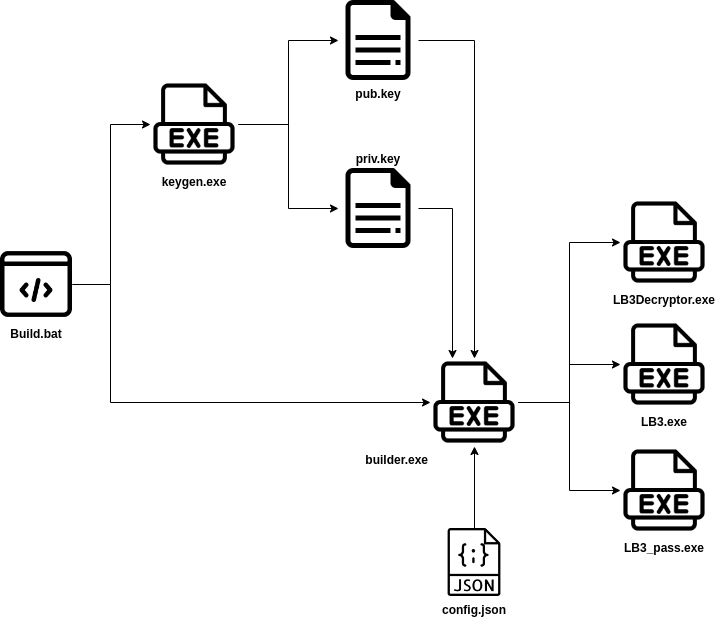

E’ composto da un tool per creare una coppia di chiavi pubblica/privata, un builder per la creazione di tutti i file necessari per infettare una macchina e successivamente, in seguito al pagamento del riscatto, per decifrare i file criptati.

Il builder può creare istanze del malware che richiedono la password per essere eseguiti: questo metodo è utilizzato dal malware per rendere più complessa l’analisi dei sample.

Sembrerebbe quindi che l’iter usato dai cybercriminali sia quello di creare per ogni vittima una coppia diversa di chiavi RSA e tools a loro associate: nella cartella Build della vittima troveremo tutti i tool per infettare le macchine e per decriptare i file che usano queste chiavi.

Nel momento in cui il riscatto viene pagato, il team di Lockbit identifica la vittima e cerca all’interno della relativa cartella il tool “decryptor”, inviandolo.

Il leak potrebbe dare quindi un duro colpo a Lockbit, in quanto il builder permette la creazione e la gestione del malware senza dover corrispondere nulla al team che lo ha creato.

Questo potrebbe portare da una parte alla fine del team ma dall’altra, gli esperti sono preoccupati ad un possibile incremento delle infezioni di questo malware dovuto da nuovi possibili attori.

Il team di hackerhood ha analizzato il sample, trovate l’analisi a questo link: