La sicurezza informatica è una sfida sempre più crescente per le organizzazioni di ogni dimensione. Il concetto di rischio zero non esiste, ma la complessità nella gestione di un programma di sicurezza informatica può essere molto complesso. Questo soprattutto se molti aggressori puntano a violare le tue infrastrutture IT.

Il costante emergere di nuove vulnerabilità mette a dura prova persino le aziende più grandi e le agenzie governative più sofisticate. La necessità di affrontare rapidamente le minacce è cruciale. Considerando il breve intervallo di tempo tra la divulgazione di un exploit Proof of Concept (PoC) e il suo sfruttamento occorre agire in fretta.

Recentemente, il Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti è stato vittima di un attacco informatico. Tale attacco ha sfruttato delle vulnerabilità critiche nei sistemi Ivanti, precisamente le CVE-2023-46805, CVE-2024-21887 e CVE-2024-21893. Tali CVE sono state pubblicate il 10 gennaio 2024 da Ivanti attraverso un bollettino di sicurezza. Tale bollettino è stato poi aggiornato costantemente aggiungendo informazioni relative alle 5 CVE emesse che sono le seguenti.

| CVE | Description | CVSSv3 | Advisory | Do Date KEV |

|---|---|---|---|---|

| CVE-2023-46805 | Ivanti Connect Secure and Ivanti Policy Secure Authentication Bypass Vulnerability | 8.2 | Released January 10 | 22/01/2024 |

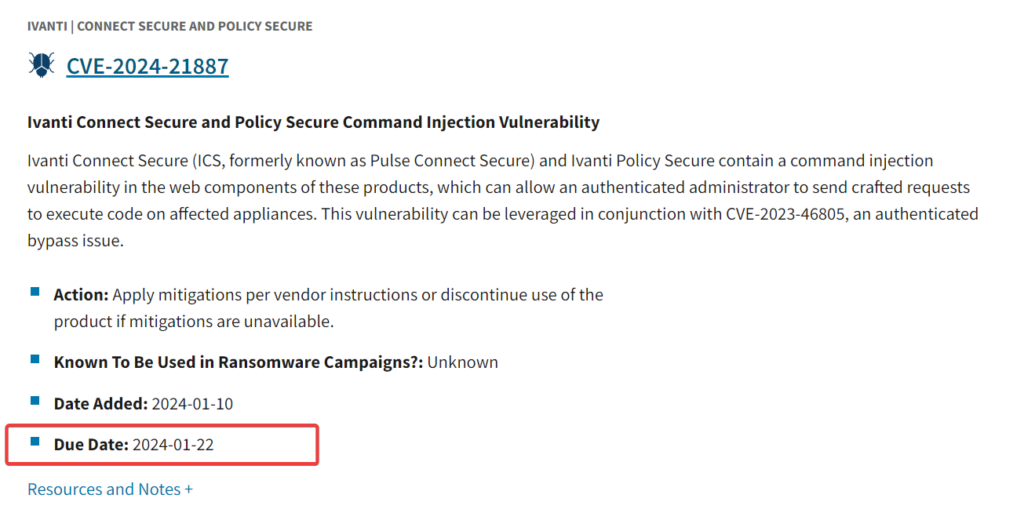

| CVE-2024-21887 | Ivanti Connect Secure and Ivanti Policy Secure Command Injection Vulnerability | 9.1 | Released January 10 | 22/01/2024 |

| CVE-2024-21888 | Ivanti Connect Secure and Ivanti Policy Secure Privilege Escalation Vulnerability | 8.8 | Released January 31 | |

| CVE-2024-21893 | Ivanti Connect Secure, Ivanti Policy Secure and Ivanti Neurons for ZTA Server-Side Request Forgery (SSRF) Vulnerability | 8.2 | Released January 31 | 02/02/2024 |

| CVE-2024-22024 | Ivanti Connect Secure, Ivanti Policy Secure and ZTA Gateways XML External Entity (XXE) Vulnerability | 8.3 | Released February 8 | |

| CVE-2023-35082 | An authentication bypass vulnerability in Ivanti EPMM 11.10 and older, allows unauthorized users to access restricted functionality or resources of the application without proper authentication. | 9.8 | Released Gennaio18 | 08/02/2024 |

Il CISA il 12 gennaio stesso emette un bollettino di sicurezza relativamente ai bug scoperti sui sistemi di Ivanti. Questo accade prima, il 10 di gennaio, quando il CISA inserisce la vulnerabilità di Ivanti all’interno del catalogo KEV.

Tale bug di sicurezza, come da catalogo KEV sarebbe dovuto essere risolto in data 22/01/2024. Il catalogo elenca le vulnerabilità attivamente sfruttate, richiedendo alle agenzie governative di risolverle entro pochi giorni in base alla gravità della minaccia. Tuttavia, anche con tale strumento a disposizione, molti organismi (come lo stesso CISA) faticano ancora nell’implementare le correzioni necessarie in tempo.

Da quanto si legge sull’articolo pubblicato da Recorded Future News, l’attacco informatico all’agenzia si è realizzato a febbraio, ben oltre le tempistiche di aggiornamento massimo “Due Date” della falla di sicurezza impostata sul KEV.

Il ritmo frenetico dell’evoluzione tecnologica e delle minacce informatiche rende sempre più stringente il gap temporale tra la scoperta di una vulnerabilità e il suo sfruttamento da parte degli attaccanti. Questo significa che anche una breve finestra di vulnerabilità può essere sufficiente per consentire a un aggressore di compromettere un sistema o una rete. Di conseguenza, è fondamentale per le organizzazioni essere estremamente tempestive nell’applicare le patch di sicurezza fornite dai fornitori software per chiudere queste falle di sicurezza appena vengono scoperte.

La gestione del processo di patch management richiede un approccio olistico che vada oltre la semplice applicazione delle patch. Le organizzazioni devono implementare misure proattive per monitorare costantemente la propria infrastruttura, rilevare tempestivamente le vulnerabilità e valutare il rischio associato a ciascuna di esse. Ma alle volte tutto questo non risulta bastare.

L’educazione e la formazione del personale sono cruciali per garantire che tutti coloro che interagiscono con i sistemi IT dell’organizzazione siano consapevoli delle minacce informatiche e delle pratiche migliori per proteggere i dati aziendali. Solo attraverso un impegno collettivo e una risposta rapida e coordinata è possibile affrontare efficacemente la corsa contro il tempo nella gestione delle vulnerabilità informatiche.

La recente violazione del CISA è un promemoria della necessità di una gestione proattiva delle vulnerabilità informatiche. Le organizzazioni, indipendentemente dalle loro dimensioni o dal settore di appartenenza, devono affrontare la sfida del patch management con determinazione e urgenza. Solo attraverso un impegno costante per mantenere i sistemi sicuri sarà possibile proteggere dati sensibili e infrastrutture critiche dall’azione dei criminali informatici.

La crescente integrazione della tecnologia digitale all’interno della nostra vita quotidiana porta con sé una vasta gamma di software e hardware che alimentano le nostre esperienze digitali. Tuttavia, insieme a questa espansione, cresce anche il rischio di esposizione a vulnerabilità informatiche.

“Relativamente al caso CISA, probabilmente ci saranno delle buone motivazioni per cui non sono stati aggiornati i software Ivanti nel periodo prefissato. Purtroppo stiamo realizzando sempre più software interconnesso alle nostre vite e il rischio zero non esiste. Ogni riga di codice aggiunta la si paga e introduce potenzialmente nuove vulnerabilità poiché anche i migliori sviluppatori possono commettere errori. Pertanto scoprire nuovi bug di sicurezza sia attraverso gli hacker etici che attraverso degli attori malintenzionati cresce in modo esponenziale. Questi attori possono rilevare vulnerabilità per una vasta gamma di motivazioni, che vanno dal perseguimento di obiettivi etici come la sicurezza informatica proattiva fino alla ricerca di opportunità di sfruttamento per profitto. In sintesi i bug di sicurezza sono direttamente proporzionali al numero di righe di codice che produciamo” riporta Massimiliano Brolli, di Red Hot Cyber. Questo significa che, all’aumentare del volume di codice, aumenta anche la probabilità di trovare bug di sicurezza e quindi di subire incidenti di sicurezza informatica.

Di conseguenza, è inevitabile che il numero di Common Vulnerabilities and Exposures (CVE), ovvero le identificazioni delle vulnerabilità, continuerà ad aumentare nel tempo. Tuttavia, questa tendenza non dovrebbe essere motivo di panico, ma piuttosto di consapevolezza e preparazione. Le organizzazioni devono adottare una mentalità proattiva nei confronti della sicurezza informatica, investendo in misure di protezione avanzate, aggiornamenti regolari del software e formazione del personale per mitigare i rischi derivanti dalle vulnerabilità del codice.