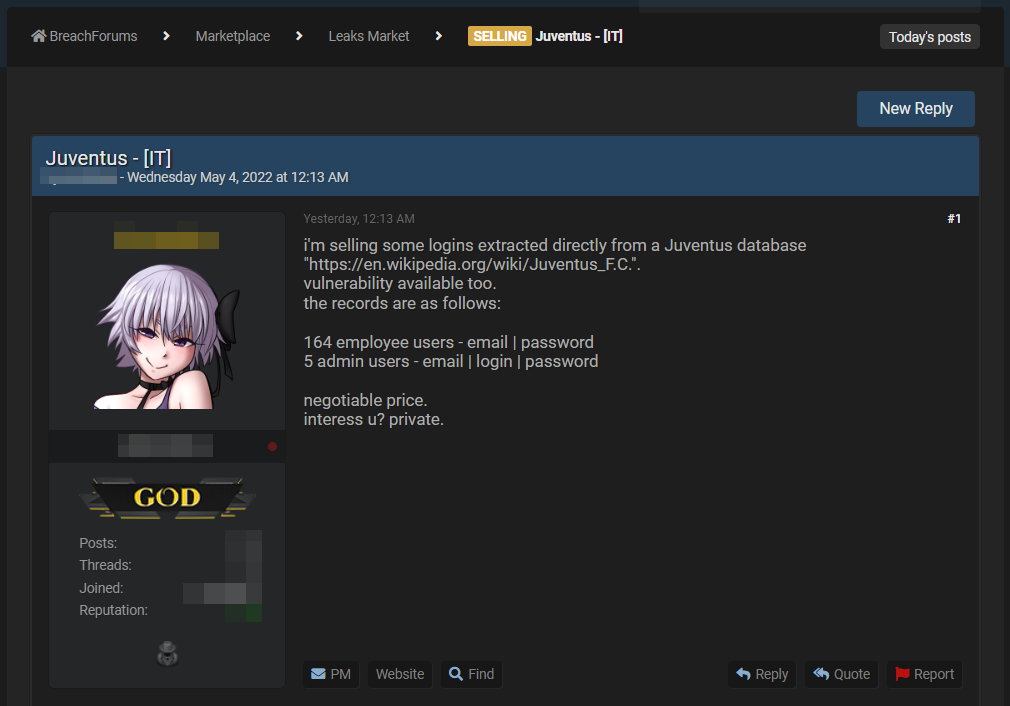

In un post sul famigerato forum Underground BrechForums (che sta di fatto diventando il nuovo punto di riferimento dei criminali informatici dopo la chiusura di RaidForums), un utente ha pubblicato un post relativo alla nota squadra di calcio torinese Juventus.

Non è raro che su RaidForums in passato siano stati pubblicati post truffa. E’ altresì vero che spesso tali informazioni si sono rivelate attendibili, allertando le aziende di presunti databreach, oltre ad essere una pubblicità verso altri criminali informatici per la rivendita di dati rubati.

Dal post in questione emesso il 4 di maggio scorso alle 12:00 circa, l’utente ha messo in vendita utenze e password di 164 dipendenti della squadra di calcio, oltre a 5 utenti amministratori che permettono l’accesso al database dell’azienda.

Il post riporta quanto segue:

Vendo login estratti direttamente dal database Juventus "https://en.wikipedia.org/wiki/Juventus_F.C.".

comprese le vulnerabilità d accesso.

le registrazioni sono le seguenti:

164 utenti dipendenti - e-mail | parola d'ordine

5 utenti amministratori - e-mail | accedi | parola d'ordine

prezzo trattabile.

ti interessa? privato.Quindi, a parte gli utenti e gli amministratori del database, sono stati messi in vendita anche le vulnerabilità di accesso al sistema, che probabilmente hanno poi consentito l’accesso alle tabelle degli utenti per un accesso diretto.

Al momento non è noto il dominio o la URL del sistema violato, ma tutto lascia pensare ad una classia SQL injection che ha consentito l’accesso iniziale al database. Non sono rare infatti questo tipo di vulnerabilità che hanno consentito impatti reali simili rivendute su RaidForums.

Abbiamo provato a contattare il venditore chiedendo informazioni sull’accaduto ma al momento non abbiamo avuto risposta. Aggiorneremo l’articolo non appena avremo ulteriori evidenze.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, oppure la stessa azienda voglia fare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.