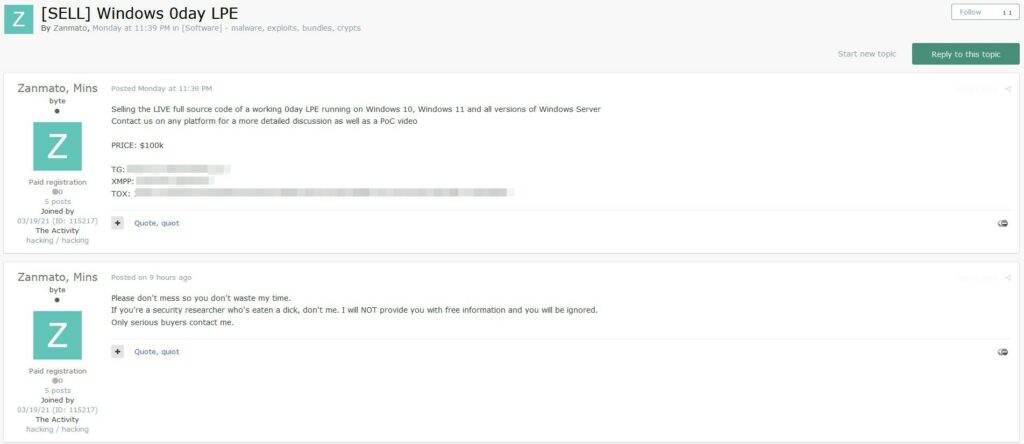

Recentemente, una Local Privilege Escalation per Windows è stata messa in vendita su Exploit.in al prezzo di 100.000 dollari. Il 2 aprile scorso, avevamo rilevato la messa in vendita di un analoga falla di sicurezza 0day sul forum undergrond XSS al costo di 80.000 dollari.

Premesso che il contatto Telegram e TOX non risultano gli stessi tra i due annunci, cosa significa tutto questo e perché dovrebbe preoccupare sia gli esperti di sicurezza che gli utenti comuni?

Prima di tutto, Exploit.in è un noto forum clandestino frequentato da hacker e cyber criminali. Il forum è su presentazione e quindi a circuito chiuso o su pagamento di una quota di iscrizione.

Nel forum, vengono scambiate e vendute vulnerabilità informatiche, exploit e altre risorse che possono essere utilizzate per compromettere la sicurezza dei sistemi informatici. È un luogo oscuro e pericoloso nel vasto sottobosco dell’hacking.

Una Local Privilege Escalation (LPE) è una vulnerabilità che consente a un utente con accesso limitato a un sistema di ottenere privilegi di amministratore o di altro tipo superiori a quelli concessi. In poche parole, un hacker malintenzionato può sfruttare questa falla per ottenere un maggiore controllo e accesso al sistema di quanto dovrebbe avere.

Le LPE sono estremamente utili per gli hacker, poiché consentono loro di aumentare il livello di accesso a un sistema compromesso.

Una volta ottenuti privilegi più elevati, gli aggressori possono eseguire azioni dannose come installare malware, accedere a dati sensibili, modificare le impostazioni di sicurezza o addirittura assumere il pieno controllo del sistema. Questo può portare a gravi conseguenze per l’organizzazione o l’individuo colpito, inclusi furti di dati, violazioni della privacy e danni finanziari.

Una falla 0day è una vulnerabilità informatica sconosciuta al produttore del software interessato o per la quale non è ancora stata rilasciata una patch correttiva. Queste vulnerabilità sono particolarmente pericolose perché gli sviluppatori non hanno avuto il tempo di creare una soluzione e gli hacker possono sfruttarle senza restrizioni. Le vulnerabilità 0day sono spesso molto ricercate e possono essere vendute a prezzi elevati sui mercati clandestini come Exploit.in.

In conclusione, la vendita di una Local Privilege Escalation per Windows su Exploit.in è un chiaro segnale dell’attività incessante degli hacker nel cercare di sfruttare le vulnerabilità dei sistemi informatici. È un promemoria della costante necessità di vigilanza e della rapida risposta alle minacce informatiche da parte della comunità della sicurezza informatica e delle aziende che desiderano proteggere i propri dati e sistemi.

L’hacker che ha pubblicato l’annuncio vanta solo 5 messaggi pubblicati sul forum e non gode di una grande reputazione all’interno della comunità di Exploit.in. Questo solleva domande sulla sua credibilità e sulla veridicità delle sue affermazioni. Senza una storia consolidata di pubblicazioni o feedback positivi da altri membri del forum, è difficile prendere sul serio le sue rivendicazioni.

E’ anche vero che spesso si tratta di ricercatori di sicurezza informatica passati “al lato oscuro della forza”, per un breve periodo di tempo per monetizzare le proprie ricerche.

Non possiamo quindi determinare con certezza se questo presunto bug di sicurezza sia autentico o se si tratti di una truffa. Senza prove concrete o dettagli tecnici che dimostrino l’efficacia dell’exploit, è prudente mantenere un atteggiamento di scetticismo. È possibile che l’hacker stia cercando di ingannare gli acquirenti inesperti con promesse vuote al fine di lucrare sul loro denaro.