Un’allarmante scoperta nel panorama della cyber-sicurezza scuote le fondamenta del web: un hacker ha messo in vendita, su un rinomato forum del dark web, una pericolosa vulnerabilità zero-day che colpisce il browser Chrome. Questa falla, denominata “Sandbox RCE”, apre la porta all’esecuzione di codice con privilegi elevati, esponendo i sistemi vulnerabili a un rischio elevato.

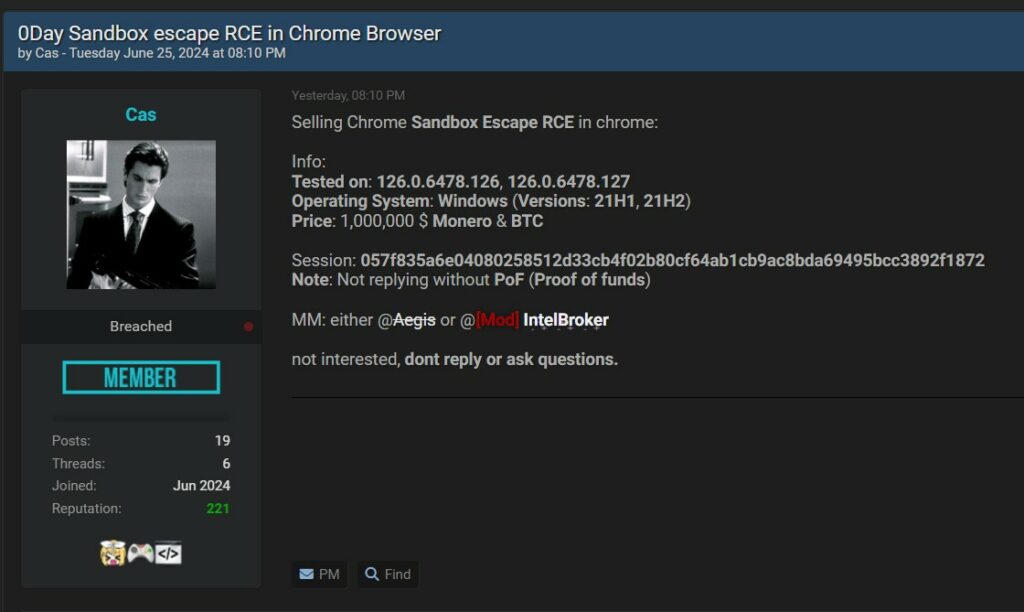

L’annuncio specifica che la vulnerabilità è stata testata su due indirizzi IP specifici: 126.0.6478.128, 126.0.6478.127 (come riportato dal Threat Actors che probabilmente ha commesso un typo), e il sistema operativo compatibile, ossia Windows (Versioni: 21H1 e 21H2).

Un’ RCE (Remote Code Execution) zero-day nel browser Chrome è una vulnerabilità critica che permette a un malintenzionato di eseguire codice dannoso sul dispositivo dell’utente senza che questi ne sia consapevole. La gravità di questa minaccia è amplificata dal fatto che avviene all’interno della sandbox del browser, un ambiente progettato per isolare i processi web e impedire loro di accedere al sistema operativo o ad altri dati sensibili.

Nell’annuncio affermano: “Selling Chome Sandbox Escape RCE in chrome”

L’annuncio include anche il prezzo per l’acquisto della vulnerabilità, fissato a 1.000.000 USD. I pagamenti accettati sono esclusivamente in criptovalute, specificamente Monero (XMR) o Bitcoin (BTC). L’uso di criptovalute è probabilmente scelto per garantire l’anonimato delle transazioni. Il costo così elevato suggerisce che si tratti di un exploit potente.

Immagine del post rinvenuto nel darkweb

Oltre agli attori già noti, il post menziona un altro soggetto malintenzionato, denominato IntelBroker. Questo broker funge da intermediario, facilitando la transizione tra le parti coinvolte. L’utilizzo di un intermediario può introdurre un elemento di trasparenza e fiducia nello scambio, pur se le parti rimangono anonime.

Le vulnerabilità zero-day rappresentano una delle minacce informatiche più gravi, in quanto si tratta di falle software sconosciute al fornitore e per le quali non è ancora disponibile una patch. Nel contesto del browser Chrome, una vulnerabilità RCE (Remote Code Execution) zero-day nella sandbox rappresenta un particolare pericolo, in quanto permette di superare le protezioni implementate per isolare i processi web e di eseguire codice arbitrario sul dispositivo dell’utente.

È fondamentale che tutti gli attori coinvolti, dagli individui alle organizzazioni, adottino le misure necessarie per mitigare i rischi e proteggere i propri sistemi. La collaborazione e la condivisione delle informazioni all’interno della comunità di sicurezza sono essenziali per affrontare questa minaccia in modo efficace.

Chrome è il browser web più utilizzato al mondo, con una quota di mercato superiore al 60%. Ciò significa che un’enorme quantità di utenti è potenzialmente a rischio di essere colpita da questa vulnerabilità. Adottare le opportune precauzioni, come aggiornare regolarmente il software, utilizzare un software di sicurezza e mantenere un sano senso critico, può aiutare a ridurre il rischio di cadere vittima di tali attacchi. Tuttavia, è importante essere consapevoli che il rischio zero non esiste.