I ricercatori del Leiden Institute of Advanced Computer Science hanno trovato migliaia di repository su GitHub che offrono exploit PoC (proof-of-concept) falsi per varie vulnerabilità, alcune delle quali includevano malware.

GitHub è una delle più grandi piattaforme di hosting di codice e i ricercatori la utilizzano per pubblicare exploit PoC per aiutare la comunità della sicurezza a verificare le correzioni per le vulnerabilità o determinare l’impatto e la portata di un difetto.

Secondo il documento tecnico dei ricercatori del Leiden Institute of Advanced Computer Science, la possibilità di essere infettati da malware invece di ottenere un PoC potrebbe raggiungere il 10,3%, escludendo falsi e burle.

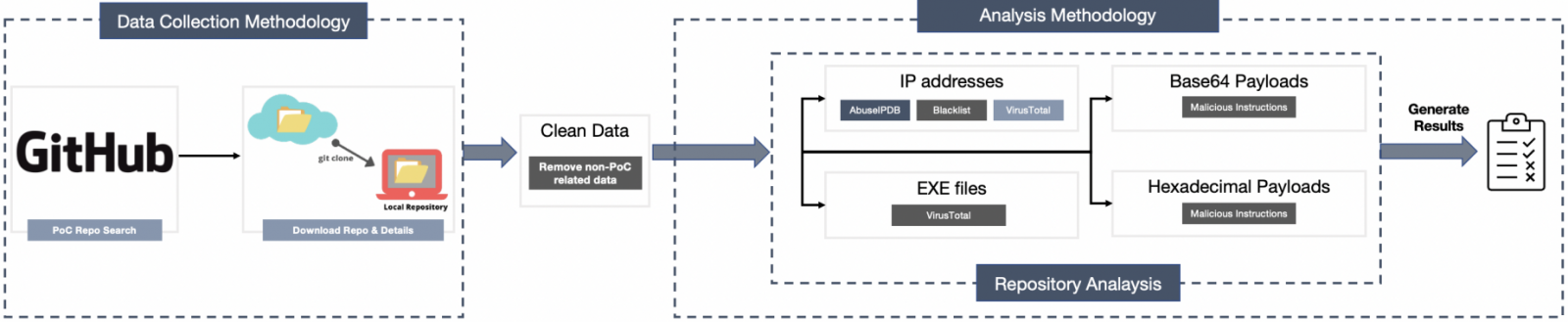

I ricercatori hanno analizzato poco più di 47.300 repository che pubblicizzavano un exploit per una vulnerabilità divulgata tra il 2017 e il 2021 utilizzando i tre meccanismi seguenti:

Dei 150.734 IP univoci estratti, 2.864 voci sono risultate bloccate, 1.522 sono state rilevate come dannose nelle scansioni antivirus di Virus Total e 1.069 di esse erano presenti nel database di AbuseIPDB.

.png)

L’analisi binaria ha esaminato un set di 6.160 eseguibili e ha rivelato un totale di 2.164 campioni dannosi ospitati in 1.398 repository.

In totale, 4.893 repository su 47.313 testati sono stati ritenuti dannosi, la maggior parte dei quali riguardava vulnerabilità a partire dal 2020.

.png)

Esaminando più da vicino alcuni di questi casi, i ricercatori hanno trovato una pletora di diversi malware e script dannosi, che vanno dai trojan di accesso remoto a Cobalt Strike.

Un caso interessante è quello di un PoC relativo alla CVE-2019-0708, comunemente noto come “BlueKeep”, che contiene uno script Python con base64 offuscata che recupera un VBScript da Pastebin.