Gli altoparlanti intelligenti offrono una comodità incredibile, permettendoti di riprodurre la tua musica preferita o ordinare la carta igienica con un semplice comando vocale. Tuttavia, questa comodità può comportare un costo sotto forma di danni alla privacy di cui molti consumatori non sono nemmeno a conoscenza.

Umar Iqbal, assistente professore di informatica e ingegneria presso la McKelvey School of Engineering della Washington University di St. Louis, ha dichiarato: “Abbiamo scoperto che Amazon utilizza i dati di interazione degli altoparlanti intelligenti per determinare gli interessi degli utenti e quindi utilizza tali interessi per indirizzare annunci personalizzati”. Queste informazioni non sono state precedentemente divulgate esplicitamente da Amazon.

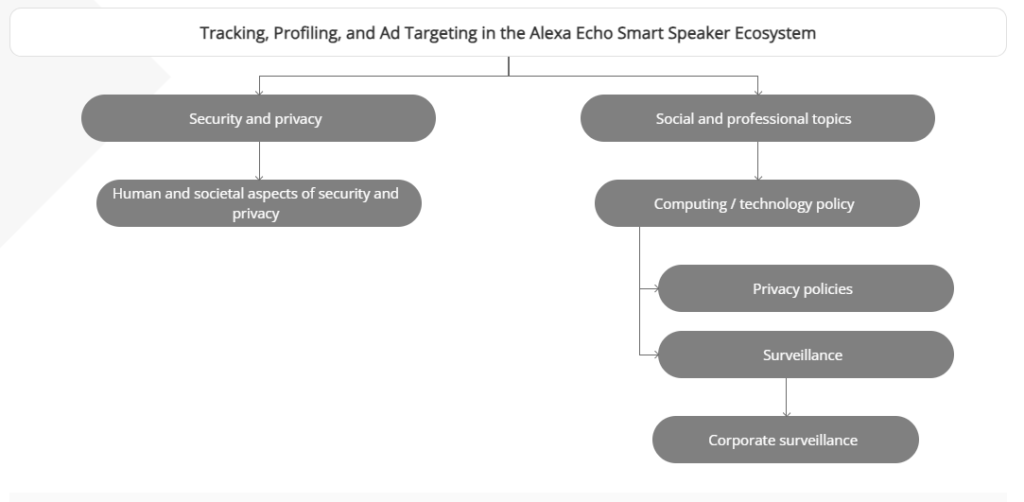

Il gruppo di ricerca ha presentato il proprio lavoro il 26 ottobre alla conferenza ACM Internet Measurement di Montreal. Lo scopo dello studio è fornire informazioni su quali informazioni vengono acquisite dagli altoparlanti intelligenti, come vengono condivise con terze parti e come vengono utilizzate da tali parti.

Per analizzare i dati raccolti dai dispositivi intelligenti, il team ha creato diversi “personaggi” con interessi in determinate categorie. I ricercatori hanno misurato la raccolta dei dati intercettando il traffico di rete e determinato l’utilizzo dei dati osservando le pubblicità mirate a ciascun “personaggio”.

Il team ha scoperto che fino a 41 inserzionisti sincronizzano o condividono i propri cookie con Amazon, che vengono poi sincronizzati con altre 247 terze parti. Hanno anche scoperto che Amazon non rivela che le interazioni degli altoparlanti intelligenti vengono utilizzate per profilare gli utenti allo scopo di indirizzare la pubblicità.

“Sfortunatamente, la sorveglianza è il modello di business di Internet”, ha detto Iqbal ricordano una frase celebre di Bruce Schneier. Ha anche aggiunto che gli organismi di tutela dei consumatori come la Federal Trade Commission (FTC) negli Stati Uniti e l’Organizzazione europea dei consumatori nell’UE hanno mostrato un notevole interesse per i risultati dello studio.

Iqbal ha sottolineato che è importante che i consumatori siano consapevoli di quanti dati stanno trasferendo invitando dispositivi intelligenti nelle loro case e di come queste informazioni possono essere utilizzate.