I residenti in Svizzera riferiscono di aver ricevuto in massa lettere cartacee presumibilmente dall’Ufficio federale di meteorologia e climatologia Alertswiss.

Le e-mail suggeriscono di scaricare una “app di avviso di catastrofi meteorologiche” utilizzando un codice QR. Tuttavia, invece di un’applicazione, sullo smartphone viene scaricato un malware.

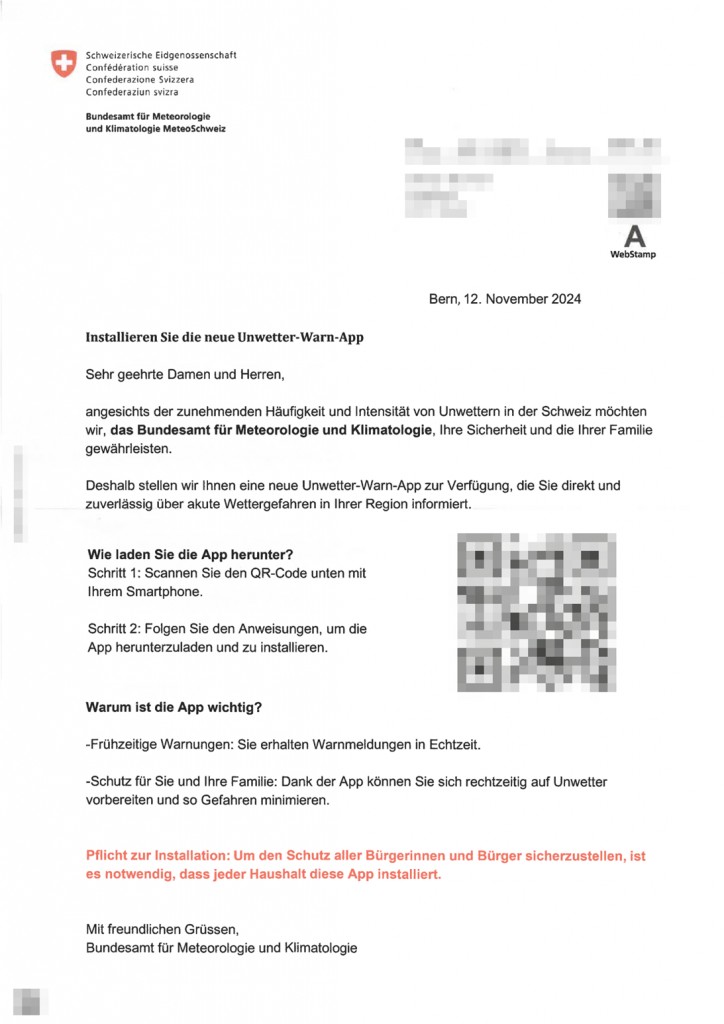

Scansione di una lettera cartacea inviata dagli aggressori

Il Centro nazionale per la sicurezza informatica (NCSC) e l’Ufficio federale della protezione della popolazione (UFPP) confermano che queste lettere sono false. I truffatori stanno cercando di scaricare sui telefoni degli utenti un virus chiamato “Coper” (o “Octo2”), che ruba dati da oltre 380 applicazioni, comprese quelle bancarie.

L’app falsa si maschera da app ufficiale Alertswiss, utilizzata per avvisare il pubblico. Tuttavia ci sono differenze evidenti: sull’app falsa l’icona è diversa e ha una grafia diversa: “AlertSwiss” invece di “Alertswiss“. Anche visivamente ha un aspetto diverso: l’icona del falso è rettangolare su sfondo bianco, mentre quella dell’originale è rotonda.

Il malware prende di mira esclusivamente i dispositivi con sistema operativo Android. Una volta insediato sullo smartphone, il virus tenta di accedere a dati sensibili come conti e password bancarie. Si consiglia ai proprietari dei dispositivi di controllare attentamente l’origine di eventuali e-mail o applicazioni prima di scansionare i codici QR.

NCSC invita tutti i destinatari di tali lettere a inviare un reclamo tramite un apposito modulo sul sito e poi a distruggere la lettera. E a tutti coloro che hanno installato accidentalmente un’applicazione falsa si consiglia di ripristinare le impostazioni di fabbrica del dispositivo per rimuovere il virus dalla memoria del gadget.