Premessa: il GDPR non ha eliminato i dati sensibili.

Per gli spiritosoni che dicono “i dati sensibili che sono? quelli che si offendono?” sparandosi la gimmick da espertoni di GDPR, faccio notare che la definizione del GDPR categorie particolari di dati è quella presenta già nella direttiva 95/46/CE all’art. 8 mentre invece i dati sensibili resistono e vivono pur nella nuova normativa ma in accordo con il loro significato dal punto di vista della sicurezza delle informazioni.

Il presente regolamento prevede anche un margine di manovra degli Stati membri per precisarne le norme, anche con riguardo al trattamento di categorie particolari di dati personali («dati sensibili»). (considerando n. 10 GDPR)

Meritano una specifica protezione i dati personali che, per loro natura, sono particolarmente sensibili sotto il profilo dei diritti e delle libertà fondamentali, dal momento che il contesto del loro trattamento potrebbe creare rischi significativi per i diritti e le libertà fondamentali. (considerando n. 51 GDPR)

(…) che potenzialmente presentano un rischio elevato, ad esempio, data la loro sensibilità (considerando n. 91 GDPR)Advertising

Quindi: no, i dati sensibili non sono affatto scomparsi per effetto del GDPR ma anzi trovano una collocazione letterale e sistematica maggiormente corretta. Sono sensibili quei dati il cui trattamento è idoneo a presentare un rischio elevato. Possiamo anche dire che sono dati il cui impatto, in seguito a un evento di data breach, è tutt’altro che trascurabile ma anzi particolarmente significativo e rilevante.

Tanto premesso, ci sono alcuni fraintendimenti piuttosto ricorrenti che vorrebbero collegare le responsabilità collegate al GDPR (e quindi, anche alla gestione della sicurezza) ai soli dati sensibili. Peccato che questo non sia scritto da nessuna parte…

Not-so-fun fact: il GDPR si applica a tutti i dati personali e non solo ai dati sensibili. Questo errore concettuale di fondo comporta solitamente il non pensare all’aspetto della protezione dei dati personali quando vengono trattati dei dati personali che non hanno natura sensibile, come ad esempio i dati di contatto.

Eppure il GDPR è terribilmente chiaro nel definire l’ambito di applicazione materiale:

Il presente regolamento si applica al trattamento interamente o parzialmente automatizzato di dati personali e al trattamento non automatizzato di dati personali contenuti in un archivio o destinati a figurarvi. (art. 2)

Parla di dati personali. Anzi, del trattamento di dati personali. Ma questa è un’altra storia.

Restando sul punto: le prescrizioni in materia di protezione dei dati personali riguardano i trattamenti di tutti i dati personali. Ovverosia, quei dati che possono identificare direttamente o indirettamente una persona fisica (et voilà, l’interessato è servito sul piatto delle definizioni!), rendendola distinguibile all’interno di un gruppo e di un contesto di riferimento tenendo conto dei mezzi ragionevolmente impiegabili nonché di tutti gli ulteriori elementi informativi che possono essere disponibili. Questo perché un elemento informativo può contribuire a ricostruire una determinata persona fisica.

Ecco perché il concetto di dato personale dev’essere chiaro e va mai limitato ai soli identificatori diretti.

Quindi, trattare dati personali non sensibili non esonera dal rispettare i principi del GDPR, notificare o comunicare un data breach, istruire chi è autorizzato ad accedervi, o gestire gli aspetti di sicurezza.

Per gestire correttamente la sicurezza delle informazioni, bisogna fare riferimento a tutte le informazioni. Dopodiché, ci sarà il sottoinsieme di informazioni sensibili e non sensibili. E fra queste, si possono distinguere dati personali e non personali.

Non gestire la sicurezza di una parte delle informazioni significa avere una postura incompleta perché si è rinunciato a svolgere anche la più semplice attività di analisi a riguardo. Nel migliore dei casi comporta una non conformità, mentre nel peggiore una vulnerabilità ignota per effetto della scelta consapevole di chi, semplicemente, ha accetta il rischio “al buio”. Concetto che nell’ambito degli appuntamenti può riservare sempre qualche sorpresa positiva, ma nella sicurezza fonda ogni premessa per un fallimento epico. Da cui conseguono una serie di responsabilità il cui peccato originale è proprio il non aver voluto gestire dei rischi. Cosa ben diversa rispetto all’aver approntato misure di mitigazione che si sono rivelate inadeguate.

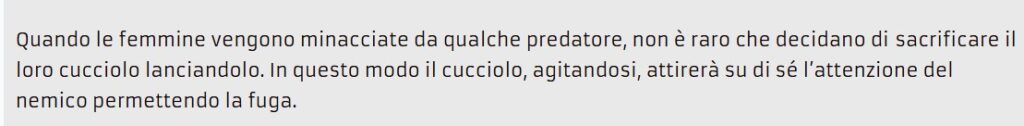

Spiacevole verità: ispirarsi al quokka per una strategia di difesa sperando che un attaccante si fermi a fagocitare o violare i soli dati non sensibili (o anche: non personali e non sensibili) non è mai una buona idea.

Che i dati siano sensibili o no, l’importante è avere la capacità di mantenerne il controllo.

Quando non è possibile proteggerli (o garantirne la liceità del trattamento), bisogna trovare un’alternativa.

Che talvolta può significare anche scegliere di non trattarli.