L’azienda di sicurezza FACCT ha identificato un nuovo gruppo di ransomware criminale chiamato Muliaka che ha colpito le aziende russe dal dicembre 2023.

Nel gennaio 2024, una delle imprese russe è stata attaccata da Muliaka, a seguito della quale i sistemi Windows e l’infrastruttura virtuale basata su VMware ESXi sono stati crittografati. I criminali hanno impiegato circa due settimane (come di consueto) dal momento in cui sono penetrati nell’infrastruttura IT della vittima fino all’inizio del processo di crittografia dei dati.

Per diffondere il ransomware nella rete della vittima ed eseguirlo su host Windows, gli aggressori hanno utilizzato un popolare software antivirus aziendale installato sull’infrastruttura IT dell’azienda.

Va notato che gli aggressori avanzati, quando ottengono l’accesso al pannello di controllo di un prodotto antivirus, preferiscono usarlo per muoversi in modo nascosto ed efficace attraverso la rete, piuttosto che tecniche più “rumorose” come, ad esempio, PsExec , SMBExec, WMIExec o creando una directory dei criteri di gruppo attivi (GPO).

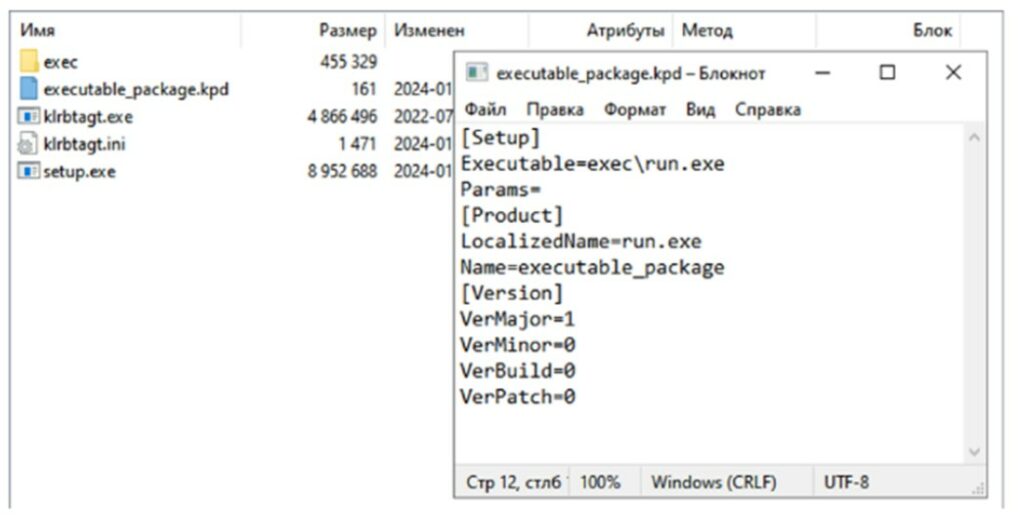

Per lanciare il ransomware da remoto gli aggressori hanno creato un pacchetto di installazione e un’attività corrispondente.

Gli specialisti di FACCT hanno scoperto che per accedere ai sistemi veniva utilizzato il servizio VPN dell’azienda interessata e che il movimento laterale è stato effettuato utilizzando il servizio di gestione remota WinRM.

Un fatto interessante è l’origine del nome Muliaka, che gli specialisti FACCT hanno derivato da parte dell’indirizzo e-mail utilizzato dagli estorsori per contattare le vittime ( [email protected] ), e dalla parola “mulyaka”, che significa acqua sporca e fangosa nel sud Dialetto russo.

Prima della crittografia, gli aggressori hanno eseguito sugli host uno script PowerShell ausiliario Update.ps1, progettato per arrestare e disattivare i servizi di database e backup, eliminare punti di ripristino e copie shadow dei volumi, disattivare anche gli adattatori di rete sull’host e quindi disconnettersi l’host dalle reti. Questo metodo era precedentemente utilizzato da un altro gruppo ransomware chiamato OldGremlin.

Gli esperti hanno mostrato particolare interesse per il ransomware utilizzato dal gruppo Muliaka. Il ransomware per Windows è stato quindi sviluppato sulla base dei codici sorgente trapelati del ransomware Conti 3, ma rappresenta una delle sue modifiche più interessanti.

La crittografia dei dati è stata effettuata in due fasi, il che ha permesso prima di bloccare rapidamente l’accesso ai dati e poi di complicare il processo di ripristino senza pagare un riscatto.

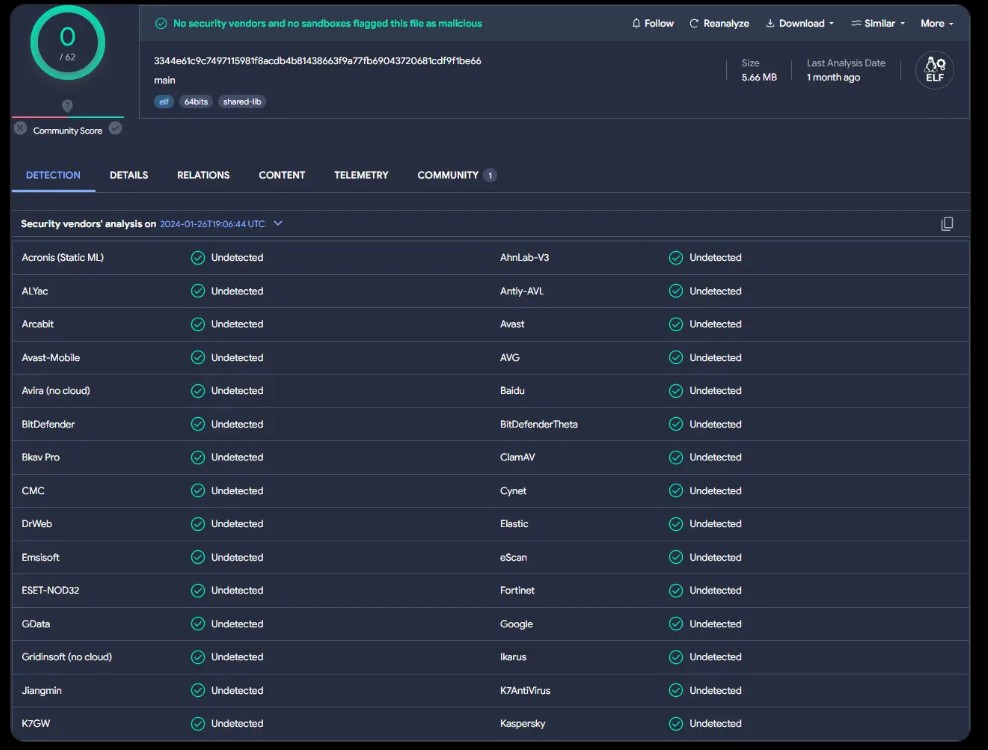

Nonostante gli sforzi per eliminare il campione del ransomware, i criminali non sono riusciti a rimuoverlo. Le informazioni ottenute sono state sufficienti per trovare altri esempi di ransomware per Windows ed ESXi. Due mesi fa, un campione di ransomware per ESXi è stato caricato sul portale VirusTotal e non è stato ancora rilevato da nessun fornitore di antivirus. Va notato che quasi tutti i campioni trovati sono stati caricati sul portale VirusTotal dall’Ucraina.

Gli specialisti del FACCT hanno collaborato alle indagini sull’attacco nella fase di ripristino dell’infrastruttura IT dell’azienda colpita. Non è ancora chiaro se la VPN sia stata il primo punto di accesso per gli aggressori ed è possibile che il phishing o le vulnerabilità nelle applicazioni pubbliche possano essere state utilizzate come metodi alternativi per ottenere l’accesso.

Il gruppo Muliaka, attivo dal dicembre 2023, ha dimostrato elevate capacità, lasciando dietro di sé una traccia minima delle sue malefatte, preferendo attaccare esclusivamente aziende russe.