A cura di Sandro Sana, team leader della divisione di Eurosystem.

Nel mondo della sicurezza informatica, le minacce evolvono costantemente e nuove gang di ransomware emergono periodicamente. Durante le analisi di un incidente che ha coinvolto un’azienda PMI italiana durante le festività di Natale, il Team di Cybersecurity del Gruppo Eurosystem, ha avuto a che fare con una nuova ransomware gang chiamata NoName.

Per prima cosa, anche se il loro nome risulta simile a quello dei NoName057(16), iniziamo col dire che non hanno nulla a che vedere con l’hacktivismo filorusso. Questa gang ha iniziato la sua attività nel novembre 2023 e sta attirando l’attenzione degli esperti per la sua particolare modalità di operare.

NoName si distingue per l’uso di un ransomware a doppia chiave di crittografia, un metodo sofisticato che rende ancora più difficile per le vittime ripristinare i propri dati senza pagare il riscatto. Questo significa che le vittime devono avere entrambe le chiavi di decrittografia per ripristinare i loro dati, rendendo ancora più complesso il processo di recupero.

NoName mira a crittografare i dati, cancellare i backup e persino a fare il wipe dei dischi contenenti i backup. Questo approccio molto aggressivo mette a rischio la possibilità di ripristinare i dati senza pagare il riscatto richiesto.

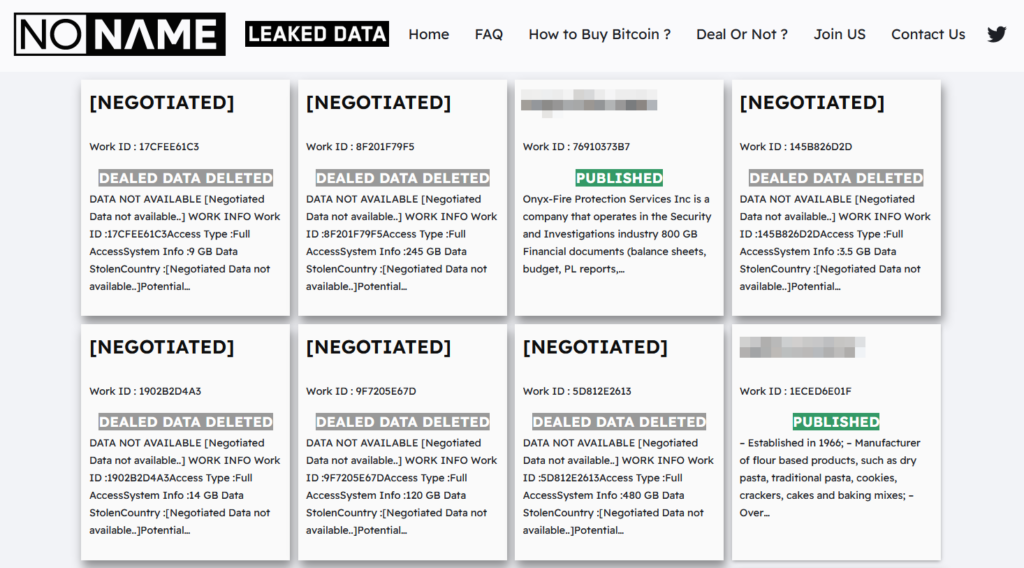

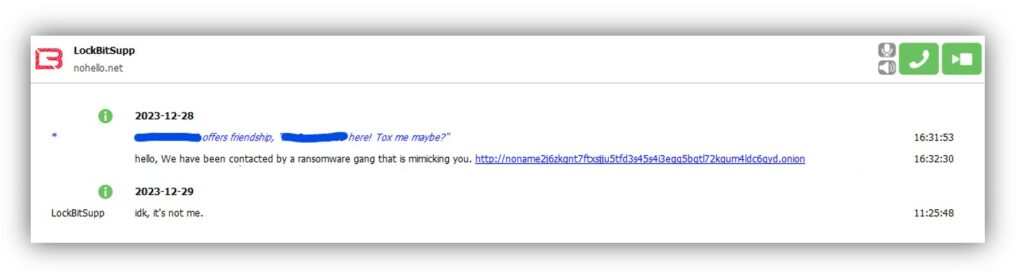

Nel dark web, NoName ha un data leak site (DLS) che presenta molte somiglianze con quello della famigerata gang LockBit, la quale, smentisce però qualsiasi affiliazione con tale gang, anche se tutto fa pensare che si tratti di qualche affiliato. Gli esperti di sicurezza stanno ancora cercando di tracciare l’origine e le connessioni di questa organizzazione emergente.

Un aspetto particolare della gang NoName è rappresentato dai bassi riscatti richiesti alle vittime. Mentre molte altre chiedono riscatti elevati per il ripristino dei dati, NoName sembra avere una politica di richieste più contenute.

Questa caratteristica potrebbe essere intenzionale per attirare aziende di piccole e medie dimensioni che potrebbero essere più inclini a pagare riscatti più bassi rispetto a quelli richiesti da altre gang.

L’attività di NoName rappresenta una minaccia significativa per le aziende colpite. La crittografia dei dati e la cancellazione dei backup possono causare gravi interruzioni operative e perdite finanziarie. Inoltre, il fatto che NoName tenda a esfiltrare i dati potrebbe non garantire la protezione delle informazioni sensibili delle aziende, aumentando così il rischio di ulteriori violazioni della privacy e abusi delle informazioni.

Per proteggersi dalle minacce delle ransomware gang, le aziende devono adottare un approccio olistico alla sicurezza informatica. Alcune contromisure consigliate includono:

In conclusione, la gang NoName rappresenta una nuova minaccia nel panorama della criminalità informatica. La sua modalità di operare, l’assenza di affiliazioni con altre gang e i bassi riscatti richiesti sollevano molte domande sulle intenzioni e le motivazioni di questa gang. È fondamentale che le aziende adottino misure di sicurezza adeguate per proteggersi da tali minacce, adottando pratiche migliori come il backup regolare, l’aggiornamento dei sistemi e la sensibilizzazione degli utenti. Inoltre, è importante che le autorità competenti e gli esperti di sicurezza informatica collaborino per identificare e contrastare questa nuova gang emergente.

Questa scoperta sottolinea l’importanza della collaborazione tra le aziende, le forze dell’ordine e gli esperti di sicurezza informatica. Condividere informazioni sulle minacce e le tecniche degli attaccanti può aiutare a sviluppare contromisure più efficaci e a proteggere meglio le organizzazioni da futuri attacchi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…