Gli esperti hanno scoperto una nuova versione della botnet TheMoon. Migliaia di router e dispositivi IoT obsoleti sono già caduti vittima di hacker in 88 paesi in tutto il mondo. I ricercatori hanno collegato TheMoon al servizio proxy Faceless, che utilizza alcuni dei dispositivi infetti come proxy per instradare il traffico dei criminali informatici.

Gli analisti dei Black Lotus Labs di Lumen, monitorando l’ultima campagna TheMoon, lanciata all’inizio di marzo 2024, notano che più di 6.000 router Asus sono stati attaccati in meno di 72 ore e in totale più di 7.000 dispositivi sono stati infettati in una settimana.

La dimensione totale della botnet supera già i 40.000 dispositivi. Secondo gli esperti attualmente le botnet proxy vengono utilizzate da malware come IcedID e SolarMarker per mascherare le proprie attività.

Ricordiamo che il worm TheMoon è apparso per la prima volta nel radar degli esperti di sicurezza informatica nel 2014, e poi il malware ha sfruttato le vulnerabilità per infettare i dispositivi LinkSys.

Come affermano ora i ricercatori di Black Lotus Labs, la nuova campagna degli aggressori si rivolge principalmente ai router Asus. Allo stesso tempo, i ricercatori non specificano come siano stati hackerati esattamente i router attaccati, ma dato che gli hacker hanno attaccato dispositivi obsoleti, probabilmente hanno approfittato di vulnerabilità note nel loro firmware. Inoltre, gli aggressori potrebbero utilizzare la forza bruta e semplicemente indovinare le password dell’amministratore.

Una volta ottenuto l’accesso al dispositivo, il malware verifica la presenza di bin/bash, /bin/ash o /bin/sh. Se non ci sono, TheMoon smette di funzionare. Se viene trovata una shell compatibile, il bootloader decodifica ed esegue un payload chiamato .nttpd, che crea un file PID con un numero di versione (attualmente 26).

Questo malware configura iptables per inoltrare il traffico TCP in entrata alle porte 8080 e 80, consentendo solo il traffico proveniente da determinati intervalli di indirizzi IP. Ciò consente di proteggere il dispositivo compromesso da interferenze esterne.

TheMoon tenta quindi di contattare un elenco di server NTP legittimi per assicurarsi che non sia in esecuzione in una sandbox e per verificare la sua connessione Internet. Infine, il malware si connette al suo server di comando e controllo eseguendo una ricerca in un elenco di indirizzi IP codificati.

In alcuni casi, il server di comando e controllo può istruire il malware a scaricare componenti aggiuntivi, come un modulo worm che scansiona server web vulnerabili sulle porte 80 e 8080, o file .sox che inoltrano il traffico sul dispositivo infetto.

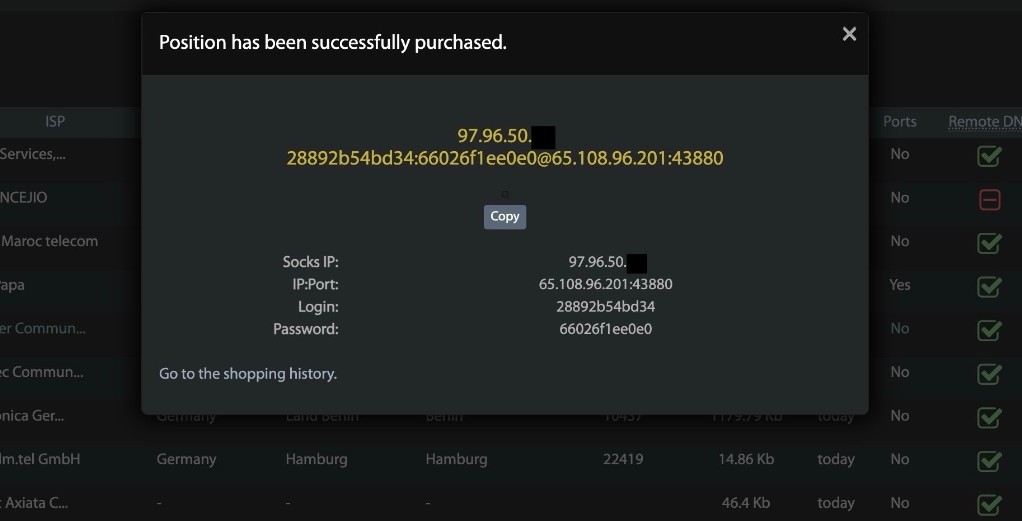

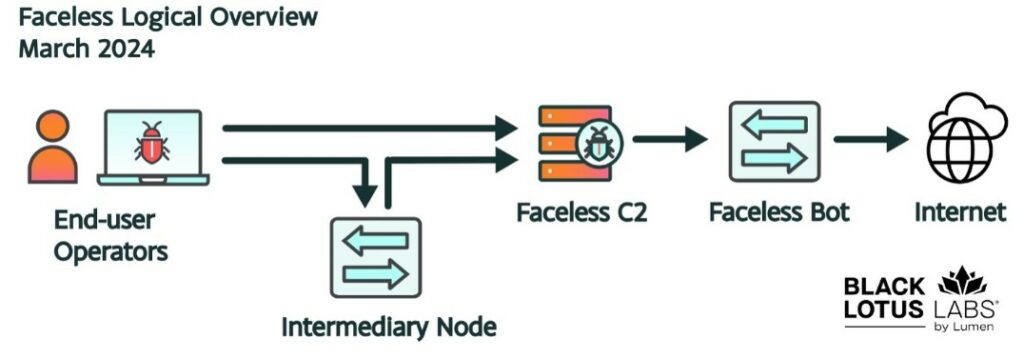

I ricercatori affermano che questa attività è associata al servizio proxy hacker Faceless, che instrada il traffico dei suoi clienti attraverso dispositivi hackerati e il servizio accetta pagamenti esclusivamente in criptovaluta. Inoltre non utilizza KYC, non verifica l’identità dei clienti ed è disponibile per tutti.

Allo stesso tempo, gli operatori Faceless hanno protetto la propria infrastruttura dai ricercatori: ogni dispositivo infetto interagisce con un solo server durante l’intero periodo dell’infezione.

Secondo Black Lotus Labs, un terzo delle infezioni dura più di 50 giorni e il 15% termina in meno di 48 ore.

E sebbene il collegamento tra TheMoon e Faceless sia evidente, i ricercatori sono fiduciosi che si tratti di due ecosistemi criminali informatici separati, poiché non tutti i dispositivi infetti diventano parte della botnet proxy Faceless.