I ricercatori hanno lanciato l’allarme: il servizio cloud OneDrive potrebbe consentire ad applicazioni web di terze parti di accedere a tutti i file di un utente. Secondo Oasis Security, la vulnerabilità è legata al funzionamento di OneDrive File Picker e consente ai siti di accedere all’intero spazio di archiviazione dell’utente e non solo ai file selezionati per il download tramite questo strumento.

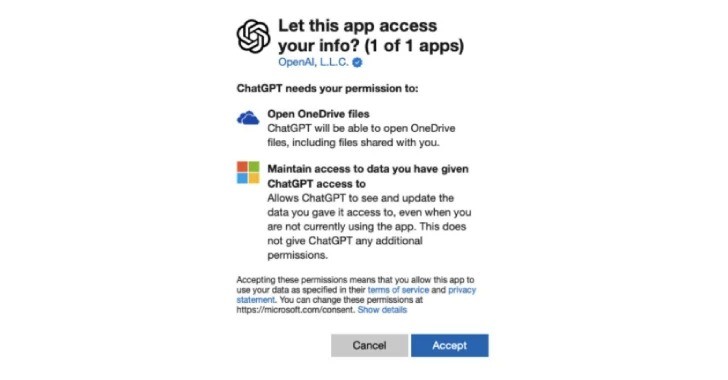

“Ciò è dovuto agli ambiti eccessivamente ampi di OAuth e alle finestre di dialogo fuorvianti che non forniscono all’utente un’idea chiara dell’ambito di accesso concesso. La vulnerabilità potrebbe avere gravi conseguenze, tra cui la fuga di dati dei clienti e la violazione dei requisiti normativi”, spiegano i ricercatori.

L’azienda stima che il problema riguardi diverse app, tra cui ChatGPT, Slack, Trello, Zoom e ClickUp, data la loro integrazione con il servizio cloud di Microsoft. La radice del problema risiede nelle autorizzazioni eccessive richieste da OneDrive File Picker, che richiede l’accesso in lettura all’intero archivio, anche quando viene caricato un solo file. Ciò è dovuto alla mancanza di impostazioni OAuth dettagliate per OneDrive.

“In poche parole, qualsiasi app web che utilizzi OneDrive File Picker ha accesso non solo al file selezionato per il caricamento/scaricamento, ma all’intero OneDrive. Quel che è peggio, questo accesso può persistere anche dopo il completamento del download del file”, spiegano i ricercatori.

La situazione è aggravata dal fatto che la richiesta di consenso che gli utenti ricevono prima di scaricare un file è formulata in modo molto vago e la persona potrebbe non comprendere appieno quali diritti sta concedendo.

“La mancanza di impostazioni di autorizzazione dettagliate impedisce agli utenti di distinguere tra app dannose che prendono di mira tutti i file e quelle legittime che richiedono autorizzazioni eccessive semplicemente perché non ci sono altre opzioni sicure”, scrive Oasis.

Allo stesso tempo, gli esperti aggiungono che i token OAuth vengono spesso archiviati in modo non sicuro e salvati nelle sessioni del browser in formato testo normale.

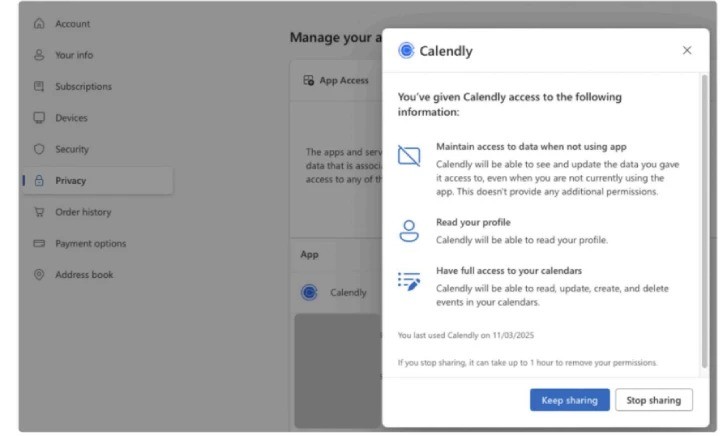

Un altro potenziale problema è che il processo di autorizzazione potrebbe anche emettere un token di aggiornamento, che consente all’applicazione di continuare ad accedere ai dati dell’utente. Ciò consente a un’applicazione di ottenere nuovi token di accesso senza richiedere all’utente di effettuare nuovamente l’accesso dopo la scadenza del token corrente.

Dopo la pubblicazione del rapporto Oasis Security, i rappresentanti di Microsoft hanno riconosciuto l’esistenza del problema, ma non è stata ancora trovata alcuna soluzione. Gli sviluppatori Microsoft hanno fatto notare che questo problema non è immediatamente risolvibile, poiché l’utente deve comunque fornire il proprio consenso prima che venga consentito l’accesso.

Si consiglia agli utenti di valutare la disattivazione temporanea della funzionalità di caricamento file tramite OneDrive e OAuth finché non verrà trovata un’alternativa sicura. I ricercatori consigliano inoltre di evitare l’uso di token di aggiornamento e di conservare i token di accesso in un luogo sicuro, per poi eliminarli quando non sono più necessari.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…