Molto tempo fa riportammo che gli ospedali sarebbero divenuti “le galline dalle uova d’oro” per il cybercrime, in quanto il rischio non è solo inerente la perdita dei dati, ma anche la vita delle persone. I criminali lo sanno bene che la velocità di azione di un ospedale risulta essenziale, ma sappiamo anche che gli ospedali hanno un” postura cyber” da rivedere in modo profondo.

L’ospedale Abdali, situato nel moderno quartiere Al Abdali di Amman, in Giordania, è diventato l’ultima vittima del gruppo hacker Rhysida. Questa è una clinica che fornisce servizi medici in molte aree del paese.

Oltre al reparto chirurgico, l’ospedale dispone di specialisti in ortopedia e reumatologia, ginecologia, urologia ed endocrinologia, neurologia, nefrologia, pneumologia, medicina interna, oncologia, malattie infettive e anestesiologia. Vengono presentate anche le aree estetiche: chirurgia plastica, dermatologia e un centro per la salute delle donne.

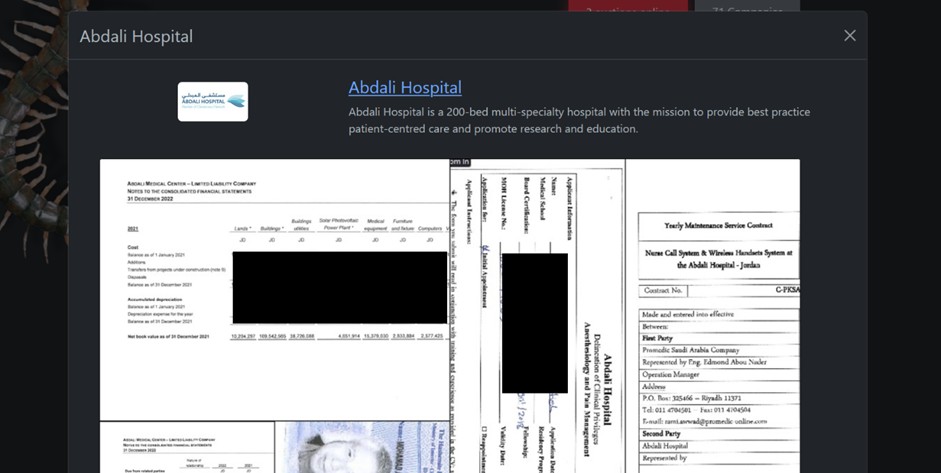

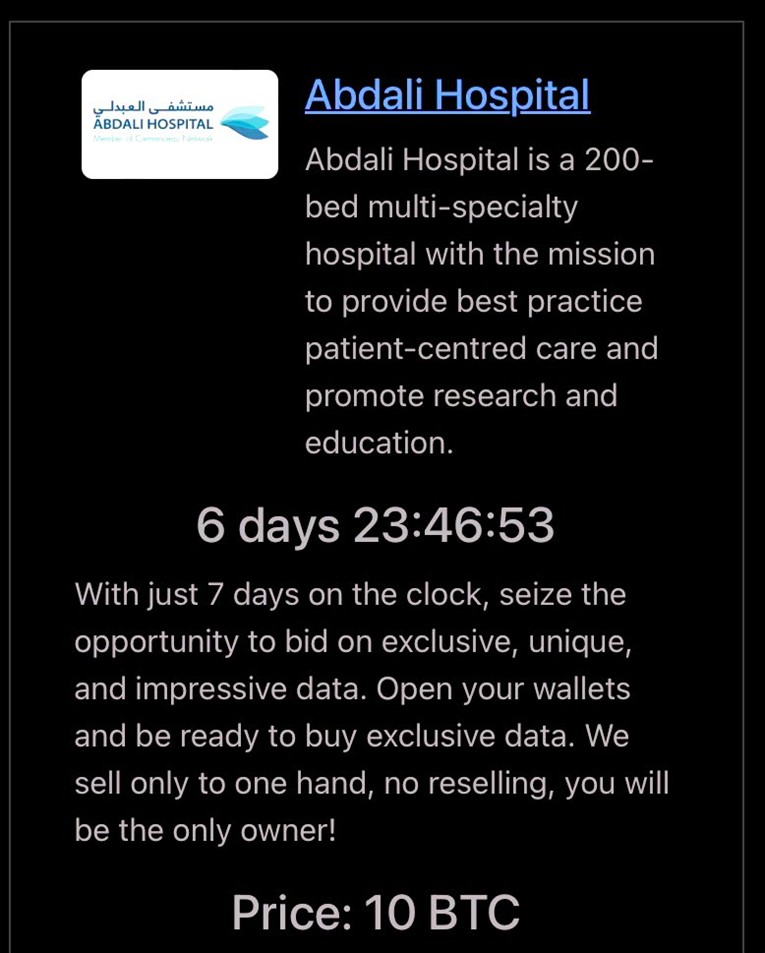

Gli hacker criminali hanno pubblicato screenshot di documenti medici e ID dei dipendenti rubati sulla darknet come prova dell’attacco. I dati sono già stati messi all’asta con un prezzo minimo di 10 bitcoin.

L’annuncio pubblicato sul sito recita: “Hai solo 7 giorni per acquistare dati esclusivi e unici. Vendiamo informazioni solo a una persona, la rivendita è vietata. Sarai l’unico proprietario!“

Rhysida sostiene che dopo 7 giorni le informazioni rubate saranno di dominio pubblico.

Alla fine di novembre hanno annunciato l’attacco hacker al King Edward VII Hospital di Londra, alla British Library e alla China Energy Engineering Corporation (CEEC).

Rhysida opera da maggio 2023. Secondo gli stessi criminali, in questo periodo sono diventate vittime almeno 62 aziende nei settori dell’istruzione, della sanità, dell’industria, dell’informatica e del settore pubblico.

La settimana scorsa l’FBI e la US Cyber Security Agency (CISA) hanno lanciato un avvertimento congiunto sulla minaccia rappresentata da questo gruppo. Il documento individua le modalità utilizzate e gli indicatori di compromissione.

È noto che gli aggressori operano secondo il modello Ransomware-as-a-Service, RaaS, affittando i propri strumenti e la propria infrastruttura. I riscatti ricevuti vengono divisi tra il gruppo e gli affiliati.

Per accedere ai sistemi, gli hacker sfruttano le vulnerabilità dei servizi remoti esterni, come VPN e RDP, nonché credenziali compromesse. Si sono verificati casi di sfruttamento della vulnerabilità Zerologon in attacchi di phishing. Inoltre, Rhysida utilizza spesso gli strumenti di rete integrati nei sistemi operativi.