Iniziare oggi a sviluppare software di sicurezza “Made in Italy” non è solo un’opportunità, ma una necessità per il nostro mercato interno e la sicurezza nazionale. Tutte le grandi innovazioni nascono spesso da piccoli progetti. Un’idea, una piccola proof of concept (PoC) che può sembrare modesta, con il tempo può trasformarsi in una soluzione di riferimento.

Ogni riga di codice che scrivete oggi potrebbe diventare il cuore di un prodotto riconosciuto domani. È fondamentale che l’Italia si affermi anche in questo settore, riducendo la dipendenza da tecnologie estere, spesso opache, e creando un ecosistema di software e firmware sicuri, trasparenti e sotto il nostro pieno controllo.

Giovani sviluppatori, imprenditori e ricercatori: il futuro della cybersecurity italiana inizia con voi, dalle vostre idee e dalla vostra passione! Noi di Red Hot Cyber vogliamo stimolare tutto chiesto, chiedendo a chi fosse interessato di sviluppare soluzioni di Sicurezza “made in italy” e di contattare il nostro capo progetto [email protected] per unirvi al suo team di sviluppo di un EDR e IDS Tutto italiano.

Partendo dal progetto Anubi (presentato con questo articolo), torno ad affrontare il tema cybersecurity protection in chiave made in Italy. La base importante dell’EDR da me sviluppato mira ad aiutare migliaia di appassionati nella loro sicurezza quotidiana con sempre la volontà di ampliare la suite open-source. Cosa è che manca in tutto questo? Il concetto chiave è l’IDS.

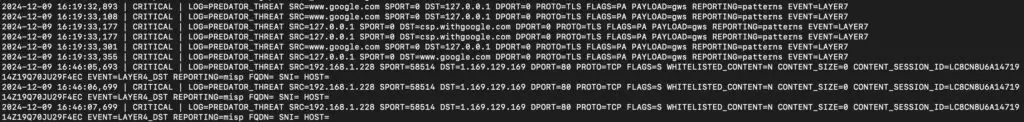

Un IDS è quella cosa che permette agli analisti di capire che tipo di traffico sia in transito su una rete di computer. E’ configurato in modalità sniffing su una o più interfacce (tipicamente in mirroring o span in modo da avere l’esatta replica del traffico) e riesce a identificare le varie richieste che entrano ed escono dalla rete; che sia sviluppato tramite soluzione software o hardware, il risultato non cambia: è una sonda inserita in un punto strategico del networking in modo da poter verificare tutto il traffico entrante e uscente.

Qual è però considerata la migliore soluzione? Non esiste una risposta scontata perché questa dipende da molti fattori, quali i vincoli imposti, gli schemi di rete, ecc. Io propongo la mia, il Predator!

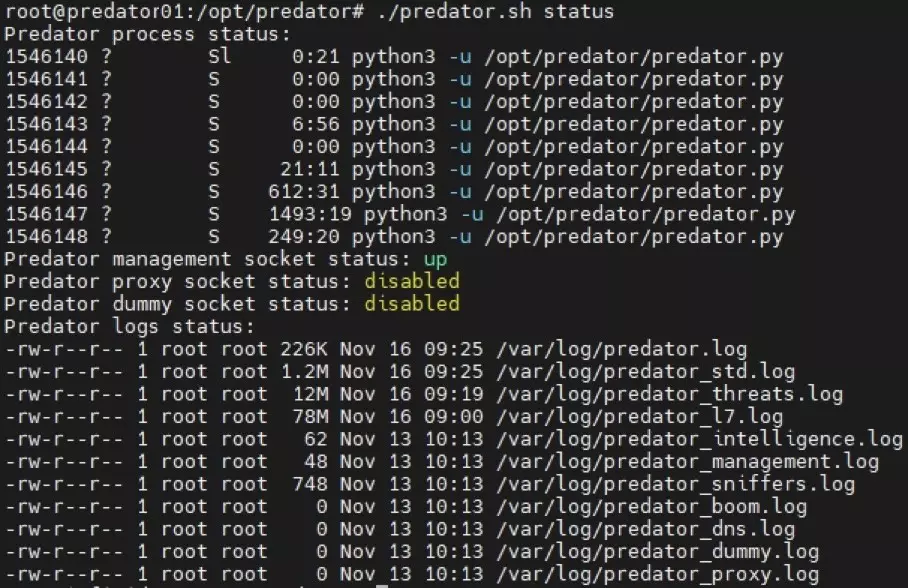

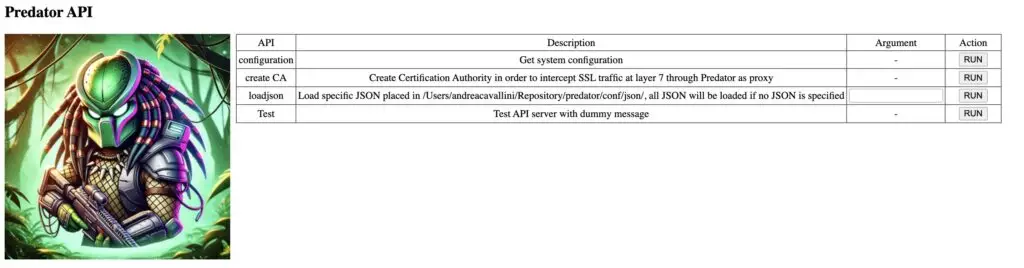

Predator è un tool nato dalla mia solita idea di mettere in open-source e a completo aiuto di tutti le tecnologie che al giorno di oggi possono aiutare a essere pronti e molto più reattivi agli attacchi informatici di ultima generazione. E’ disponibile nel mio repo github ed è installabile su piattaforma Linux, MacOS e Windows.

E’ completamente scritto in Python ed è configurabile con:

Le regole utilizzate per gli IP sono generate dal mio repository usato dall’altro mio progetto Anubi in modo automatico e con cadenza quotidiana.

Come default, Predator ha abilitate le funzionalità di:

Gli altri due moduli al momento sviluppati e configurabili sono:

Predator è un tool estremamente semplice, personalizzabile sia nel codice che nella regole ed è molto leggero.

La suite che vi propongo vuole costruire una solida base open-source in chiave made in Italy, cercando di proporre soluzioni non scontate, facile da usare e da personalizzare. Vi invito a provarlo e a suggerirmi qualsiasi idea abbiate in mente a riguardo (potete contattarmi alla mail [email protected] per qualsiasi cosa vogliate), non ve ne pentirete!