In effetti la domanda è posta male in quanto queste aziende sono state già violate e non se ne sono accorte (o “probabilmente” accorte), anche se il reale danno ancora non è stato perpretrato.

Ma andiamo con ordine.

Iniziamo col dire che è compito della cyber threat intelligence (CTI) andare a scandagliare i meandri delle underground alla ricerca di possibili trecce di eventi malevoli che possono palesare una futura compromissione di una specifica organizzazione.

E come sappiamo, di fonti autorevoli che possono fornire tali dati nelle underground o sui social network ce ne sono molte sia in ambito OSINT che in ambito CLOSINT.

Ma la criminalità informatica si evolve continuamente e con lei anche i suoi modelli di business. Oggi parleremo di nuovi mercati che stanno prendendo piede: gli e-commerce dei broker di accesso o anche chiamati Initial Access broker (IAB) ovvero quei criminali informatici che vendono l’accesso alle infrastrutture IT di aziende compromesse.

Conosciamo gli Initial Access Broker (IAB), ovvero quei criminali informatici che si sono specializzati nel rivendere ad altri criminali informatici le chiavi di accesso ad una specifica infrastruttura IT.

Ma tale business, essendo basato su “contrattazione”, fa perdere molto tempo all’interno dei forum underground. Pertanto occorreva un cambiamento per consentire come al solito il massimo profitto nel minor tempo (regola di base nel cybercrime da profitto).

Pertanto il tutto si è evoluto in specifici sistemi che mettono in vendita gli accessi e consentono ai criminali informatici di provarli prima del loro acquisito.

In sintesi, si tratta di siti specializzati che consentono tutto questo.

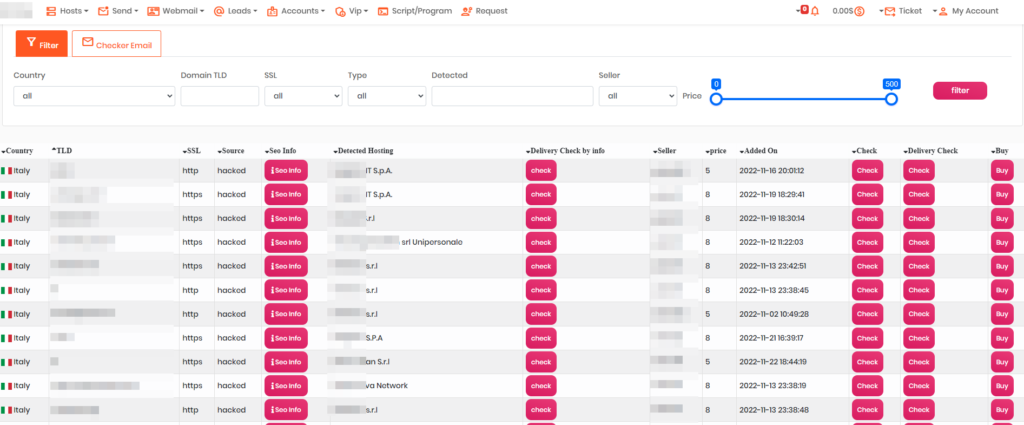

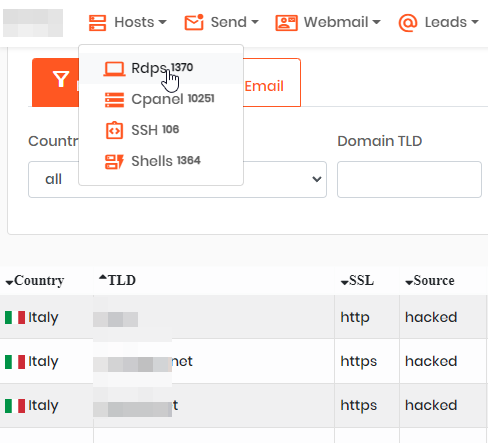

Acluni nelle underground, altri esposti nel clear web senza grandi scrupoli, dove è possibile accedere ad una semplice dashboard nella quale poter scegliere la tipologia di accesso che si vuole acquistare. Successivamente si procederà all’acquisto come un qualsiasi sito di e-commerce.

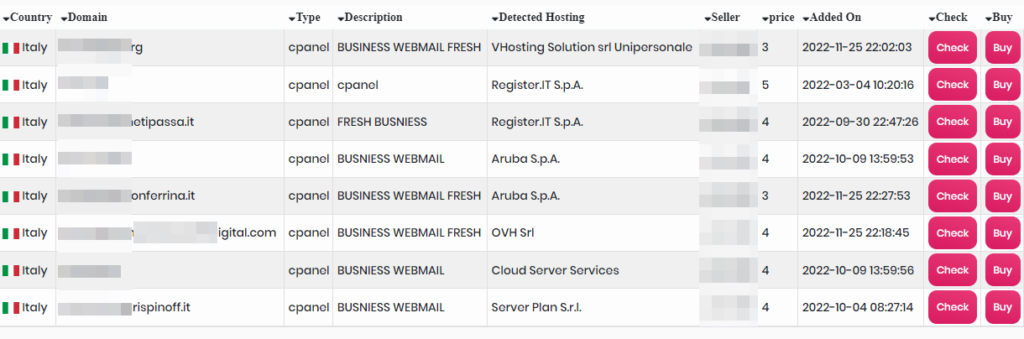

Le tipologie più gettonate sono l’accesso tramite Remote Desktop Protocol (RDP) oppure Cpanel o il classico SSH e Shell. Dietro ogni tipologia di accesso, se rilevato viene anche specificato il sito di riferimento in modo da far comprendere con facilità a quale dominio tale server sia collegato.

I prezzi partono da 3 dollari fino a 24 dollari per un accesso tramite Remote Desktop Protocol (RDP), per Cpannel arrivano fino a 15 dollari.

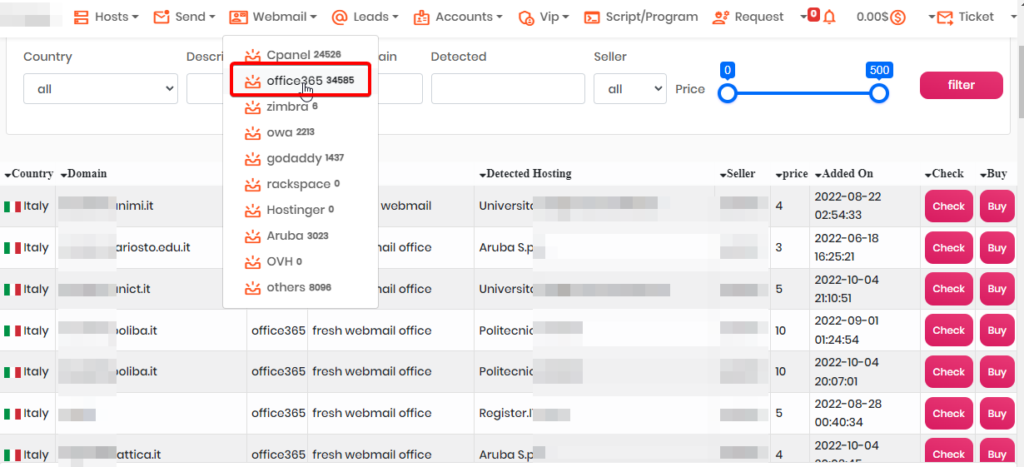

Le cose invece cambiano per le Email aziendali o la rivendita di account combo o Office 365.

Qua troviamo email di aziende che sono state compromesse e messe in vendita, le quali possono essere utilizzati per variegate tipologie di frodi telematiche.

Gli acount di posta che sono messi in vendita delle aziende italiane sono molte, soprattutto per quanto riguarda gli account di Office 365.

Anche qua i prezzi variano da 3 dollari a 10 dollari l’uno. Anche qua è possibile effettuare un test di accesso per controllare il corretto funzionamento dell’account prima di procedere al pagamento.

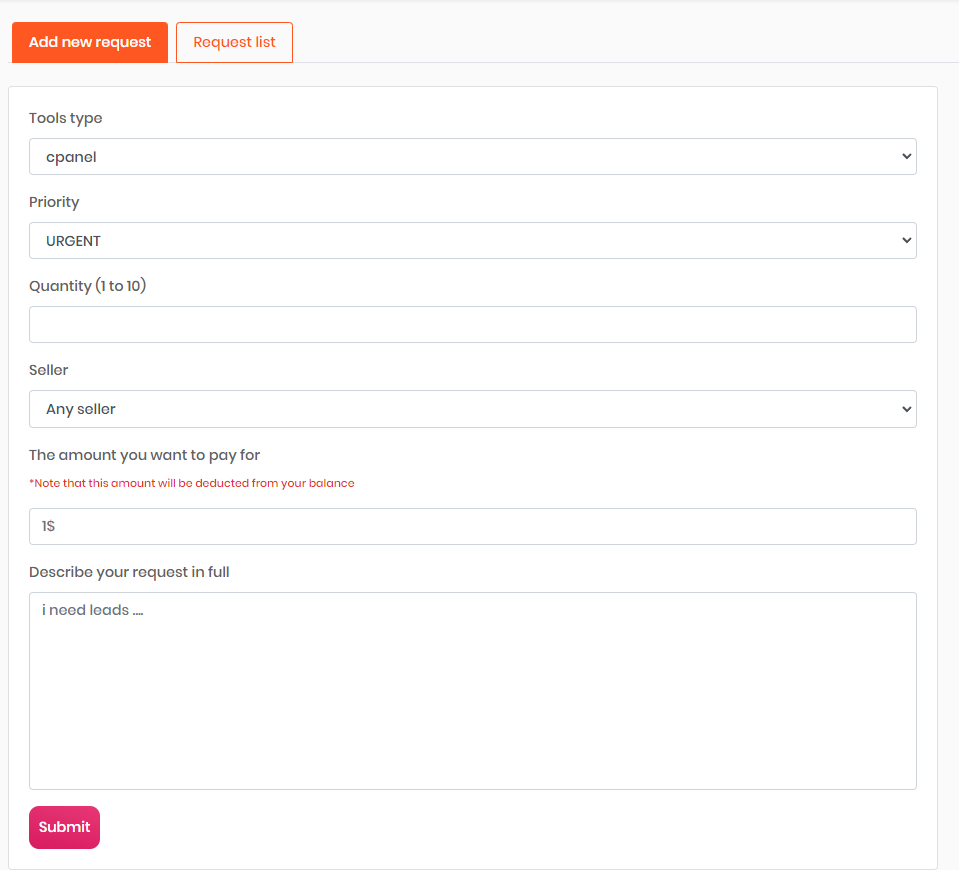

Se c’è bisogno di supporto, non devi preoccuparti. Puoi aprire un Ticket che verrà lavorato dai gestori del sito, oppure se ti occorre un accesso specifico, puoi farne richiesta tramite una apposita form specificando anche l’urgenza.

In sintesi, cosa manca di più? probabilmente nulla.

Il sito che abbiamo analizzato, non è il solo a fornire questo tipo di servizi e tale modello di business sta prendendo piede nelle underground e avrà una impennata nel prossimo futuro. Questo perchè l’utilizzo degli IAB è prassi comune nel business del ransomware.

Inoltre, l’utilizzo di account di posta elettronica di aziende legittime, è molto utile in attività di varia natura, come ad esempio le attività di spear phishing e mole altre forme di frode telematica, come la distribuzione di malware o attacchi mirati.