E’ di queste ore la notizia che il noto threat actor TA547 ha avviato una campagna di malspam diretta ad organizzazioni tedesche con l’intento di diffondere il noto infostealer Rhadamantys.

Rhadamantys è un infostealer aggiornato frequentemente e venduto nel darkweb e tramite la popolare app di messaggistica Telegram.

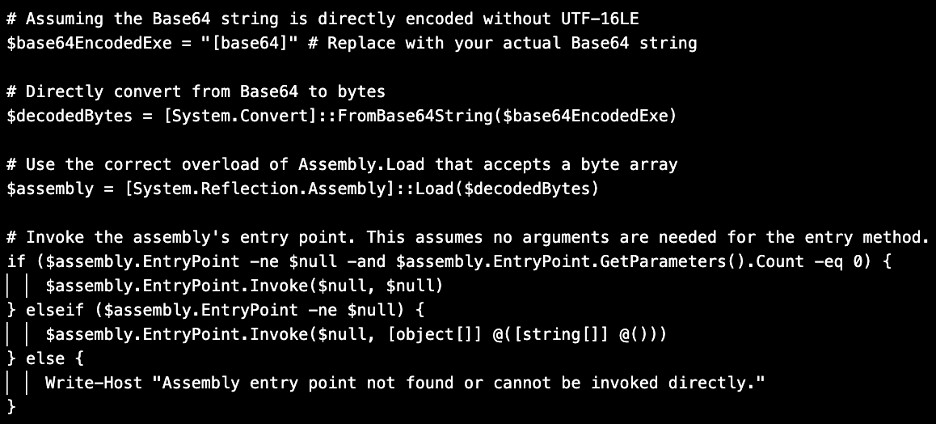

Inoltre, il gruppo utilizza un interessante script Powershell creato utilizzando modelli linguistici di grandi dimensioni(LLM) come ChatGPT, Gemini, CoPilot.

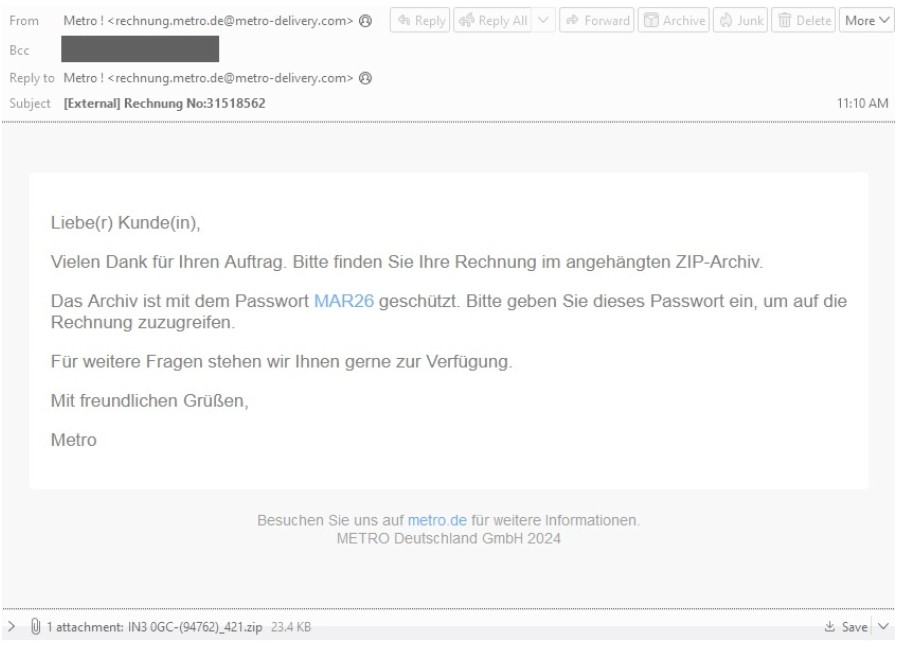

Il genere di malspam utilizzato nella campagna è molto comune, si tratta di un’email con uno .zip allegato protetto da una password che, nel nostro caso, è MAR26.

All’interno dell’archivio è contenuto un file LNK che, una volta eseguito, esegue uno script PowerShell che serve a decodificare l’eseguibile di Rhadamantys codificato in Base64.

Questa procedura serve ad eseguire il codice dannoso in memoria senza scriverlo su disco.

Inoltre, è interessante notare come il secondo script PowerShell una volta deoffuscato contenga numerosi commenti tipici di script generati con LLM:

Tuttavia è importante sottolineare che le modalità di difesa verso questo tipo di minacce rimangono le stesse.

Il gruppo TA547 è un threat actor motivato finanziariamente ed è considerato uno IAB(initial access broker) attivo in varie regioni geografiche.

E’ noto da parte del gruppo l’utilizzo di tools come NetSupport RAT o payload come StealC e Lumma Stealer che hanno funzionalità simili a Rhadamanthys.

Nel 2023, il gruppo TA547 ha utilizzato file Javascript compressi per distribuire payload, all’inizio di marzo 2024 è passato a file LNK compressi.

Oltre all’attuale campagna in Germania oggetto di quest’analisi, il gruppo sta prendendo di mira organizzazioni ubicate in Spagna, Austria, Svizzera e Stati Uniti.

Questa campagna rappresenta un esempio di alcuni cambiamenti tecnici rispetto a TA547, incluso l’uso di LNK compressi e di Rhadamantys.

E’ sempre importante analizzare le campagne dei threat actors sia per essere costantemente informati che per valutare eventuali cambiamenti nelle loro TTP(Tecniche, Tattiche e Procedure).

La campagna sottolinea il probabile utilizzo di LLM nella creazione degli script, una procedura già ampiamente analizzata ma che rappresenta un notevole campanello di allarme per gli specialisti del settore.

L’utilizzo di LLM nella campagna in oggetto è relativo ad uno script per recuperare un malware payload, tuttavia, lo script non altera in alcun modo il payload stesso.

Quindi, possiamo concludere a rigor di logica, che questo sia una sorta di “primo tentativo” di utilizzo di LLM da parte del threat actor in questione.

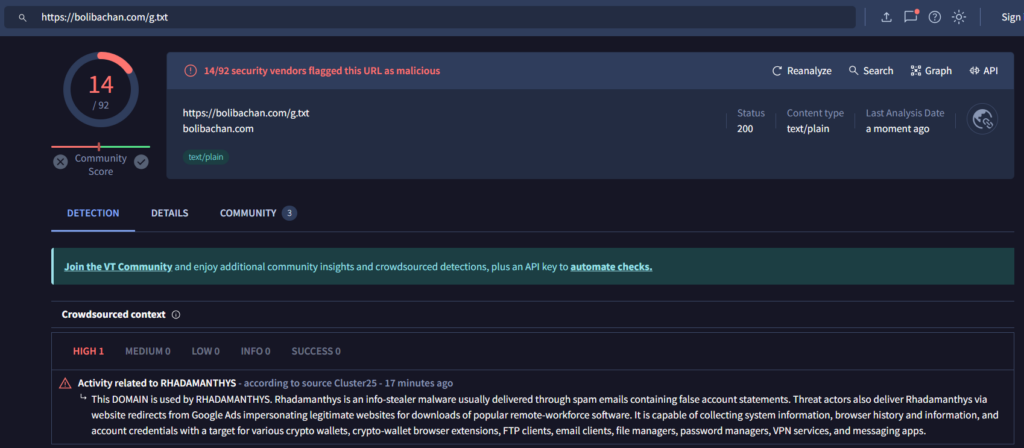

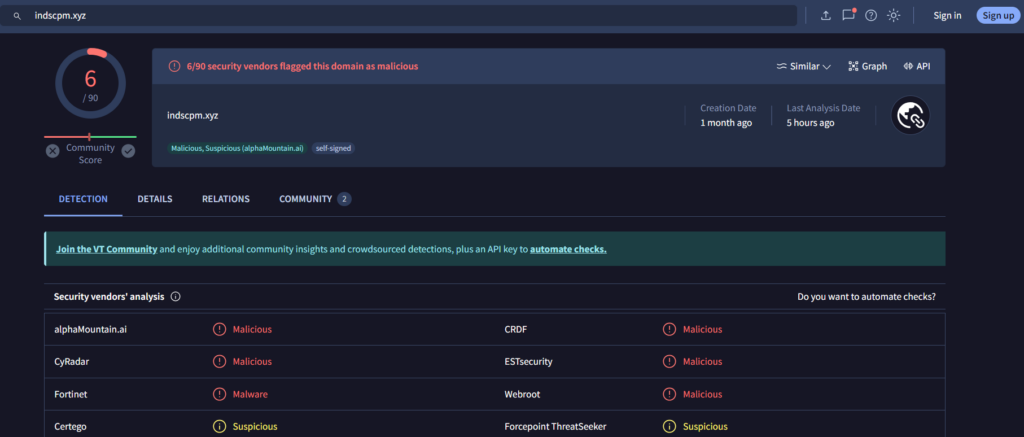

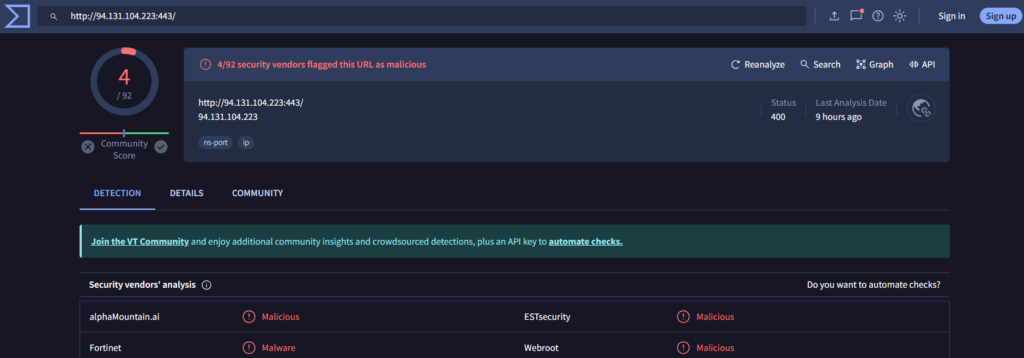

Vediamo ora gli IoC – Indicatori di compromissione – relativi a questa campagna ed i relativi risultati sul popolare VirusTotal:

| Indicatore | Descrizione | Prima volta che è stato rilevato |

| hxxps://bolibachan[.]com/g[.]txt | PowerShell Payload | 26 Marzo 2024 |

| indscpm[.]xyz | Rhadamantys C2 | 26 Marzo 2024 |

| 94[.]131[.]104[.]223:443 | Rhadamantys C2 | 26 Marzo 2024 |

Come si può vedere dagli screenshots tutti risultano malevoli su VirusTotal, strumento molto conosciuto dagli addetti ai lavori.

Come già detto questo tipo di attacchi sono fondati su campagne di malspam e, quindi, affinché possano riuscire il contributo dell’utente finale – cioé voi – è fondamentale

Questi sono i modi migliori per contrastare questo tipo di attacchi:

Ricordatevi sempre che “scientia potentia est”(sapere è potere), infatti, questa tipologia di campagne e di threat actors giocano proprio sulla vostra ignoranza per attaccarvi in maniera spietata.