Questa mattina abbiamo parlato dei massicci arresti eseguiti dalla polizia Australiana a seguito delle intercettazioni dell’APP ANØM, ma come ha funzionato questa operazione che è stata rivelata solamente oggi?

L’Ufficio investigativo federale degli Stati Uniti ha costruito un falso fornitore di servizi telefonici per un’operazione segreta mondiale che i funzionari hanno descritto lunedì come “un momento spartiacque” nella storia delle forze dell’ordine.

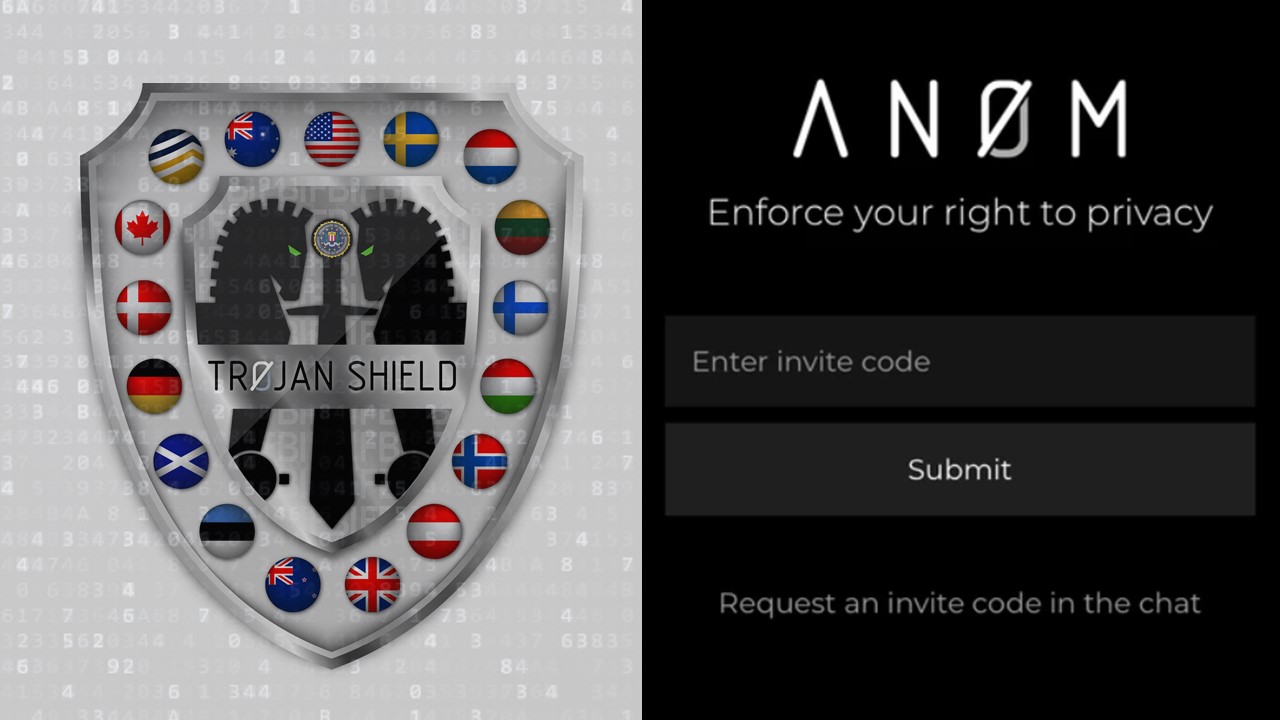

L’operazione, nota come TROJAN SHIELD, è iniziata nel 2018 e ha coinvolto oltre 9.000 agenti delle forze dell’ordine in 18 paesi in tutto il mondo. Quando l’esistenza di TROJAN SHIELD è stata annunciata ieri in una serie di conferenze stampa ufficiali, i funzionari hanno affermato che l’operazione:

“ha dato alle forze dell’ordine una finestra su un livello di criminalità che non è mai stato visto prima su questa scala”.

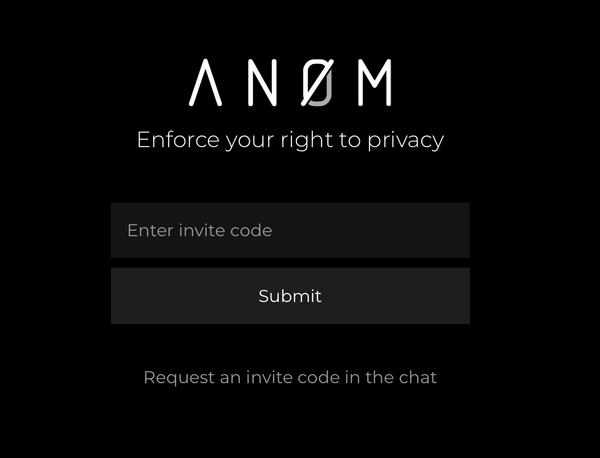

L’operazione era incentrata sulla creazione di un fornitore di servizi telefonici completamente falso, noto come ANØM. La falsa azienda pubblicizzava telefoni cellulari appositamente progettati per fornire la crittografia peer-to-peer, rendendo così impossibile per le autorità governative decifrare i messaggi intercettati o le telefonate tra gli utenti.

Non è la prima volta che vengono venduti prodotti simili, ne parlammo già su Red Hot Cyber in un articolo sui telefoni criptati e le carte SIM russe per falsificare qualsiasi utente.

Successivamente, l’FBI e le forze dell’ordine in Australia e Nuova Zelanda hanno utilizzato agenti sotto copertura per diffondere notizie su ANØM nel mondo criminale. Il modus operandi della falsa azienda era di far entrare nuovi utenti solo dopo che erano stati controllati dagli utenti esistenti del servizio. Nel giro di due anni, ci sono stati quasi 10.000 utenti che utilizzavano ANØM in tutto il mondo, con l’Australia che ha avuto il numero più grande, circa 1.500.

Martedì mattina centinaia di raid sono stati condotti in oltre una dozzina di paesi, a cominciare dalla Nuova Zelanda e dall’Australia, dove sono stati effettuati oltre 500 raid, con l’arresto di 224 persone. I notiziari suggeriscono che nelle ultime 24 ore sono stati sequestrati oltre 45 milioni di dollari in contanti solo in Australia, dove le forze dell’ordine hanno soprannominato l’operazione IRONSIDE. Altri raid hanno avuto luogo in tutto il mondo, compresi gli Stati Uniti. Tuttavia, poiché i raid continuavano fino a sera, l’FBI ha affermato che non avrebbe discusso dei risultati dell’operazione TROJAN SHIELD fino a oggi, martedì.

Parlando con i giornalisti lunedì, il primo ministro australiano Scott Morrison ha descritto l’operazione sotto copertura come “un momento spartiacque nella storia delle forze dell’ordine australiane”, che “echeggerebbe in tutto il mondo”.

Un primo rapporto sull’operazione, pubblicato dal San Diego Union Tribune negli Stati Uniti, affermava che lo scopo del TROJAN SHIELD era duplice: smantellare i gruppi criminali organizzati attraverso prove acquisite dalle intercettazioni telefoniche e diffondere confusione e sfiducia nei confronti di dispositivi di crittografia nel mondo criminale mondiale.

L’FBI, l’AFP e il CHS hanno costruito il sistema Anom in modo tale che una chiave master fosse inserita in modo silente ad ogni messaggio inviato dalle app, consentendo “alle forze dell’ordine di decrittografare e archiviare il messaggio mentre viene trasmesso”, si legge nel documento. “Un utente di Anom non è a conoscenza di questa capacità”, hanno aggiunto.

Come sempre, l’arte dell’inganno ha la meglio in ogni branca del crimine.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…