È stata identificata una vulnerabilità nei firewall di Palo Alto Networks utilizzando GlobalProtect VPN che potrebbe essere sfruttata da un utente non autorizzato per eseguire codice arbitrario su dispositivi vulnerabili con privilegi di super utente.

La CVE-2021-3064 ha ottenuto un punteggio di 9.8 su CVSS e interessa PAN-OS 8.1. fino all’8.1.17.

“La catena delle vulnerabilità consiste in un metodo per aggirare i controlli effettuati da un server web esterno e un buffer overflow basato su stack. L’uso di una catena di vulnerabilità è stato dimostrato e consente di eseguire codice in remoto su firewall sia fisici che virtuali”

hanno spiegato gli esperti della società di sicurezza delle informazioni Randori, che ha scoperto la vulnerabilità.

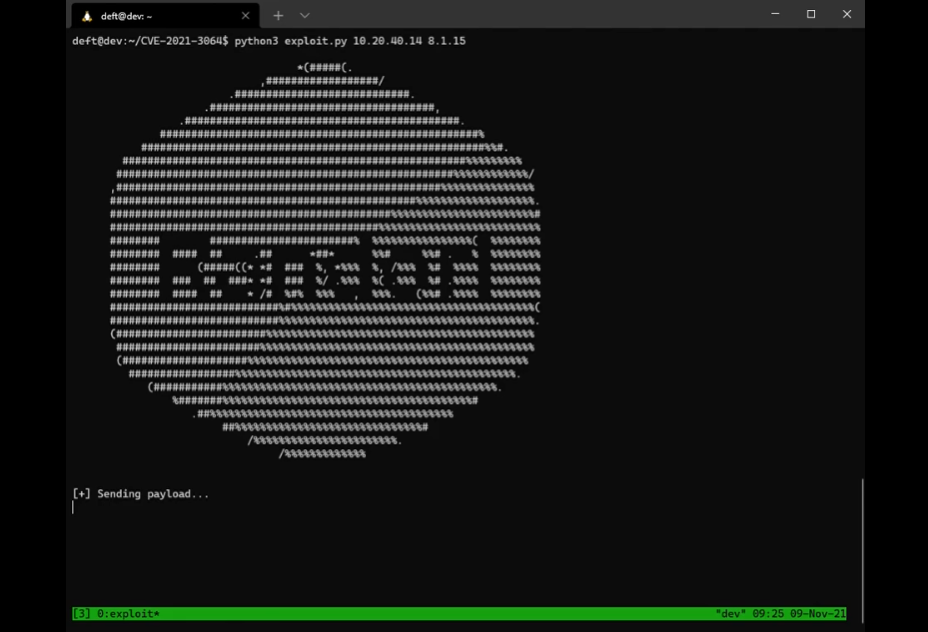

La vulnerabilità è correlata a un buffer overflow che si verifica durante l’analisi dell’input dell’utente. Per sfruttare con successo questa vulnerabilità, un utente malintenzionato deve utilizzare un metodo chiamato HTTP Request Smuggling e avere accesso di rete al dispositivo tramite la porta 443 del servizio GlobalProtect.

Gli utenti sono fortemente incoraggiati a correggere la vulnerabilità il prima possibile. Come misura di mitigazione, Palo Alto Networks consiglia di abilitare le firme delle minacce per gli ID 91820 e 91855 nel traffico destinato al portale GlobalProtect e alle interfacce del gateway.I dettagli tecnici di CVE-2021-3064 non verranno rilasciati per 30 giorni per impedire agli aggressori di utilizzare la vulnerabilità per eseguire attacchi.

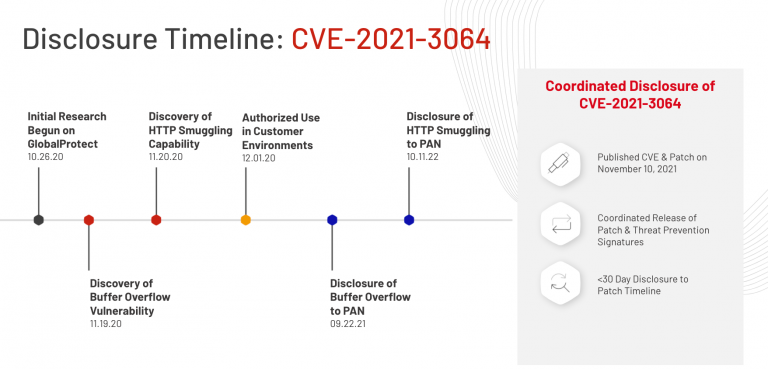

Sequenza temporale

- 26-10-2020: Randori ha iniziato la ricerca iniziale su GlobalProtect.

- 19/11/2020: Randori ha scoperto la vulnerabilità di buffer overflow;.

- 20-11-2020: Randori ha scoperto la vulnerabilità di HTTP smuggling capability;

- 1/12/2020: Randori ha iniziato l’uso della vulnerabilità come parte della piattaforma Red Team di Randori;

- 2021-09-22: La vulnerabilità del buffer overflow è stata divulgata da Randori a PAN.

- 2021-10-11: La capacità di smuggling capability HTTP è stata rivelata da Randori a PAN.

- 2021-11-10: PAN ha rilasciato patch e un bollettino sulla sicurezza che assegna la vulnerabilità CVE-2021-3064;

- 2021-11-10: pubblicazione del report.

Per sfruttare questa vulnerabilità, un utente malintenzionato deve avere accesso di rete al dispositivo sulla porta del servizio GlobalProtect (porta predefinita 443).

Poiché il prodotto interessato è un portale VPN, questa porta è spesso accessibile tramite Internet. Sui dispositivi con ASLR abilitato (come sembra essere il caso nella maggior parte dei dispositivi hardware), lo sfruttamento è difficile ma possibile.

Sui dispositivi virtualizzati (firewall della serie VM), lo sfruttamento è significativamente più semplice a causa della mancanza di ASLR e Randori prevede che emergeranno exploit pubblici.

I ricercatori di Randori non hanno sfruttato il buffer overflow per ottenere l’esecuzione controllata del codice su alcune versioni di dispositivi hardware con CPU del piano di gestione basate su MIPS a causa della loro architettura big endian, sebbene l’overflow sia raggiungibile su questi dispositivi e possa essere sfruttato per limitare la disponibilità dei servizi.

E’ un libero professionista, insegnante e perito di informatica Forense, Cyber Security ed Ethical Hacking e Network Management. Ha collaborato con importanti istituti di formazione a livello internazionale e ha esercitato teaching e tutorship in tecniche avanzate di Offensive Security per la NATO ottenendo importanti riconoscimenti dal Governo degli Stati Uniti. Il suo motto è “Studio. Sempre”.

Aree di competenza: Cybersecurity architecture, Threat intelligence, Digital forensics, Offensive security, Incident response & SOAR, Malware analysis, Compliance & frameworks