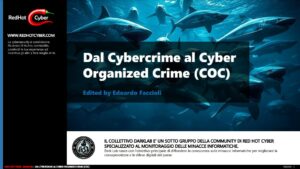

DarkLab Report : Dal Cybercrime al Cyber Organized Crime (COC)

Il cybercrime rappresenta un universo in costante espansione, capace di attirare non solo l’interesse di singoli hacker esperti di informatica, ma anche di criminali tradizionali e organizzazioni ben strutturate, con obiettivi complessi e su larga scala. L’espansione del Dark Web, con i suoi forum, chat e mercati anonimi e illegali, ha permesso di interconnettere i cybercriminali tra loro, facilitando la comunicazione e abbattendo le barriere geografiche tipiche del crimine tradizionale. Questo ha portato a un aumento dei fenomeni illeciti, come la condivisione di informazioni riservate, account personali o aziendali e database di vario tipo. Tra le attività più rilevanti in questo underground