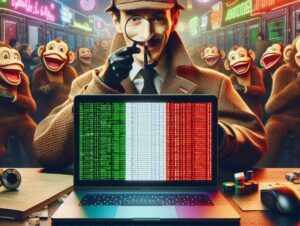

Il Giallo Dell’Attacco Hacker All’azienda italiana! Chi ha perso un milione Di Accessi SAP?

Era una mattina qualunque per i dipendenti di un’importante azienda italiana del settore retail. L’aria nei corridoi profumava ancora di caffè e il tintinnio delle tastiere riempiva gli uffici. Nessuno avrebbe mai immaginato che, in quello stesso momento, i loro dati fossero in vendita nel dark web. Un post comparso su un noto forum di cybercriminalità informatica chiuso (accesso su presentazione o attraverso pagamento) aveva appena messo in vendita l’accesso a un database contenente più di un milione di clienti: nomi, email, numeri di telefono, indirizzi, persino informazioni sui pagamenti. Il venditore, noto con lo pseudonimo Panigale, offriva un accesso privilegiato a