HackerHood, il team di hacker etici di Red Hot Cyber, ha realizzato qualcosa che raramente si vede fuori dalle conferenze più esclusive: un workshop live in cui viene mostrato, passo dopo passo, un attacco ransomware completo.

Non si tratta di una simulazione teorica, ma di un vero e proprio viaggio all’interno del lato oscuro della rete, dove da una semplice email di phishing si arriva in pochi minuti a compromettere completamente un sistema informatico. Tutto questo è stato possibile grazie alla collaborazione con OMNIA e Whit Secure, due realtà che puntano da sempre sulla cultura della sicurezza.

Infatti questo workshop esclusivo presentato da Antonio Montillo e Alessandro Moccia di Framework Security è stato mostrato all’interno di un evento a porte chiuse organizzato da Omnia e WithSecure, il 2 luglio 2025 presso il moderno datacenter Tier IV a Siziano (PV).

L’obiettivo? vedere, comprendere e proteggersi per tempo!

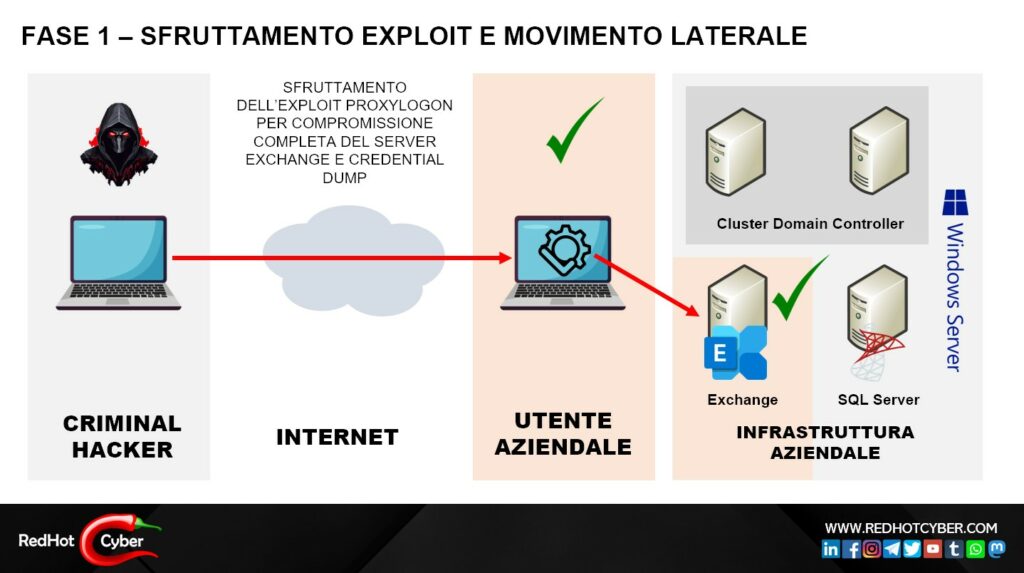

I due professionisti hanno saputo raccontare in modo semplice e dettagliato la complessità tecnica che si cela dietro un attacco informatico. Quello che normalmente leggiamo nei report, tra sigle e diagrammi, qui prende vita davanti ai nostri occhi: dall’esca iniziale che induce la vittima a cliccare, all’esecuzione del malware, fino alla crittografia dei dati e alla classica schermata di riscatto. Un percorso che non è spettacolare con un attacco informatico visto all’interno di un film primo in classifica, ma è reale e profondamente educativo.

Il bello di questo workshop è che non si è limitato solo a mostrare “cosa” fa un ransomware, ma spiega anche “come” e “perché” funziona. Si vede chiaramente quanto sia importante la preparazione tecnica di chi lavora nella difesa: conoscere le tattiche, le tecniche e le procedure usate dai criminali è l’unico modo per costruire barriere efficaci.

Spesso si pensa che basti un buon antivirus o qualche aggiornamento per stare tranquilli, ma la realtà è ben diversa: la cybersecurity è un lavoro continuo, condiviso, fatto di studio, test, simulazioni e aggiornamento costante.

L’infrastruttura predisposta è stata composta dalle seguenti componenti software:

Proprio per questo motivo abbiamo deciso di non tenere questo contenuto solo per chi era presente all’evento, ma di condividerlo con tutti.

Sul nostro canale YouTube è disponibile il video di una parte del workshop: sì, dura un po’, ma credeteci, vale ogni secondo. Guardandolo capirete non solo la potenza distruttiva di un ransomware, ma anche quanto possa essere sottile e convincente l’attacco iniziale. È un modo concreto per sensibilizzare aziende, professionisti e semplici curiosi su una minaccia che colpisce ogni giorno organizzazioni grandi e piccole.

In un mondo dove la tecnologia corre sempre più veloce, iniziative come questa realizzata da Omnia e With Secure servono a fermarsi un attimo e osservare davvero i rischi che corriamo.

HackerHood e Red Hot Cyber vogliono portare la cultura della sicurezza fuori dagli ambienti tecnici e renderla accessibile a tutti, perché solo capendo come funziona un attacco possiamo davvero imparare a difenderci. E ora tocca a voi: guardate il workshop, condividetelo e diventate anche voi parte di questa battaglia quotidiana contro le minacce informatiche.

Perché il ransomware non si ferma. E neanche noi dobbiamo farlo!

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…