I ricercatori hanno dimostrato un nuovo attacco side channel in grado di riconoscere i tasti premuti dall’utente anche in ambienti rumorosi. Gli esperti dell’Università di Augusta (USA) hanno pubblicato un documento tecnico in cui descrivono dettagliatamente l’attacco da loro creato.

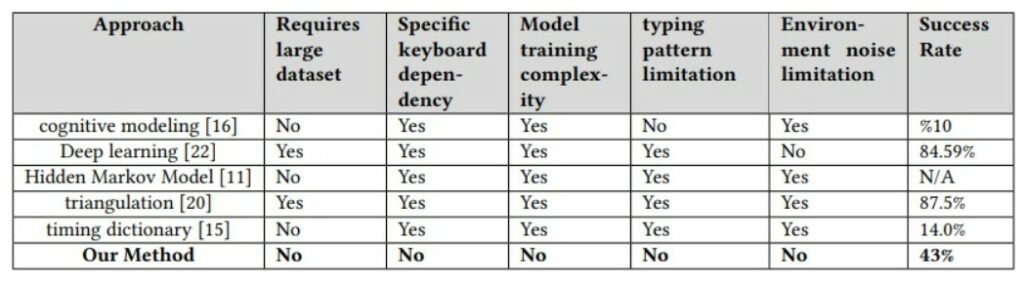

Anche se questo metodo ha una percentuale di successo media del 43% (che è significativamente inferiore rispetto ad altri attacchi simili), non richiede al potenziale aggressore di creare un ambiente controllato per la registrazione audio e non è specifico della piattaforma quando si tratta di digitare.

L’attacco si basa sull’uso di suoni caratteristici emessi dai tasti quando vengono premuti. Si basa anche su schemi di digitazione inerenti a ciascun utente, che vengono registrati da un software specializzato per la raccolta di set di dati. Cioè, prima di eseguire un attacco, è importante raccogliere diversi campioni audio della digitazione. Questo consente di fare in modo che la digitazione specifica possa essere correlata alle vibrazioni sonore.

L’articolo dei ricercatori descrive in dettaglio i possibili metodi di intercettazione della digitazione. Rileva anche che ciò può essere fatto utilizzando malware, siti dannosi ed estensioni del browser, applicazioni compromesse, XSS o persino tastiere USB pre-compromesse.

Gli stessi ricercatori propongono di registrare i suoni che accompagnano la digitazione utilizzando un microfono nascosto situato accanto al computer bersaglio. E’ possibile anche da remoto utilizzando dispositivi jailbroken situati nelle vicinanze (ad esempio smartphone, laptop o altoparlanti intelligenti).

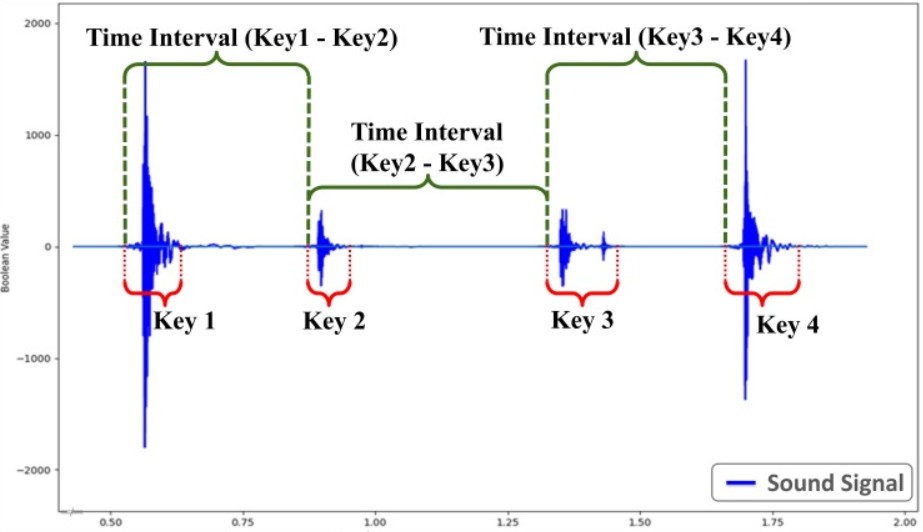

Non è necessario che il set di dati risultante sia grande. Risulta meglio registrare il suono dei tasti in condizioni diverse, poiché ciò aiuta l’attacco a diventare più efficace. Ad esempio, anche una deviazione del 5% in un modello statistico è fondamentale perché la digitazione cambia leggermente ogni volta, anche se una persona digita la stessa parola due volte.

Pertanto, qualsiasi intervallo registrato tra le parole A e B compreso nell’intervallo da 95 millisecondi (100 – 5%) a 105 millisecondi (100 + 5%) può essere considerato una corrispondenza. Le deviazioni aiutano anche a mitigare l’impatto di possibili errori o rumori sulle registrazioni.

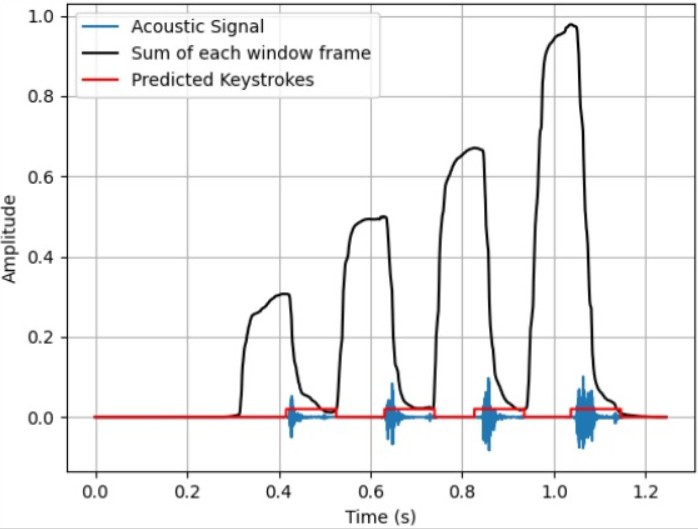

Di conseguenza, l’attacco può riconoscere il testo digitato analizzando le registrazioni audio dei tasti premuti e la precisione viene ulteriormente migliorata filtrando le previsioni utilizzando un dizionario inglese.

Secondo gli autori, la differenza tra questo attacco e altri metodi simili è che può raggiungere una precisione del 43% (in media), anche se:

Tuttavia, questo attacco presenta anche dei limiti che talvolta lo rendono meno efficace. Ad esempio, è difficile determinare cosa scrive esattamente una persona che usa raramente un computer e non ha un proprio stile di battitura. È anche difficile capire cosa scrivono i professionisti che digitano molto velocemente.

Pertanto, testando 20 soggetti, è stata ottenuta un’ampia gamma di risultati positivi (dal 15% all’85%), con alcuni soggetti molto più prevedibili di altri. I ricercatori notano inoltre che quando si utilizzano tastiere silenziose, l’efficienza dell’addestramento del modello predittivo potrebbe diminuire e, di conseguenza, diminuirà anche l’efficienza del riconoscimento dei tasti premuti.