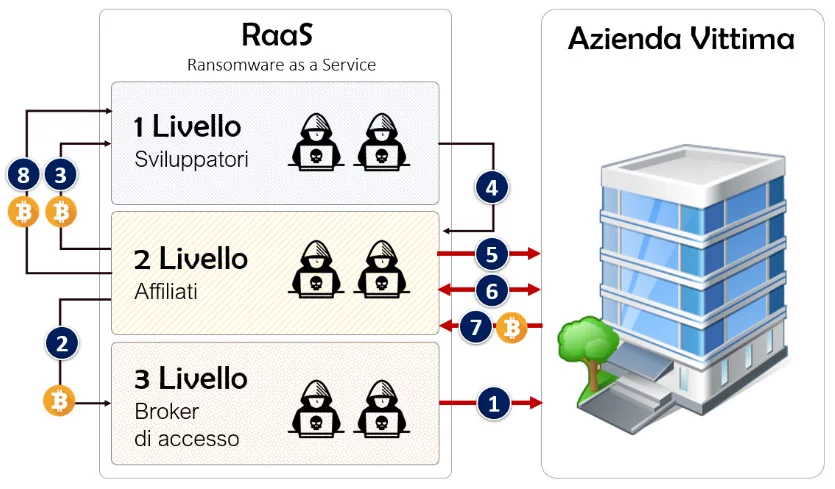

Spesso abbiamo parlato di come funzionano gli attacchi ransomware e di come funziona la piramide del ransomware as a service (RaaS), la quale da un ruolo ad ogni team di hacker criminali, come visto nell’articolo che cos’è il ransomware.

Nell’immaginario popolare, si pensa che la criminalità informatica sia legata a singoli individui con abilità informatiche eccezionali. Ma se vuoi estorcere milioni di dollari ad una grande azienda, non puoi fare tutto da solo, hai bisogno di una “squadra” con competenze informatiche diversificate, avanzate e verticali.

Infatti, la stragrande maggioranza dei criminali informatici non dispone di tutte le capacità tecniche necessarie per fare tutto da soli e quindi creare malware, estorcere denaro e penetrare le aziende.

Ecco appunto che i criminali informatici iniziano a collaborare tra loro in modo “organizzato”, per un unico scopo: estorcere tanto più denaro possibile ad una ipotetica organizzazione.

Una negozio web, generalmente non ha un magazzino. Dispone di prodotti che gli vengono messi a disposizione da una serie di fornitori e li rivende solo al momento di una specifica richiesta.

Ecco appunto che i criminali informatici, non passano troppo tempo a trovare le falle sui sistemi per atterrare all’interno di una rete di una grande organizzazione, ma la acquistano da altri criminali informatici che la mettono in vendita nei mercati underground: ecco quindi i Broker di Accesso.

I Broker di Accesso sono criminali informatici con buone conoscenze nelle tecniche di penetration test, che rilevano falle di sicurezza all’interno delle infrastrutture IT di grandi organizzazioni e una volta rilevate, le rivendono nei forum underground e ad altri criminali informatici.

Tali falle, che possono essere messe in vendita da 500 euro a 20.000 euro (a secondo delle revenue dell’azienda in questione come avevamo visto in un precedente articolo), permettono ad altri criminali informatici di velocizzare le loro attività beneficiando di un lavorò già fatto da altri criminali informatici.

Nella giornata del 10 di settembre, un Initial Access Broker ha pubblicato su un noto forum underground, la messa in vendita un accesso ad una VPN CheckPoint, riportando che consente l’ingresso in una azienda italiana che ha revenue pari a 6,9 bilion dollar come riportato da Luca Mella su LinkdIn.

Va da se che si parla di una grande azienda italiana, anche se non sappiamo di quale si tratti.

Così lavorano i criminali informatici, alcuni vendono accessi e altri li comprano, per velocizzare la catena di sfruttamento.

Come abbiamo avuto modo di vedere, acquistare delle falle di sicurezza da un broker di accesso, consente di velocizzare un attacco informatico, oltre a sceglie la vittima anche in base alla revenue.

Quindi non pensiate che quando un attacco ransomware colpisce la vostra azienda è perché i criminali informatici hanno puntato proprio voi. Probabilmente è perché l’accesso alla vostra rete era in vendita nei market underground e le vostre revenue erano in linea con il riscatto da richiedere dopo la cifratura del ransomware.

Questo articolo inoltre, ci porta all’attenzione una semplice cosa: il vantaggio nel conoscere per primi questo tipo di informazioni. Infatti, avere puntualmente informazioni aggiornate su quello che si discute o si tratta all’interno dei mercati underground relativamente ai propri asset, da una importanza strategica non indifferente.

E’ quindi possibile seguire l’evoluzione della minaccia e comprendere in anteprima le mosse dei malintenzionati e quindi correre ai ripari. Ad esempio, se si sa che si sta conducendo una trattativa per un accesso, l’azienda potrebbe aumentare l’attenzione su certi tipi di asset, oppure effettuare dei controlli di sicurezza specifici.

Questa è l’importanza strategica della cyber threat intelligence (CTI) nel panorama delle minacce di oggi. Lavorando in questo modo è possibile competere sullo stesso piano con i criminali informatici e quindi rispondere prontamente agli attacchi informatici, prima che questi si verifichino.