Il ricercatore di sicurezza informatica John Jackson ha scoperto che i difetti nell’app consentono a un utente malintenzionato di visualizzare gli allegati eliminati nei messaggi.

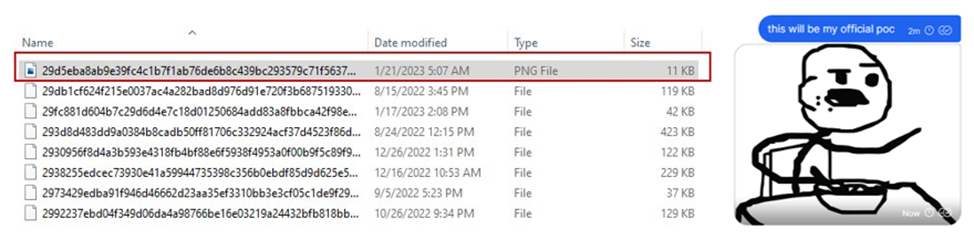

Durante l’esperimento, si è scoperto che il client web del Signal messenger salva tutti gli allegati inviati nella directory C:\Users\foo\AppData\Roaming\Signal\attachments.noindex\*\.

Se l’utente elimina un allegato da una chat, viene automaticamente rimosso dalla directory.

Ma se qualcuno ha risposto a un messaggio con un allegato, l’immagine eliminata rimane nel catalogo in chiaro.

Una volta inviata in chat, l’immagine viene memorizzata nella directory come un normale file, ma può essere visualizzata cambiando l’estensione in “.png”.

In altre parole, un utente malintenzionato che può accedere a questi file non avrà nemmeno bisogno di decrittografarli. Inoltre, non esiste una pulizia regolare della cache nella cartella, quindi i file non eliminati si trovano semplicemente in questa cartella in forma non crittografata.

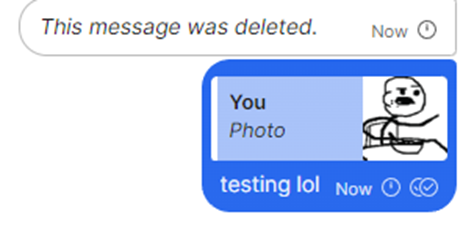

L’allegato eliminato appare nella risposta al post

Inoltre, un criminale informatico può modificare il file archiviato nella cache.

Tuttavia, non verrà sostituito automaticamente dagli interlocutori, poiché ogni client Signal Desktop ha la propria cache locale. Se la vittima, dopo aver sostituito il file, invia il thread esistente ad altre chat, allora conterrà l’allegato già modificato e non quello originale.

L’hacker ha sostituito il file originale ” EndYearStatement” con un file dannoso. Quando viene inviato in una chat, il documento infetto ha lo stesso nome del file originale.

Accedendo alla cartella “attachments.noindex” sulla macchina della vittima, è necessario creare una copia del file in cui è possibile iniettare uno shellcode dannoso. La copia del nome del file PDF lo sovrascrive con un PDF dannoso che assomiglia al file originale della vittima.

Quando invia il documento, la vittima vedrà lo stesso nome file e l’anteprima, ma questo PDF contiene già malware.

Alle vulnerabilità sono stati assegnati gli ID CVE-2023-24068 e CVE-2023-24069.