I ricercatori di sicurezza di watchTowr Labs hanno rilasciato all’interno del loro canale telegram un Proof Of Concept per lo sfruttamento della vulnerabilità CVE-2024-55591 classificata “Critical” con uno score di 9.6.

Questa vulnerabilità di tipo Authentication Bypass, sfruttabile su FortiOS e FortiProxy non aggiornati, consente ad un attaccante di guadagnare privilegi di super-admin tramite richieste al modulo websocket Node.js.

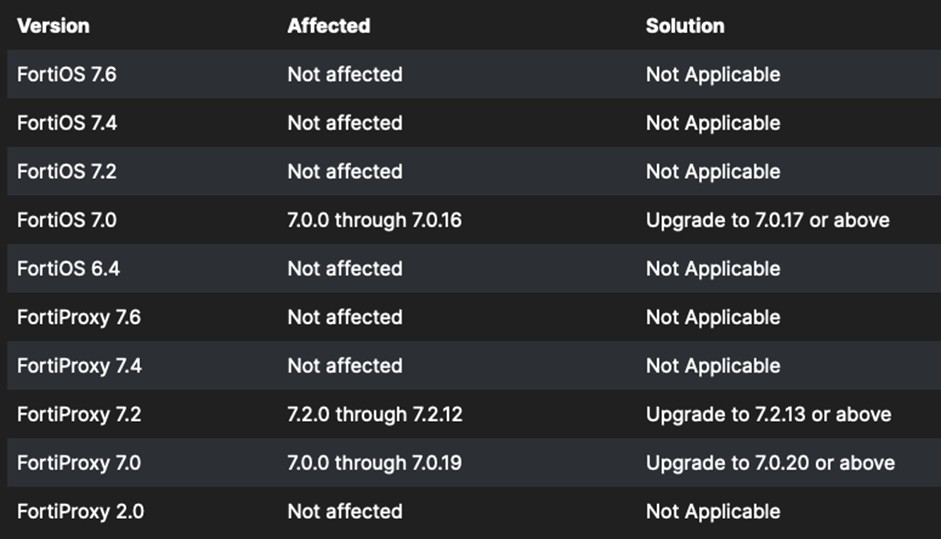

La CVE è riconosciuta da Fortinet sul proprio sito Product Security Incident Response Team (PSIRT) dove potete trovare gli IOC (indicatori di compromissione), i metodi di mitigazione e la tabella delle versioni di FortiOS e FortiProxy vulnerabili.

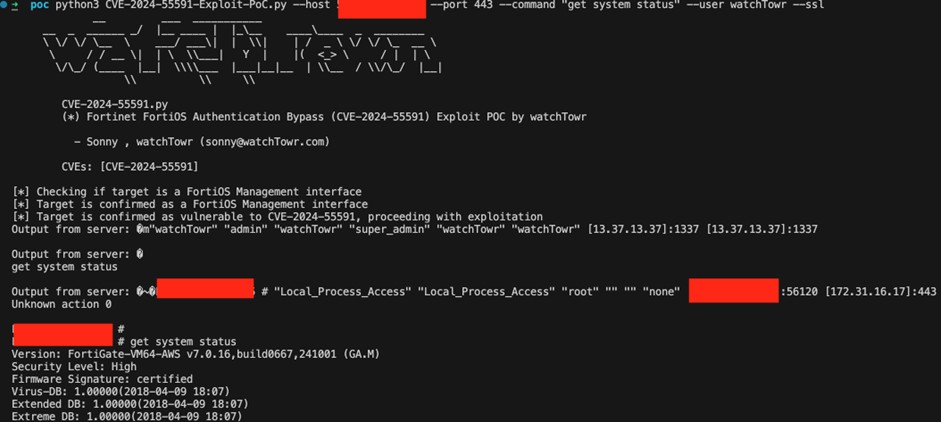

I ricercatori di watchTowr hanno condotto un’analisi dettagliata della vulnerabilità e come riportato sul loro blog di sicurezza, hanno dimostrato la fattibilità tecnica di poter guadagnare i privilegi di super-admin su un dispositivo vulnerabile; ha supporto di quanto analizzato hanno pubblicato su GitHUB uno POC scritto in Python per sfruttare la vulnerabilità.

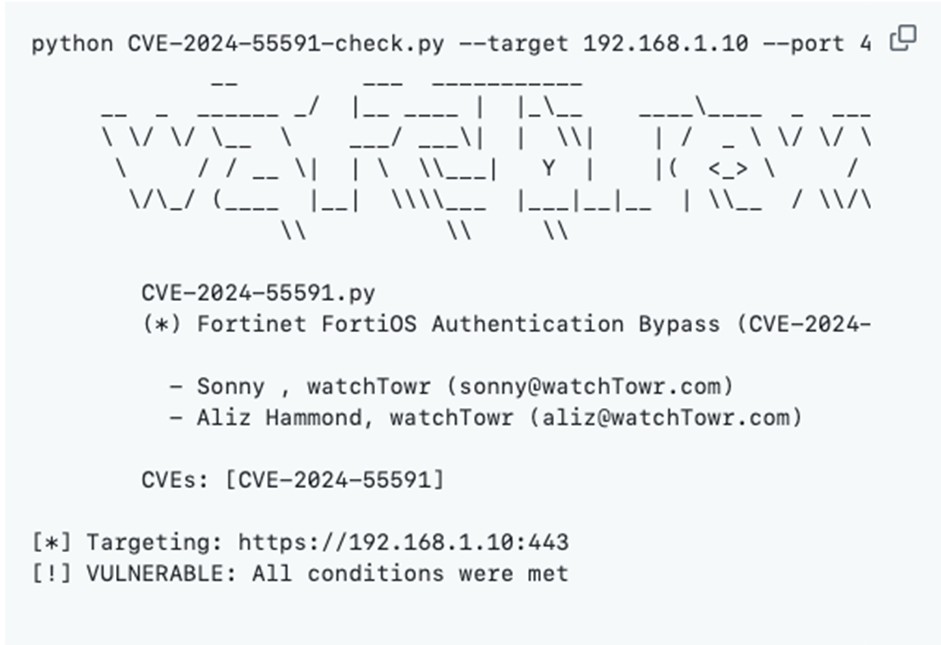

Sempre sul repository GitHUB di watchTowrLABS i ricercatori mettono a disposizione uno script Python per la verifica se un Fortigate o un FortiProxy siano vulnerabili alla CVE-2024-55591.

Le raccomandazioni del produttore ma in generale le best practies sono sempre le stesse: disabilitare l’accesso pubblico all’interfaccia amministrativa del firewall, limitarne l’accesso con ACL o filtro su IP sorgenti, monitorare gli avvisi di sicurezza e applicare le patch e gli aggiornamenti.

ArticWolfLabs già a dicembre 2024 aveva osservato attività sospette sui firewall Fortinet esposti su internet dove i therad actors riuscivano ad avere accesso alle interfacce di management e modificare le configurazione dei firewall. Il 14 gennaio 2025 Fortinet conferma la vulnerabilità.

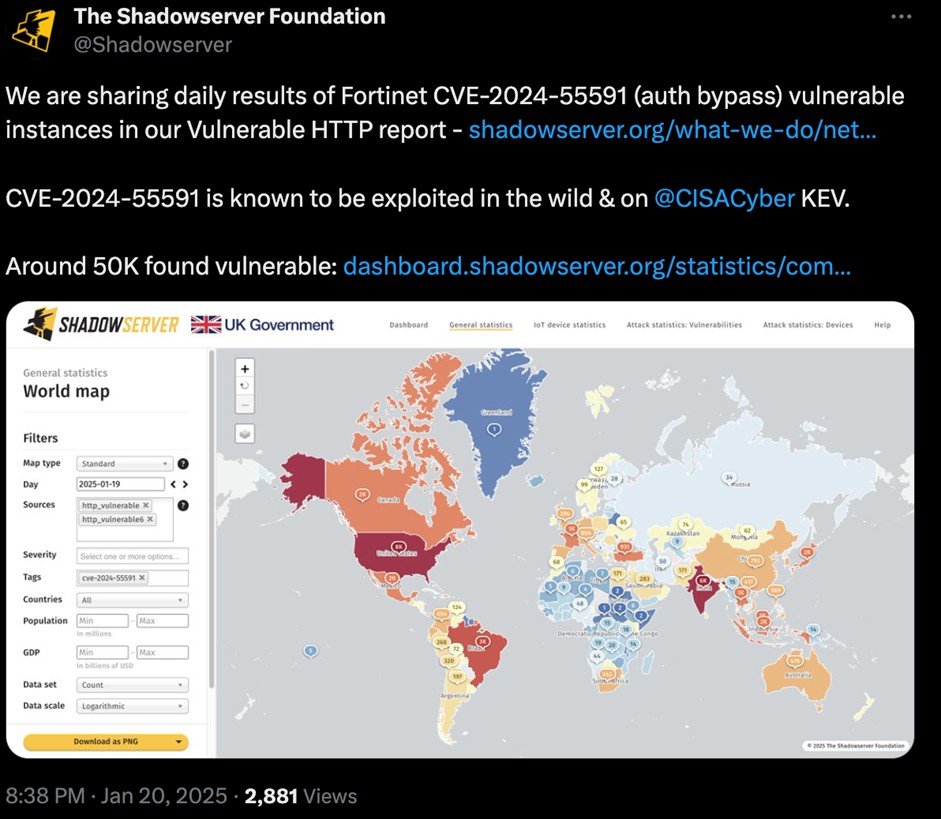

L’entità del problema non è da sottovalutare al 20 Gennaio 2025 Shadowserver Fondation rileva che nel mondo ci sono circa 50.000 esposti e vulnerabili.

Riferimenti: