Gli analisti di McAfee hanno identificato una nuova backdoor dannosa per gli utenti Android, chiamata Xamalicious.

Secondo gli esperti, è stato sviluppato sulla base della piattaforma mobile aperta Xamarin. Questa consente di raggiungere i suoi obiettivi mentre utilizza le autorizzazioni di accesso nel sistema operativo.

Xamalicious raccoglie metadati sul sistema e contatta il server di comando e controllo per ottenere un payload dannoso secondario. Ma prima il programma verifica se il dispositivo è adatto ai criminali per le loro operazioni fraudolente. Il secondo modulo dannoso viene introdotto sotto forma di libreria DLL e consente agli hacker criminali di ottenere pieno accesso e controllo allo smartphone infetto.

Una volta preso il controllo, la backdoor può eseguire segretamente varie attività fraudolente. Imitare clic sugli annunci pubblicitari, installare applicazioni all’insaputa dell’utente, raccogliere dati sensibili e altri comandi che consentono loro di realizzare profitti illegali.

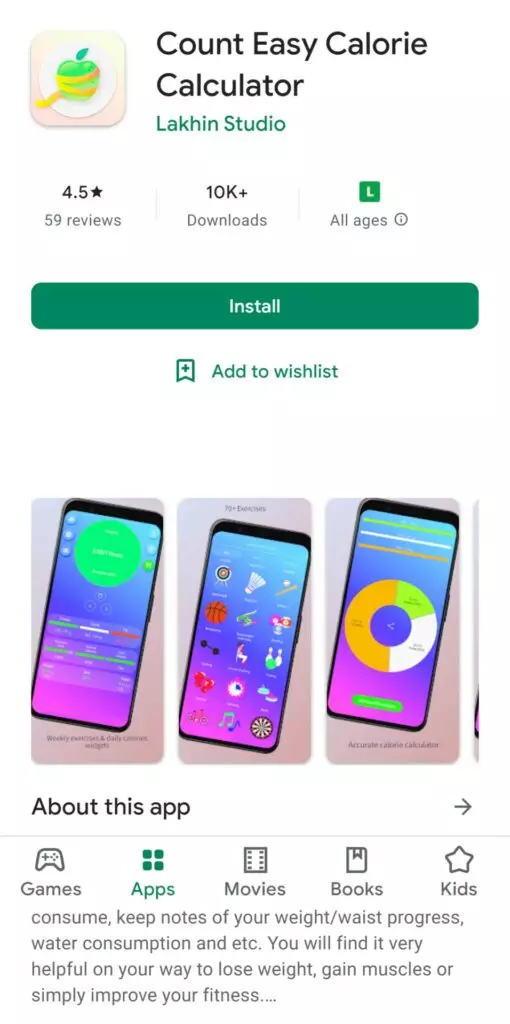

Gli specialisti McAfee hanno identificato 25 applicazioni che hanno a bordo Xamalicious attivo. Alcuni di esse sono state distribuiti tramite il Google Play Store ufficiale dalla metà del 2020 e sono stati installati più di 327.000 volte.

Tra i programmi infetti figurano applicazioni popolari per l’oroscopo e la predizione del futuro, nonché utilità per la regolazione del suono, calcolatrici, contapassi e altri strumenti di uso quotidiano.

Per nascondere la propria attività, i criminali crittografano attentamente tutte le comunicazioni tra il dispositivo infetto e il server di comando e controllo. Oltre alla crittografia HTTPS viene utilizzata la crittografia Web JSON con l’algoritmo RSA-OAEP.

Secondo McAfee sarebbe stato stabilito un collegamento tra il malware Xamalicious e l’applicazione Cash Magnet, concepita per frode pubblicitaria online. Cash Magnet viene utilizzato per download di massa di applicazioni e per simulare clic sui banner.

Secondo i ricercatori McAfee, l’uso di linguaggi e framework non standard come Flutter, React Native e Xamarin aiuta gli sviluppatori di malware a non essere rilevati. Google ha assicurato che le tecnologie Play Protect proteggono gli utenti Android sia nell’app store che oltre.

Se è già stata installata un’applicazione con questa minaccia, il proprietario dello smartphone riceverà un avviso e verrà automaticamente rimossa dal dispositivo. Il tentativo di installazione verrà bloccato in fase di verifica.

La divulgazione di Xamalicious è coincisa con le segnalazioni di McAfee di un altro attacco contro utenti indiani utilizzando un trojan bancario. Gli aggressori distribuiscono malware mascherati da applicazioni bancarie tramite WhatsApp. Le vittime vengono indotte con l’inganno a installare questi programmi e a fornire l’accesso ai messaggi SMS. Dopodiché i truffatori possono facilmente ottenere credenziali per accedere agli account ed effettuare transazioni non autorizzate.

Secondo gli esperti McAfee l’India presenta un elevato livello di vulnerabilità nei confronti di questo trojan bancario. Sono stati rilevati casi di infezione in altri paesi.