Un nuovo annuncio pubblicato su un forum underground è stato rilevato poco fa dai ricercatori del laboratorio di intelligence sulle minacce di Dark Lab e mostra chiaramente quanto sia ancora attivo e pericoloso il mercato nero degli accessi a sistemi informatici sensibili.

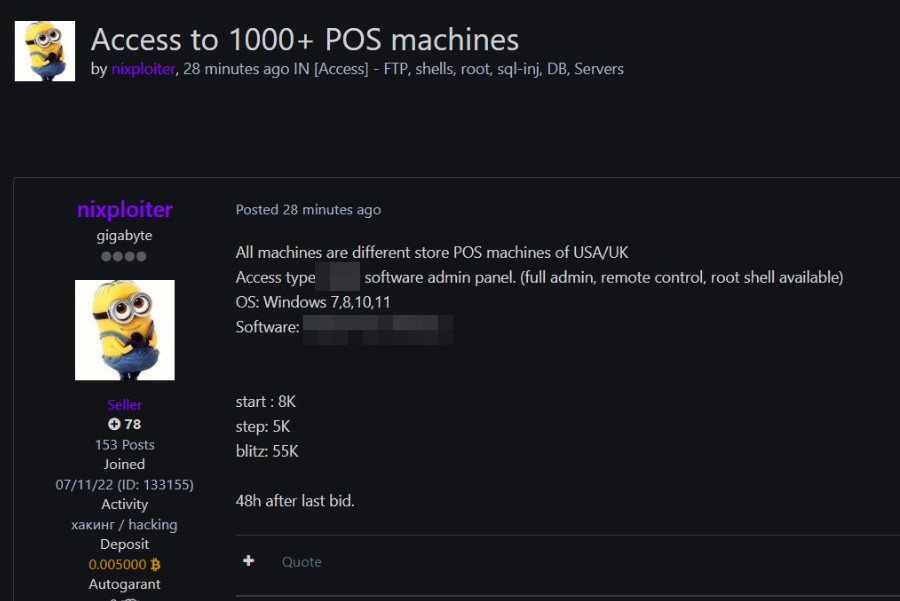

L’utente “nixploiter”, con un profilo già consolidato nella community underground (livello “gigabyte“, con oltre 150 post), ha recentemente messo in vendita l’accesso a più di 1000 macchine POS (Point of Sale) situate tra USA e Regno Unito.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Nel post, l’attore malevolo afferma di avere accesso tramite pannelli di amministrazione RMM (Remote Monitoring and Management), che garantirebbero pieni privilegi amministrativi, controllo remoto e persino shell con accesso root. Le macchine compromesse opererebbero su sistemi Windows 7, 8, 10 e 11, utilizzando software molto conosciuto e diffuso nel settore retail.

L’offerta, impostata come un’asta, parte da 8.000 dollari, con incrementi di 5.000 e un prezzo “blitz” immediato di 55.000 dollari. Il venditore stabilisce inoltre una finestra di 48 ore dopo l’ultima offerta per concludere la transazione, richiedendo una piccola cauzione in Bitcoin per confermare l’affidabilità dell’acquirente.

Un accesso di questo tipo rappresenta una seria minaccia diretta non solo per i negozi coinvolti, ma anche per i clienti e i circuiti finanziari collegati.

I sistemi POS gestiscono dati estremamente sensibili – transazioni, carte di pagamento, credenziali e log di rete – che possono essere sfruttati per:

Il riferimento all’uso di un software RMM, è comune nelle infrastrutture aziendali legittime, suggerisce che gli attaccanti abbiano sfruttato strumenti di gestione remota non protetti o mal configurati – una tecnica in forte crescita nel panorama delle minacce.

Questo episodio mette in luce ancora una volta l’importanza della sicurezza dei dispositivi POS, spesso trascurata rispetto ad altri sistemi IT.

È fondamentale che le aziende:

La vendita di accessi a oltre mille terminali POS non è solo un’operazione criminale isolata: è un indicatore di vulnerabilità sistemica che riguarda direttamente la sicurezza del commercio digitale globale.