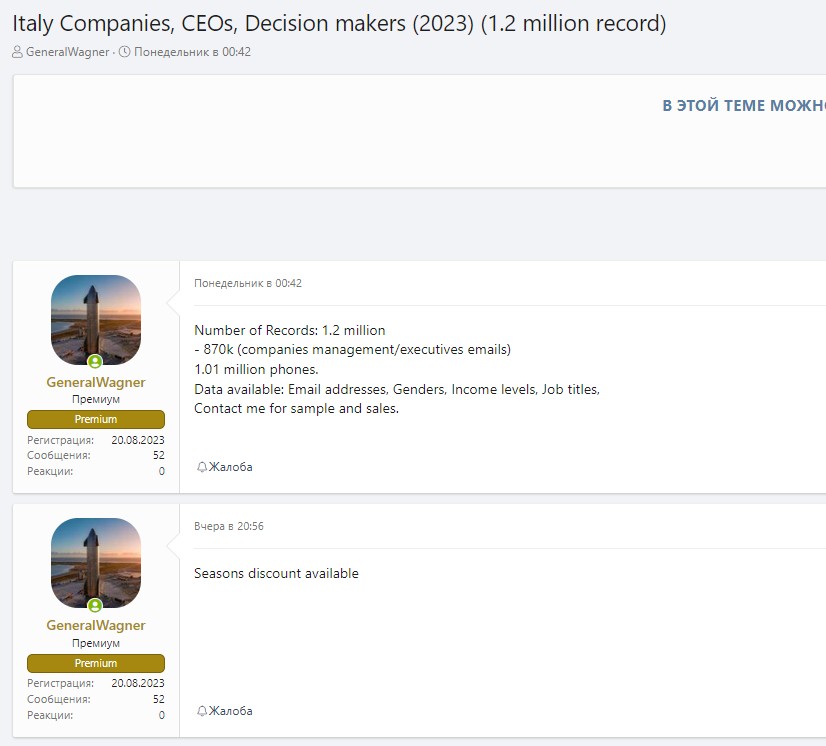

Con un post su un famoso forum underground in lingua russa, un criminale informatico mette in vendita 1,2 milioni di record afferenti agli amministratori delegati (CEO) di aziende italiane.

Tra i dati che vengono messi in vendita sono presenti:

Tutto quello che basta per poter scegliere l’azienda vittima, anche attraverso il suo fatturato e poi effettuare attacchi mirati di diversa natura partendo dal social engineering.

Qualche esempio di questi tipi di attacco possono essere:

Si tratta solo di alcuni degli attacchi più diffusi, ma sappiamo che l’hacking lascia sempre spazio all’immaginazione.

Ovviamente, educare le figure apicali su queste minacce specifiche è fondamentale come implementare misure preventive robuste. Questi passaggi sono essenziali per proteggere CEO e aziende dalle frodi telematiche mirate.

La sicurezza informatica è una sfida continua, ma con la consapevolezza giusta, è possibile ridurre significativamente il rischio di gravi compromissioni.

I CEO stessi possono contribuire a ridurre il rischio di attacchi di social engineering adottando le seguenti misure: