Nel panorama delle minacce informatiche contemporanee, il malware FK_Undead rappresenta un esempio sofisticato e preoccupante di come gli attori malevoli siano in grado di combinare tecniche avanzate di evasione, persistenza e manipolazione del traffico di rete. Recenti analisi pubblicate da G DATA hanno portato alla luce un rootkit loader di nuova generazione appartenente alla famiglia FK_Undead, il quale sfrutta caratteristiche avanzate per infiltrarsi nei sistemi Windows, rimanere nascosto e manipolare il traffico di rete degli utenti a proprio vantaggio.

Il processo di infezione di FK_Undead è caratterizzato da una sequenza ben strutturata di passaggi che garantiscono al malware un’alta capacità di elusione e di persistenza nel sistema compromesso. Vediamo in dettaglio come si articola questa catena di infezione:

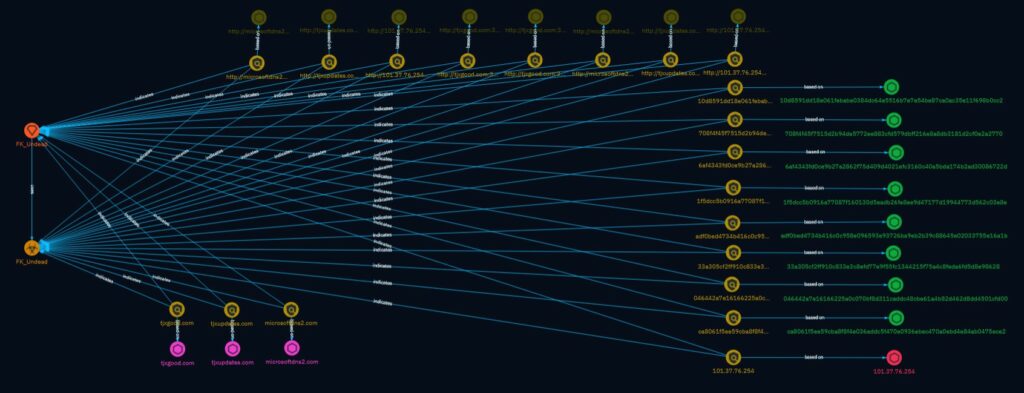

L’immagine allegata fornisce una rappresentazione visiva della complessa infrastruttura di comando e controllo (C2) utilizzata da FK_Undead. Alcuni degli elementi chiave emersi dall’analisi includono:

tjxgood.comtjxupdates.commicrosoftdns2.com101.37.76.254 è uno dei principali indicatori di compromissione collegati alla distribuzione del payload. Questo IP è utilizzato per ospitare file malevoli e per orchestrare le comunicazioni tra il rootkit e i server di comando e controllo.10d8591dd18e061febabe0384dc6e4516b7e7e54be87e0ac3e211f698b0c2adf0bed4734b416c0c959e0965d9a9726b9ea2b9c8864e2050375fe61a1bFK_Undead implementa una serie di tecniche di evasione avanzate che lo rendono particolarmente difficile da rilevare e rimuovere:

La presenza di FK_Undead su un sistema rappresenta una grave minaccia sia per gli utenti privati che per le aziende. Le possibili conseguenze includono:

Per proteggersi da FK_Undead e da altre minacce avanzate, è essenziale adottare una serie di misure di sicurezza:

L’analisi di FK_Undead da parte di G DATA e i dati ricavati dalla piattaforma di Threat Intelligence evidenziano un’evoluzione significativa nelle capacità dei malware moderni. La combinazione di tecniche avanzate di evasione, persistenza e manipolazione del traffico richiede un approccio proattivo alla sicurezza informatica. Le aziende e gli utenti devono adottare misure preventive e mantenere alta l’attenzione per difendersi da queste minacce sempre più sofisticate.