Abbiamo già parlato molte volte degli “Initial Access Broker” (IAB), che sono degli intermediari che vendono l’accesso iniziale a reti compromesse o vulnerabili, ad altri criminali informatici che desiderano sfruttarle per condurre attacchi informatici contro le organizzazioni.

In altre parole, gli IAB agiscono come intermediari tra i criminali informatici e le reti che vogliono attaccare, fornendo loro l’accesso iniziale a queste reti attraverso exploit, malware, credenziali di accesso o altre tecniche di hacking.

Gli IAB non sono necessariamente responsabili degli attacchi informatici che vengono condotti con quello specifico accesso che vendono, ma sono comunque parte integrante dell’ecosistema del cybercrime, in quanto facilitano l’attività criminale fornendo accesso a reti vulnerabili.

Gli IAB sono diventati sempre più comuni negli ultimi anni, poiché molti criminali informatici preferiscono acquistare l’accesso alle reti piuttosto che cercare di comprometterle da soli. Ciò consente loro di risparmiare tempo e sforzi nella fase di ingresso, concentrando invece le loro risorse sulle attività di hackeraggio effettive.

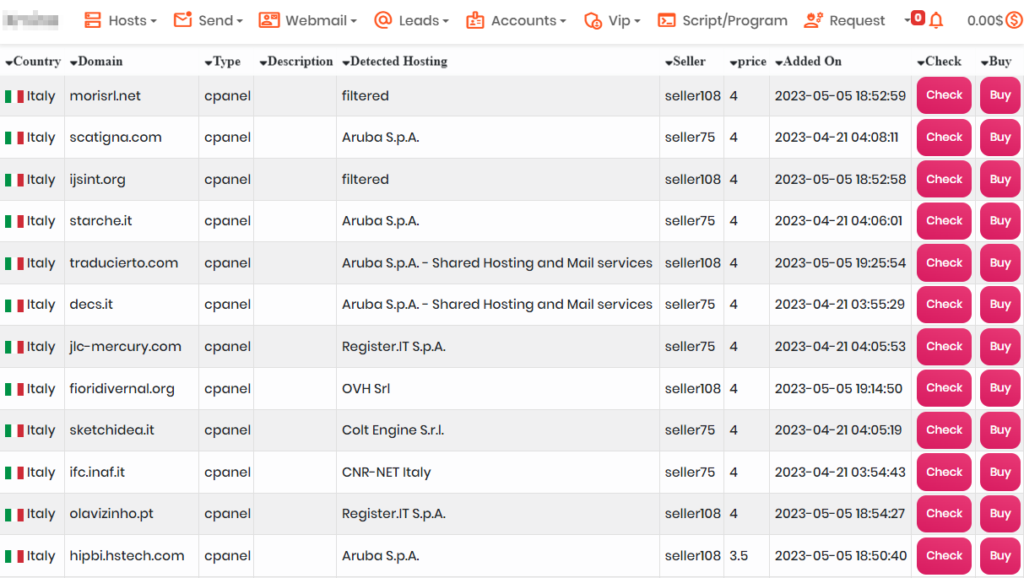

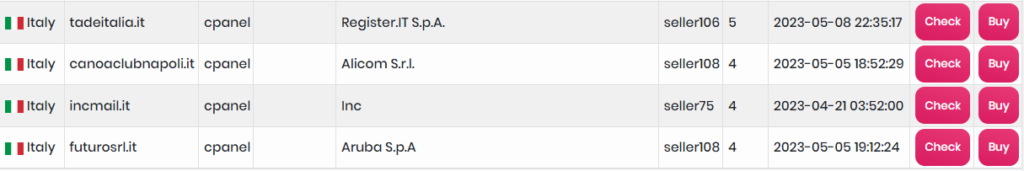

Ma come sono diventati comuni gli IAB, stanno sempre più diventando comuni degli e-commerce del cybercrime che vendono infrastrutture compromesse, come in questo caso su un noto e-commerce underround.

Nello specifico, il pannello che mostriamo è relativo ai “cPanel” messi in vendita nel sito criminale. Si tratta dell’accesso al pannello di controllo web basato su interfaccia grafica che viene utilizzato principalmente per gestire siti web e server di hosting.

Abbiamo effettuato alcuni test di accesso messi a disposizione sul portale e abbiamo rilevato che l’accesso al cPanel avviene con successo.

Con il cPanel, gli utenti possono gestire varie funzioni del loro sito web, come creare e gestire account di posta elettronica, configurare database, caricare e scaricare file, monitorare le statistiche del sito web, installare software e applicazioni web, gestire i backup e la sicurezza del sito web e molto altro ancora.

Il cPanel è una delle opzioni di pannello di controllo web più popolari e viene fornito con molti servizi di hosting web. È progettato per essere facile da usare e intuitivo, anche per gli utenti non esperti.

Per tutte quelle aziende che si ritrovano all’interno di queste print screen, consigliamo vivamente di effettuare un reset password massivo di tutti i cPanel in loro gestione inserendo password complesse e abilitando, laddove possibile la Multi Factor Authentication.

Visto quanto riportato nelle underground, come nostra consuetudine diamo spazio sulle nostre pagine alle aziende, qualora volessero effettuare una dichiarazione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.