E’ stata finalmente varata da qualche giorno la Strategia Nazionale di Cybersicurezza.

Con un documento di 30 pagine vengono definite 82 misure da implementare entro il 2026 per rendere la nostra Italia “resiliente” agli attacchi informatici. A tale realtà, riporta la strategia che “occorre far fronte, agendo secondo un approccio che includa l’adozione di misure di prevenzione e mitigazione del rischio volte a innalzare la resilienza delle infrastrutture digitali. Queste ultime non includono soltanto

reti, sistemi e dati, ma anche, e soprattutto, utenti, la cui consapevolezza – siano essi attori istituzionali, imprese private o cittadini – va alimentata attraverso una diffusa cultura della cybersicurezza.”

Le persone ad oggi hanno chiare nella loro mente il concetti di “rischio fisico”, ma per rendere consapevoli le persone del rischio informatico, occorre fare molta strada.

Ne avevamo parlato a suo tempo su RHC, dicendo che ancora non abbiamo assimilato nel nostro DNA, per quanto riguarda il rischio informatico, l’effetto “cintura di sicurezza” o “casco integrale” e ci vorrà ancora del tempo.

La strategia inizia con le parole di Draghi che riporta:

“Le nuove forme di competizione strategica che caratterizzano lo scenario geopolitico impongono all’Italia di proseguire e, dove possibile, incrementare le iniziative in materia di cybersicurezza. Dobbiamo tenere fede agli impegni assunti nell’ambito delle organizzazioni internazionali a cui l’Italia partecipa, anche tenuto conto dell’elevata qualità e dei massicci investimenti realizzati dai principali alleati e partner internazionali. È dunque necessaria una puntuale rivisitazione nella concezione e nella visione strategica dell’architettura nazionale di cybersicurezza.”

Per permettere tutto questo, l’architettura di cybersicurezza nazionale si è completamente riorganizzata, creando sinergie tra i vari comparti per poter lavorare tutti su un fine comune: evitare che il cybercrime dilaghi a dismisura nel nostro paese.

Ma a parte la strategia, che vi invitiamo di leggere con attenzione, scaricabile a questo link, volevamo porre attenzione al Centro di Valutazione e Certificazione Nazionale (CVCN).

Si tratta di laboratori di valutazione e certificazione di sistemi ed infrastrutture nazionali critiche che vede al centro l’Agenzia di Cybersicurezza Nazionale e i suoi laboratori interconnessi con laboratori satelliti che possono essere realizzati da organizzazioni private.

Detto più semplicemente, si tratterà di centri di valutazione che andranno ad effettuare dei controlli di sicurezza per verificare, prima della messa in campo di una infrastruttura informatica, se siano presenti particolari vulnerabilità di sicurezza che ne possano aumentare il rischio.

CybersecurityItalia, ai margini della presentazione della strategia nazionale di cybersicurezza ha fatto alcune domande al Prof. Baldoni. Alla prima domanda sulle partnership tra pubblico e privato e su come verranno realizzate Baldoni ha risposto:

“Tra le prime iniziative prossime ad uscire saranno i laboratori pubblico/privati per quanto riguarda la rete dei laboratori del centro di valutazione e certificazione nazionale”.

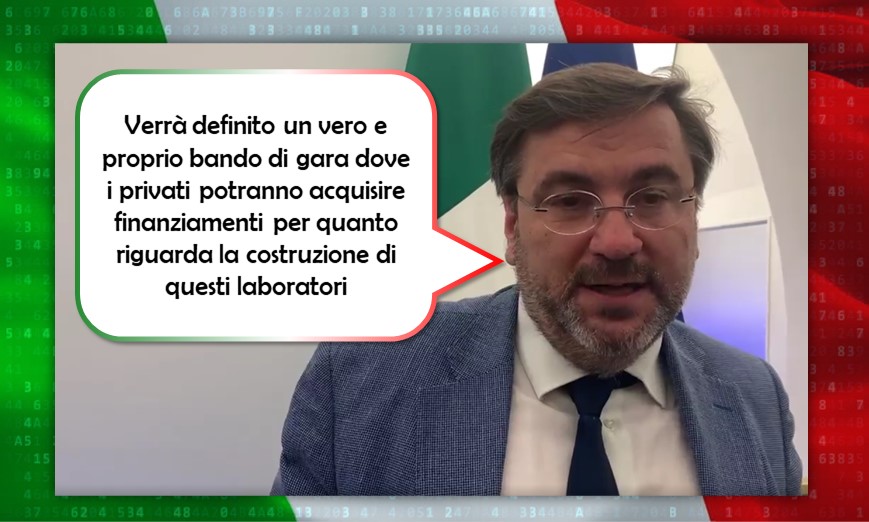

Continua Baldoni riportando che sarà istituito un bando di gara per poter richiedere i finanziamenti per queste iniziative:

“Verrà definito un vero e proprio bando di gara dove i privati potranno acquisire finanziamenti per quanto riguarda la costruzione di questi laboratori che sono particolarmente importanti per quanto riguarda lo screening tecnologico dei sistemi che entreranno a far parte delle nostre infrastrutture digitale core”

Questo sta a significare che si sta puntando alla valutazione e certificazione dell’aderenza agli standard da parte dei fornitori di infrastrutture critiche nazionali, in modo da verificarne la rispondenza prima del deploy di un servizio.

Abbiamo visto qualche giorno da come lo spyware predator abbia utilizzato per accedere a terminali di politici 5 vulnerabilità zeroday e prima ancora gli scandali sulla NSO group. Ma non dimentichiamoci anche degli attacchi alla supply chain e degli zeroday sui server di Kaseya utilizzati dalla cybergang d’èlite REvil per inoculare all’interno di librerie legittime porsioni di malware contenenti il ransomware che poi colpì a catena centinaia di vittime.

Oggi i bug non documentati sono a tutti gli effetti il materiale per costruire armi digitali che possiamo considerare di basso costo rispetto alle armi convenzionali, anche se occorrono particolari e rari skill per isolarli. Tali bug si traducono successivamente, nella fase di weaponization nei cosiddetti cyberweapons. Pertanto isolare un bug e conoscerlo prima, sia in termini difensivi che di attacco, fornisce un vantaggio strategico non indifferente.

All’interno della strategia non c’è scritto nulla di questo.

Quindi speriamo che tra le attività del CVCN, oltre a verificare la rispondenza agli standard, vengano effettivamente svolte reali attività di bug-hunting per isolare questi pericolosi e strategici bug di sicurezza, dove ruotano intorno ingenti finanziamenti di molti governi, di intelligence e di National State Actors, oltre ovviamente in ambito underground.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…