Una vulnerabilità scoperta di recente in Windows SmartScreen viene utilizzata attivamente negli attacchi che portano all’infezione attraverso l’infostelaer Phmedrone, avverte Trend Micro.

La vulnerabilità CVE-2023-36025 (punteggio CVSS 8.8) è stata risolta dagli ingegneri Microsoft nell’ambito del Patch Tuesday di novembre dello scorso anno. Successivamente è stato segnalato che il bug era associato al bypass della protezione di Windows Defender SmartScreen. La vulnerabilità consente a un collegamento Internet dannoso di aggirare i controlli e gli avvisi di sicurezza associati.

“L’utente deve solo fare clic su un collegamento Internet (URL) appositamente creato o su un collegamento ipertestuale. Questo deve puntare a un file di collegamento Internet per cadere sotto l’attacco di un utente malintenzionato”, hanno scritto gli sviluppatori.

Subito dopo la pubblicazione delle informazioni su questo errore, si è notato che gli hacker criminali hanno iniziato a usarlo e sulla rete sono apparsi vari exploit PoC, che molti aggressori si sono affrettati a utilizzare nelle loro catene di attacco.

Come riportato Trend Micro, una campagna dannosa sta già utilizzando attivamente CVE-2023-36025 per distribuire il ladro di informazioni Phmedrone, precedentemente sconosciuto ai ricercatori. L’infostealer è scritto in C#, è un malware open source con supporto attivo su GitHub e Telegram.

Oltre a rubare dati da browser, portafogli di criptovaluta e vari programmi di messaggistica istantanea, il malware è in grado di acquisire schermate e raccogliere informazioni di sistema, inclusi dati sull’attrezzatura e sulla posizione della vittima. Successivamente le informazioni raccolte vengono trasmesse agli operatori di malware tramite Telegram o direttamente al server di controllo.

Secondo Trend Micro, Phmedrone prende di mira le seguenti applicazioni e dati:

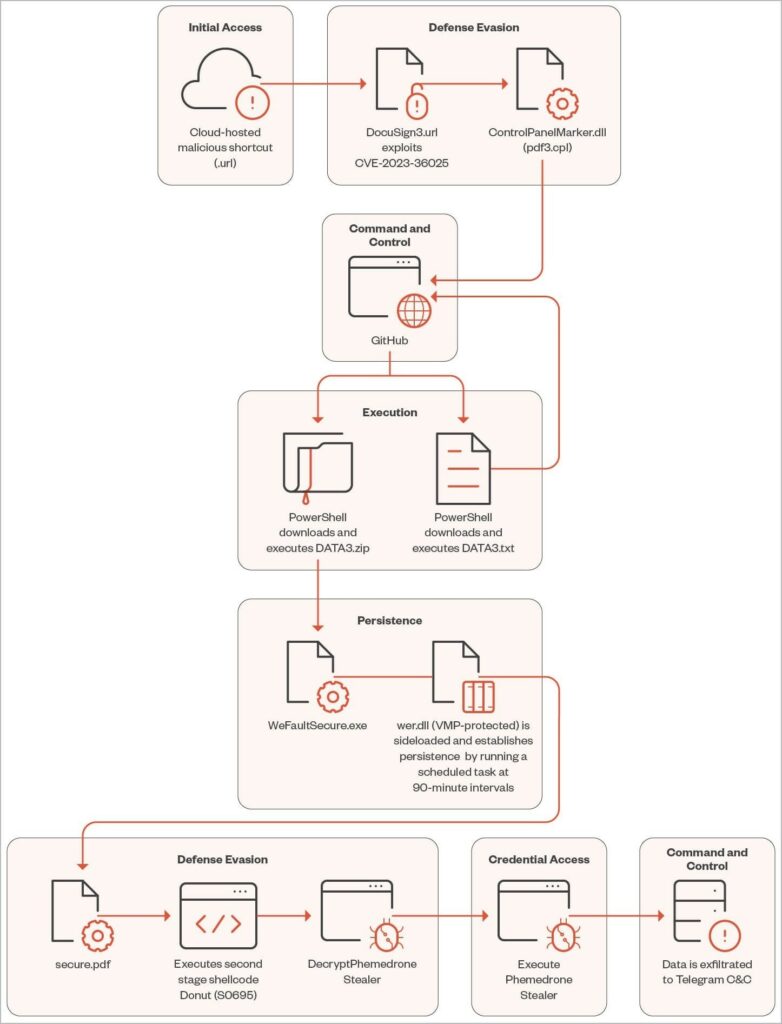

Negli attacchi osservati dai ricercatori, URL dannosi che sfruttavano CVE-2023-36025 erano ospitati su Discord o altri servizi cloud e i collegamenti venivano spesso mascherati utilizzando servizi di abbreviazione URL. Una volta eseguiti, tali file scaricano ed eseguono un file .cpl sul sistema della vittima, che chiama rundll32.exe per eseguire la DLL dannosa con GitHub che funge da caricatore della fase successiva.

L’elemento successivo dell’attacco è un downloader offuscato che recupera un archivio ZIP dallo stesso repository GitHub. L’archivio contiene tutti i file necessari affinché il malware possa prendere piede nel sistema e passare alla fase successiva, quando caricare il malware Phemedrone che arriva sul computer della vittima.

“Nonostante le patch, gli aggressori continuano a trovare modi per sfruttare CVE-2023-36025 e aggirare la protezione di Windows Defender SmartScreen per infettare gli utenti con una varietà di malware, inclusi ransomware e infostealer come Phemedrone”, ha concluso Trend Micro.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…