L’International Law Enforcement Alliance ha lanciato un’operazione su larga scala, nome in codice Endgame, per catturare il leader di una delle più grandi botnet, Emotet.

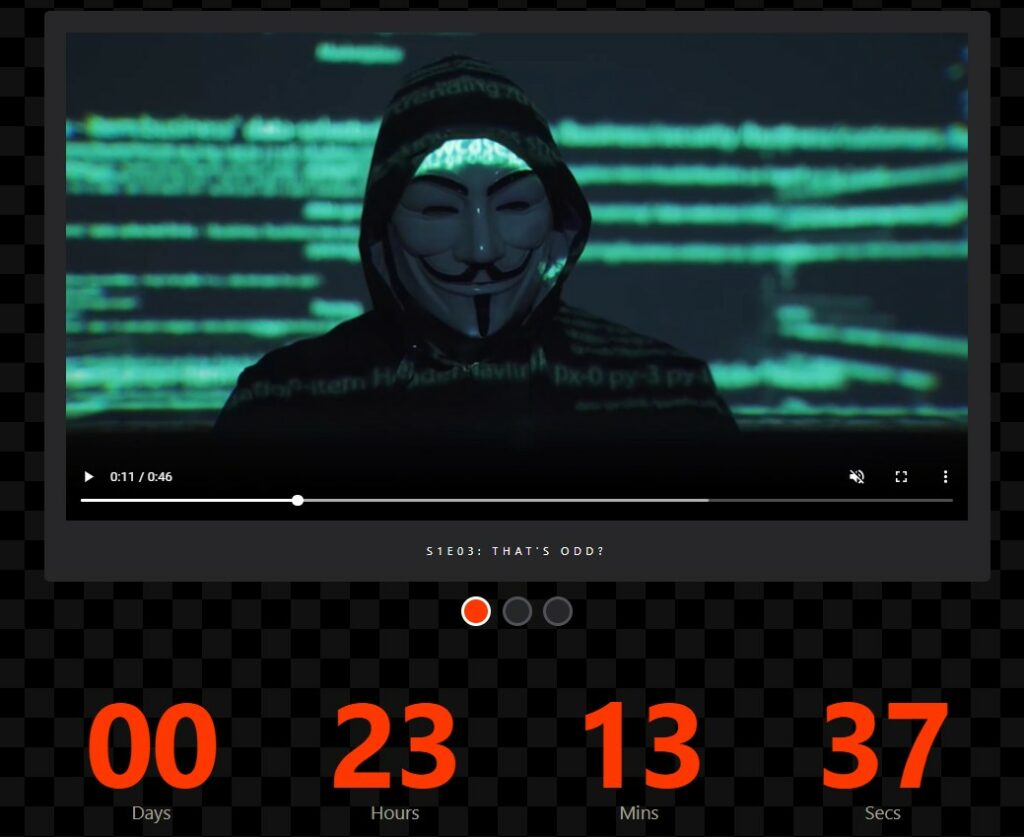

In rete è apparso un video in cui gli investigatori chiedono informazioni sull’identità dell’hacker, conosciuto con lo pseudonimo di “Odd“. Questa figura ha utilizzato molti pseudonimi nel corso degli anni.

Il video delinea brevemente la storia di Emotet, una rete di computer infetti che è stata presa di mira due volte dalle forze dell’ordine.

La richiesta di aiuto arriva dopo una serie di operazioni riuscite questa settimana in cui sono stati arrestati membri di gruppi di hacker coinvolti nella distribuzione di malware. Le forze dell’ordine hanno parlato di questi risultati nei video precedenti.

Da informazioni indirette risulta che l’indagine ha già alcune piste riguardanti Odd. Le autorità sottolineano l’esistenza di informazioni sui suoi possibili complici e suggeriscono che potrebbe essere coinvolto in altre operazioni illegali oltre a Emotet. Tuttavia, i dettagli non vengono divulgati.

Nonostante la botnet Emotet sia operativa da circa dieci anni, non si sa quasi nulla con certezza sui veri protagonisti. ESET lo collega al gruppo di hacker Mealbybug o TA542, a seconda della fonte. Ma questi gruppi non compaiono nel rapporto CISA.

La portata della minaccia che Emotet rappresenta da anni per il cyberspazio è molto meglio documentata. Iniziando come un semplice trojan bancario, è cresciuto fino a diventare una delle più grandi botnet su Internet, fungendo da piattaforma per la distribuzione di altri malware, downloader e ransomware.

Dopo il primo tentativo di neutralizzare Emotet nel 2021, le autorità tedesche hanno utilizzato l’infrastruttura della botnet stessa per distribuire un antivirus in grado di rimuovere il malware dai computer infetti. Questa mossa controversa era contraria alle politiche di altri paesi, come il Regno Unito.

Nel novembre dello stesso anno, Emotet riprese l’attività dopo una pausa di 10 mesi, ma utilizzando l’infrastruttura della botnet TrickBot, situazione opposta rispetto a quando TrickBot si era precedentemente diffuso tramite Emotet. Tuttavia, Emotet non è mai stato riportato alle dimensioni precedenti e tutti i suoi server di comando e controllo sono attualmente chiusi.

Non è ancora chiaro quanto le forze dell’ordine siano a conoscenza delle attuali attività di Odd. Ma è noto che recentemente tali operazioni utilizzano spesso tattiche di pressione psicologica sui criminali informatici.

In primo luogo, ciò ha colpito il gruppo LockBit: il suo presunto leader è stato perseguitato a lungo con pubblicazioni beffarde. Ora è il turno dell’Operazione Endgame stessa: i suoi annunci sono divisi in episodi separati, come una serie TV. Le forze dell’ordine utilizzano i propri metodi contro gli hacker, come i conti alla rovescia.

Secondo il timer presente sul sito Endgame, il prossimo video con nuovi dettagli dell’operazione è atteso per il 5 giugno.