I sistemi di controllo industriale (ICS), fondamentali per il funzionamento di infrastrutture critiche come reti elettriche, idriche e di trasporto, sono sempre più vulnerabili agli attacchi informatici. In questo contesto, l’articolo HoneyPLC: un honeypot di nuova generazione per i sistemi di controllo industriale propone un honeypot avanzato e scalabile progettato per simulare PLC reali (controllori logici programmabili) e raccogliere in maniera automatica malware, in particolare codice dannoso scritto in ladder logic, migliorando sensibilmente lo stato dell’arte nella protezione degli ICS.

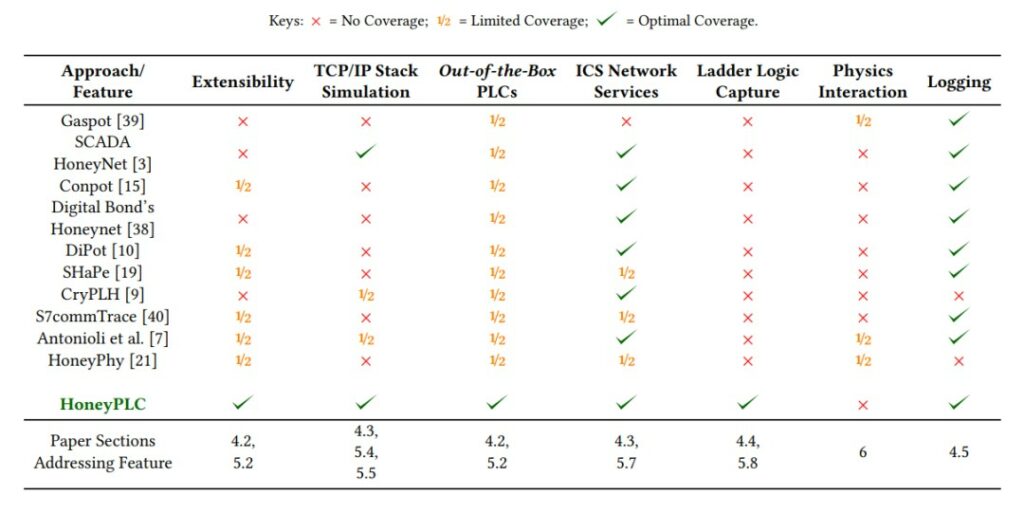

A differenza degli honeypot tradizionali, HoneyPLC si distingue per tre aspetti fondamentali: elevata interattività, ampia scalabilità e capacità di inganno. È in grado di emulare fedelmente protocolli di rete industriali, offrendo un’interazione simile a quella di un vero PLC.

Può inoltre simulare più modelli di PLC provenienti da marchi diversi, rendendolo molto più adattabile rispetto agli honeypot precedenti, che di solito supportano solo uno o due modelli. La sua struttura modulare consente anche di creare profili personalizzati per diversi dispositivi industriali.

Uno degli aspetti più innovativi è la capacità di occultamento: HoneyPLC riesce a ingannare gli strumenti di ricognizione più comuni, come Nmap, fornendo risposte verosimili grazie alla generazione automatica di fingerprint e all’emulazione accurata dei protocolli. Inoltre, ogni interazione dell’attaccante viene tracciata e conservata nei log, con la possibilità di raccogliere in tempo reale i programmi in logica ladder iniettati nei blocchi di memoria, funzione che mancava nei precedenti honeypot ICS.

La valutazione sperimentale ha coinvolto cinque modelli di PLC reali (tra cui Siemens, Allen-Bradley e ABB) e ha dimostrato che HoneyPLC è in grado di replicare fedelmente il comportamento di ciascuno di essi. È riuscito anche a resistere alle scansioni di strumenti di ricognizione, simulando stack di rete coerenti con i dispositivi target. Inoltre, ha catturato efficacemente malware scritto in ladder logic, confermando la sua utilità come strumento di raccolta e analisi dei codici malevoli.

In conclusione, HoneyPLC rappresenta un importante passo avanti nella protezione dei sistemi industriali. Grazie alla sua capacità di scalare su più modelli di PLC, di simulare interazioni realistiche e di raccogliere malware in maniera automatizzata, costituisce un potente strumento per la ricerca sulla sicurezza degli ICS e per la creazione di contromisure sempre più efficaci contro le minacce informatiche rivolte al settore industriale.