Come abbiamo ripotato questa mattina, la cybergang d’élite LockBit, ha rivendicato all’interno del suo Data Leak Site (DLS) un attacco informatico all’italiana Galbusera.

Andando ad analizzare i samples riportati all’interno del sito underground, risultava lampante che LockBit avesse effettuato un errore di attribuzione, anche se non potevamo essere sicuri completamente delle nostre affermazioni.

Oggi pomeriggio, è arrivata in redazione una mail da parte del Direttore IT della Galbusera che riporta che l’azienda è completamente estranea alla compromissione. Come ipotizzato nell’articolo e dalle precedenti verifiche, il materiale trafugato è riferibile ad un’entità operante in un settore merceologico completamente diverso da quello di Galbusera S.p.A.

Il mittente ringrazia per l’attenzione nel pubblicare la precisazione e “per il lavoro di sensibilizzazione alla tematica che costantemente svolgete“. Come Red Hot Cyber ringraziamo Galbusera S.p.A. per averci fornito un commento alla questione e pubblichiamo di seguito il messaggio integrale.

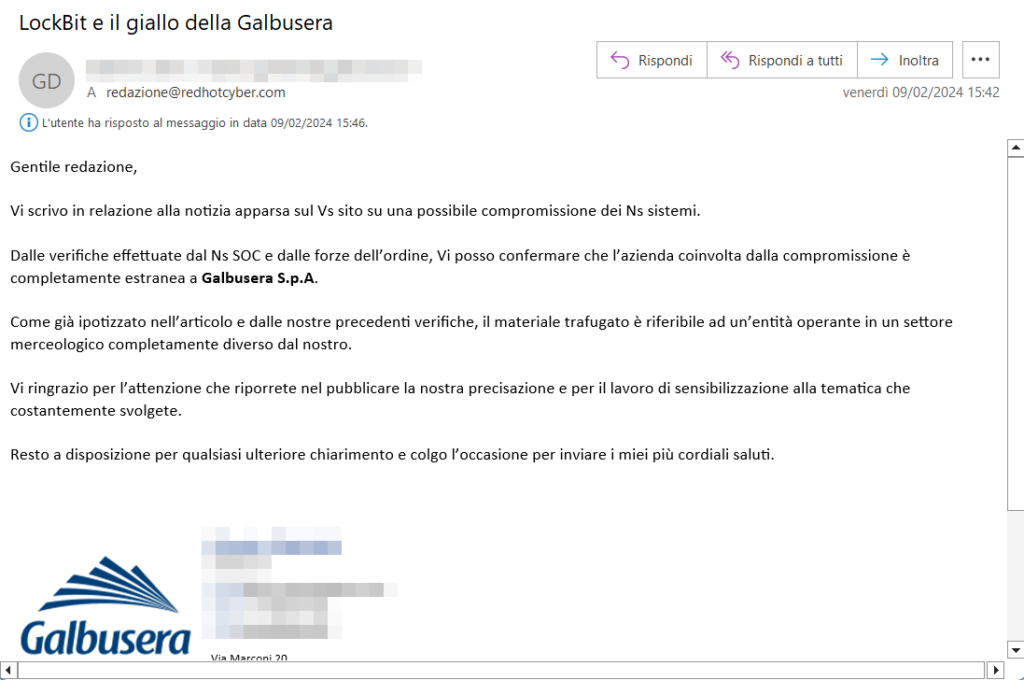

Gentile redazione,

Vi scrivo in relazione alla notizia apparsa sul Vs sito su una possibile compromissione dei Ns sistemi.

Dalle verifiche effettuate dal Ns SOC e dalle forze dell’ordine, Vi posso confermare che l’azienda coinvolta dalla compromissione è completamente estranea a Galbusera S.p.A.

Come già ipotizzato nell’articolo e dalle nostre precedenti verifiche, il materiale trafugato è riferibile ad un’entità operante in un settore merceologico completamente diverso dal nostro.

Vi ringrazio per l’attenzione che riporrete nel pubblicare la nostra precisazione e per il lavoro di sensibilizzazione alla tematica che costantemente svolgete.

Resto a disposizione per qualsiasi ulteriore chiarimento e colgo l’occasione per inviare i miei più cordiali saluti.

Come abbiamo riportato, anche le cybergang sbagliano.

Infatti non è la prima volta che una cybergang sbaglia target o effettua degli errori di attribuzione. Lo abbiamo visto in diversi casi scoperti da RHC. Il primo è stato il caso della Farmacia Statuto dove LockBit aveva sbagliato completamente target. Il secondo con il giallo dell’Agenzia dell’Entrate sempre da parte di LockBit che poi si rivelè essere la GESIS e per finire il caso dell’attacco ransomware a Galbusera.

Un altro errore, cambiando cybergang è quello della Goldbet, effettuata dalla cybergang era ALPHV/Blackcat.