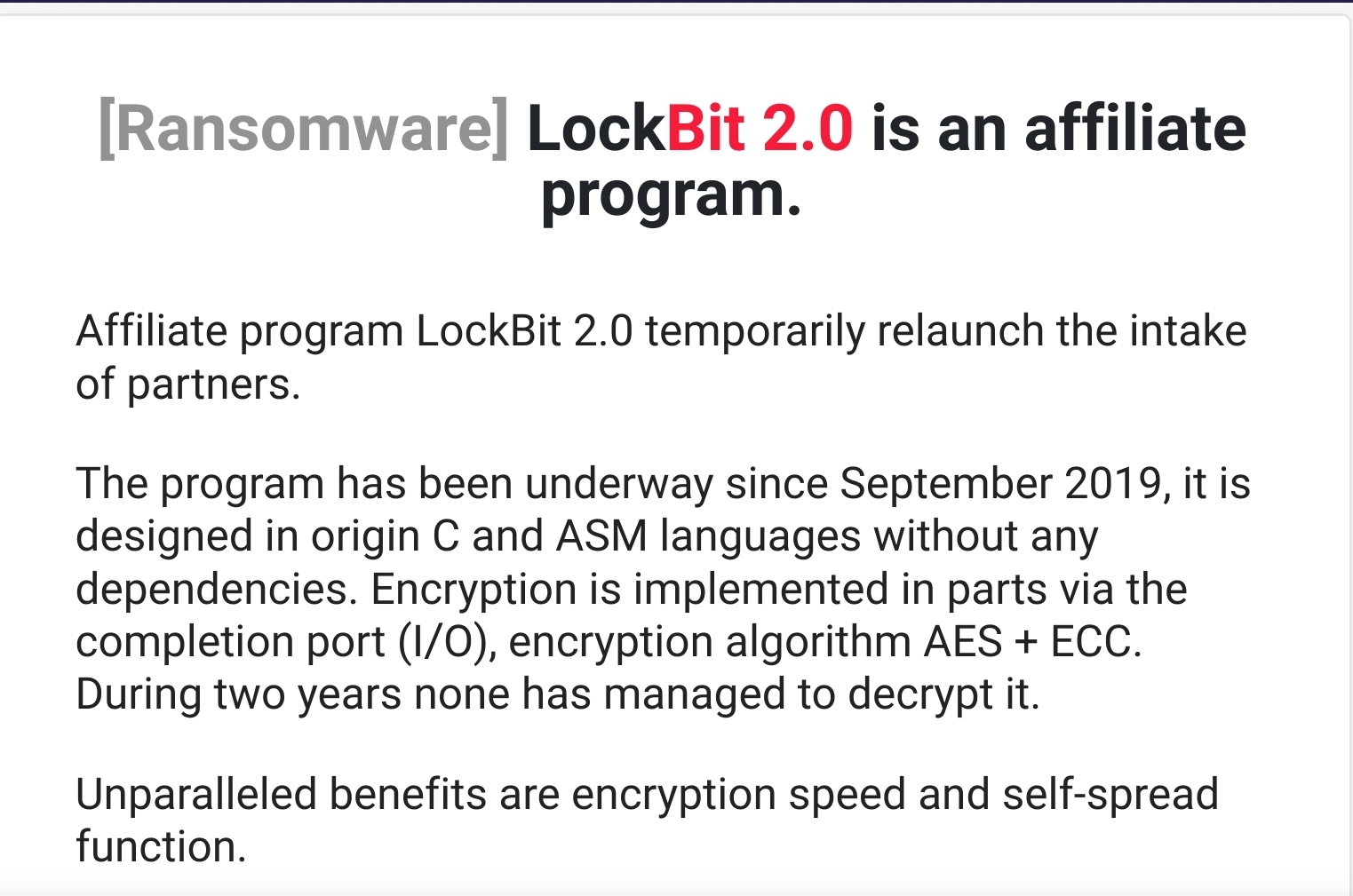

Il programma di affiliazione LockBit 2.0, ha temporaneamente prorogato l’assunzione di partner ed affiliati, oltre ad “assumere” insider, personale interno alle aziende capace di “facilitare” un attacco.

LockBit risulta in circolazione dal 2019, mentre la versione 2.0 è stata lanciata all’inizio di questa estate. Il malware è stato utilizzato in attacchi diretti a migliaia di organizzazioni. Il Cyber Security Center australiano ha riferito all’inizio di questo mese che gli operatori LockBit stavano sfruttando una vecchia vulnerabilità che interessava i dispositivi Fortinet esposti a Internet per l’accesso iniziale.

Il programma quindi risulta in corso da settembre 2019, ed il malware è stato realizzato con linguaggi di programmazione quali C e ASM, senza avere necessità di altre dipendenze. Questo vuol dire che il ransomware risulta completamente autonomo rispetto all’ambiente circostante di esecuzione.

La crittografia che viene implementata dal malware è AES + ECC, dove viene sottolineato che “in due anni di attività, nessuno è riuscito a decifrarla”.

Uno tra i grandi vantaggi “senza precedenti” di questo ransomware, è la velocità di crittografia e la funzione di diffusione automatica.

Lo avevamo precedentemente riportato che il ransomware riesce a crittografare 370 mb di dati in un secondo, ben il doppio rispetto ad altri ransomware d’élite.

Comprendete bene che cifrare un disco ad una velocità doppia rispetto ad altro ransomware, è un plus non indifferente in questo tipo di attacchi informatici.

La cyber gang riporta che:

“l’unica cosa che devi fare è ottenere l’accesso al server principale, e LockBit 2.0 farà tutto il resto.”

Il lancio del ransomware si può realizzare su tutti i dispositivi all’interno di un dominio, essendo in possesso dei diritti di amministratore.

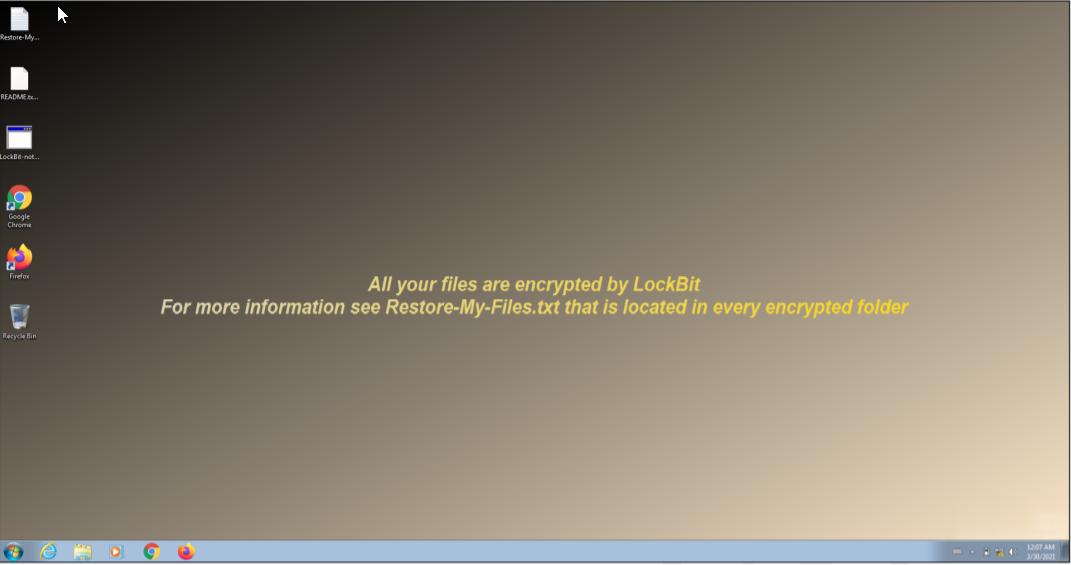

Computer compromesso da LockBit

Le funzionalità messe a disposizione da Lockbit sono:

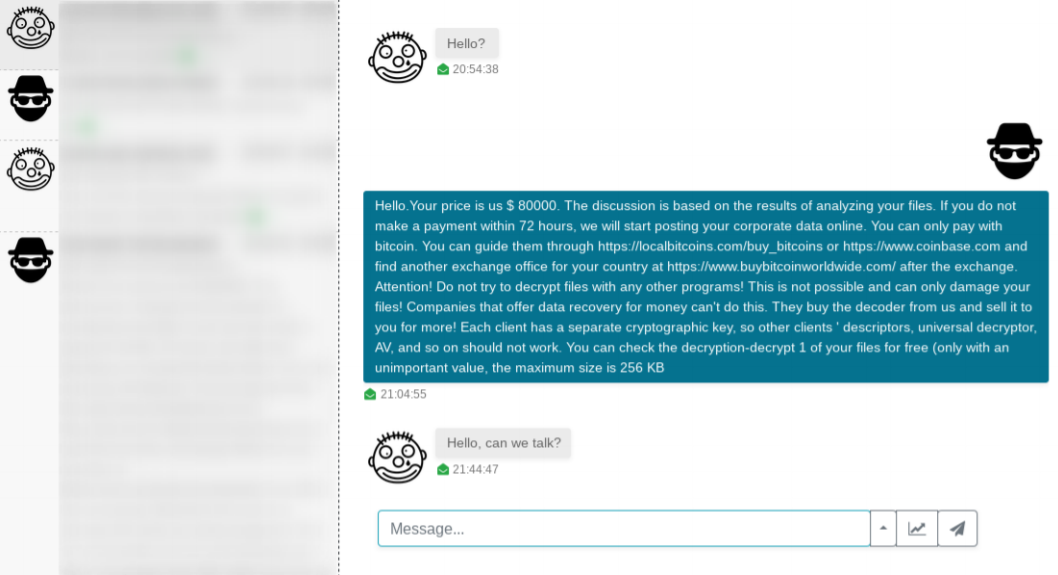

LockBit management panel chat page

LockBit 2.0 è quindi ad oggi il software di crittografia più veloce al mondo.

Per fare chiarezza, la cyber gang ha realizzato una tabella comparativa con diversi programmi ransomware indicando la velocità di cifratura alle stesse condizioni, non nascondendo i loro nomi, tabella della quale avevamo già parlato in precedenza.

A livello di commissioni, gli affiliati devono fornire agli sviluppatori una percentuale che varia tra il 10% e il 30%, a secondo della quantità di riscatto che sono riusciti ad estorcere dalla vittima. Tale percentuale risulta pressoché in linea con altre cyber gang d’élite.

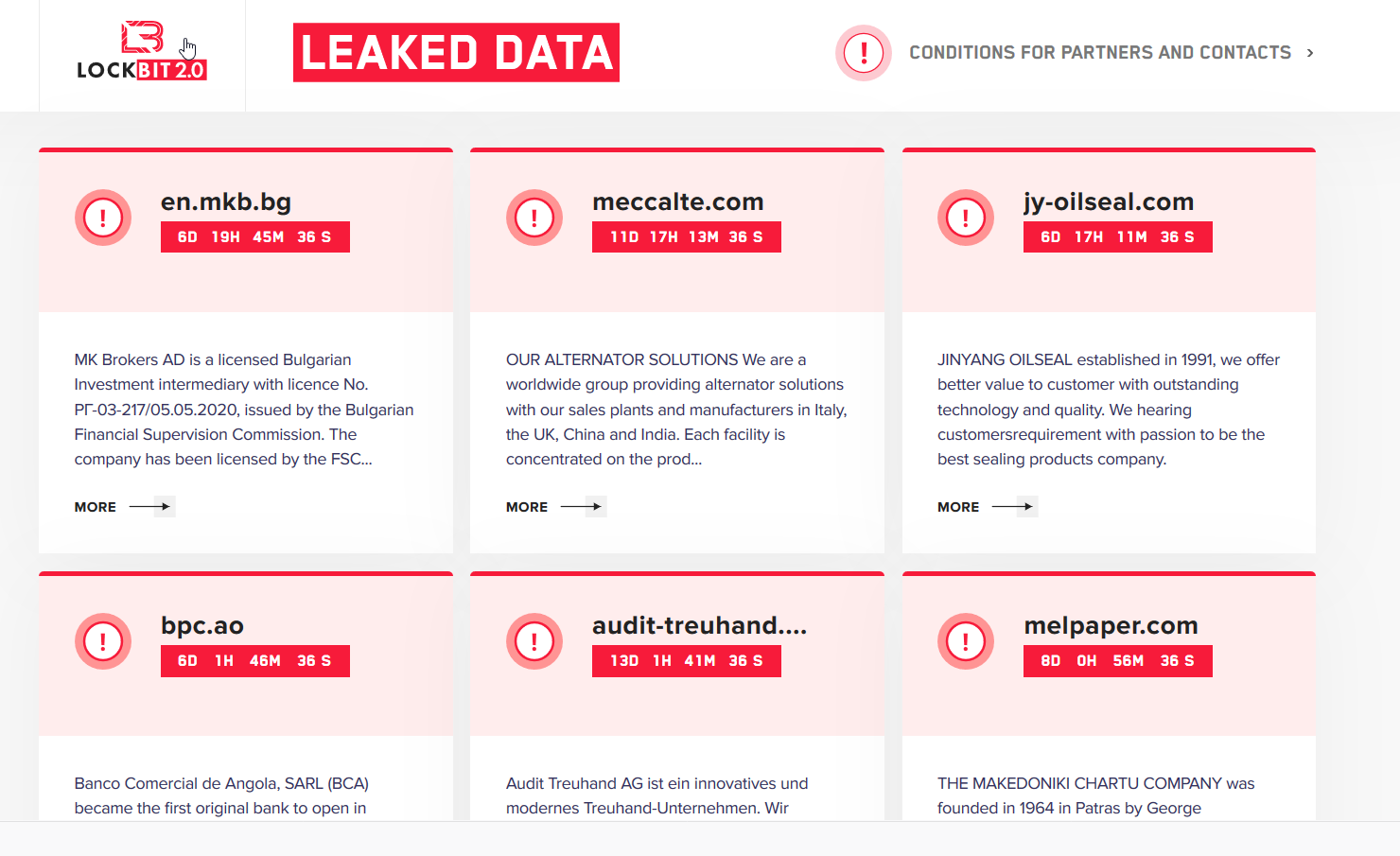

Da tenere in considerazione che la cyber-gang assieme ad i suoi affiliati, ad oggi tiene al “cappio” ben 40 aziende, che si possono vedere nel loro blog nel dark web, dove vengono pubblicati i dati trafugati, oltre a visualizzare quando (in tempo UTC), verranno pubblicati i Leak.

Al momento gli affiliati sono circa 28, anche se non sembrano diminuire, visto anche il reclutamento che sta effettuato la cyber-gang, promuovendo il crimine informatico anche verso gli insider.