Come spesso abbiamo detto, la Cyber Threat Intelligence (CTI) è una materia molto importante soprattutto nella prevenzione del cybercrime, la quale ci consente di conoscere con un buon anticipo le mosse di un potenziale aggressore e darci un vantaggio strategico di azione.

D’altra parte, anche nella guerra convenzionale, spiare le mosse del nemico o comprenderne le sue tattiche di attacco, ha da sempre fatto impegnare le intelligence e i governi di tutti i paesi portando grandi vantaggi strategici.

Ne abbiamo parlato anche recentemente in un incontro svolto con i vertici della Polizia Postale, dove abbiamo sostenuto che ancora oggi la diffusione di questo tipo di analisi è rilegata solo nelle grandi organizzazioni e occorrerebbe fare molto di più per divulgarne il suo utilizzo e i suoi benefici.

Come RHC, per rendere più diffusa questa pratica di sicurezza, abbiamo iniziato a scrivere una serie di articoli nella rubrica “Talking Cricket” iniziando a parlare di botnet delle pubbliche amministrazioni.

La Cyber Threat Intelligence è in effetti una materia vasta, composta da tante forme di analisi di sicurezza verticali. Anche in questo caso, le competenze sono trasversali, e devono essere capaci di abbracciare tutti i rivoli e le sfaccettature di una materia complessa e risultano rare e altamente preziose.

Ma senza andare troppo oltre, dobbiamo innanzi tutto innalzare il livello di consapevolezza al rischio nelle persone facendogli comprendere la prevenzione e il vantaggio strategico della CTI.

E’ anche vero che a parte le competenze, spesso molti di questi prodotti risultano difficili da installare e da utilizzare, oppure risultare terribilmente costosi per una piccola o media azienda.

Inoltre, in RHC abbiamo molto a cuore l’importanza di sviluppare tecnologie domestiche, sviluppate da italiani a supporto dell’Italia, oltre ad incentivare altri gruppi a fare lo stesso e migliorare sempre di più la nostra sicurezza nazionale.

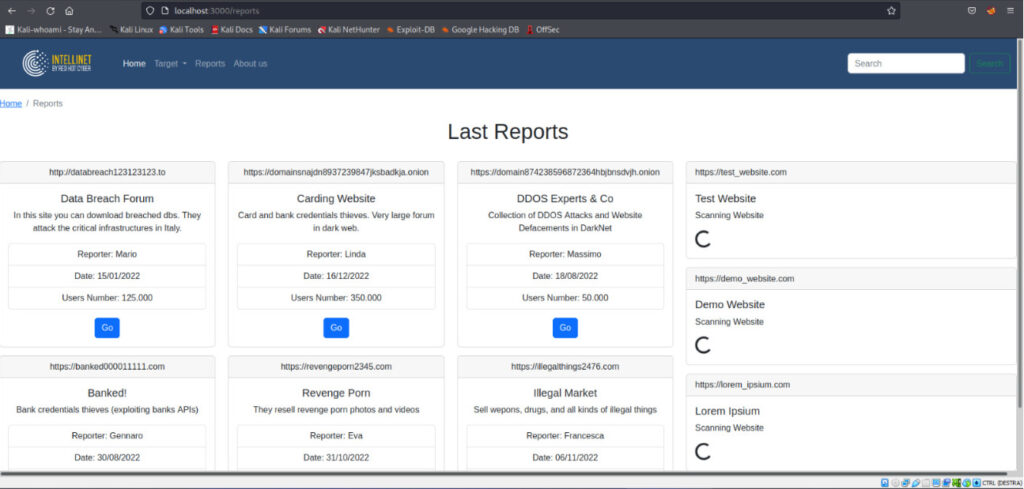

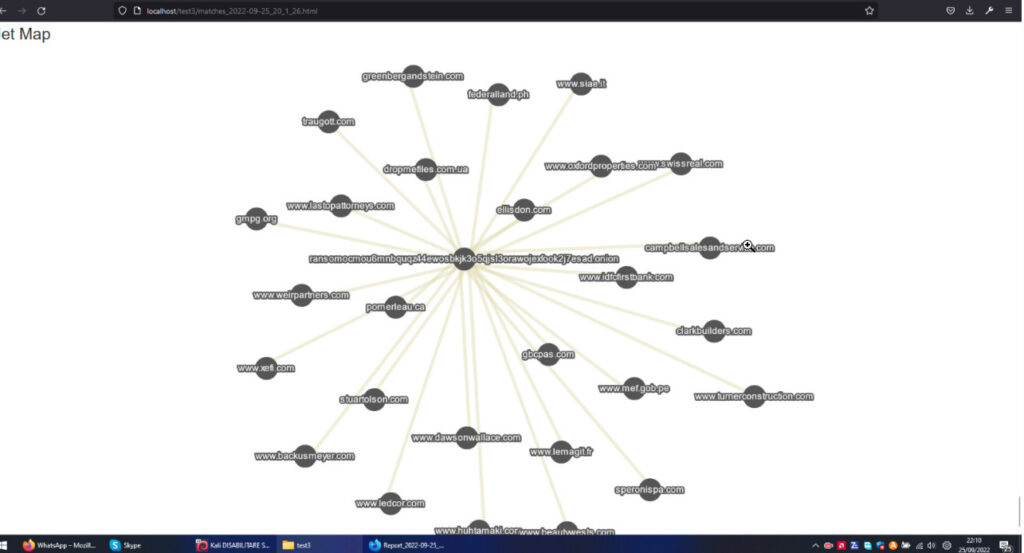

Ecco quindi che HackerHood, il gruppo hacker di RHC, ha iniziato la progettazione di un nuovo sistema di Cyber Threat intelligence chiamato IntelliNET il quale possa essere distribuito attraverso una licenza open source, per dar modo a tutti di avvicinarsi a questo mondo.

Successivamente, verranno realizzati ulteriori moduli avanzati che verranno collegati al core opensource, che saranno distribuiti sotto specifiche licenze che risultano in corso di valutazione da parte del collettivo di HackerHood.

Nasce quindi il progetto RHC IntelliNET realizzato dal gruppo di HackerHood, sul quale stiamo lavorando, dove prevediamo sarà composto dai seguenti moduli:

La progettazione è iniziata e stiamo iniziando a scrivere i primi blocchi di codice e le prime PoC.

Qualora ci siano aziende interessate a sponsorizzare o investire in questa nostra nuova avventura, non esitate a scriverci alla casella di posta elettronica di HackerHood: [email protected]

Ovviamente, noi Vi aggiorneremo costantemente sui rilasci software che andremo a fare sul nostro GitHub, in corso di implementazione.

STAY TUNED