Gli analisti di F6 hanno pubblicato uno studio su una nuova campagna di phishing attiva dalla primavera del 2025. Il gruppo, denominato ComicForm, ha inviato e-mail contenenti allegati dannosi ad aziende russe, bielorusse e kazake nei settori industriale, finanziario, turistico, biotecnologico e altri.

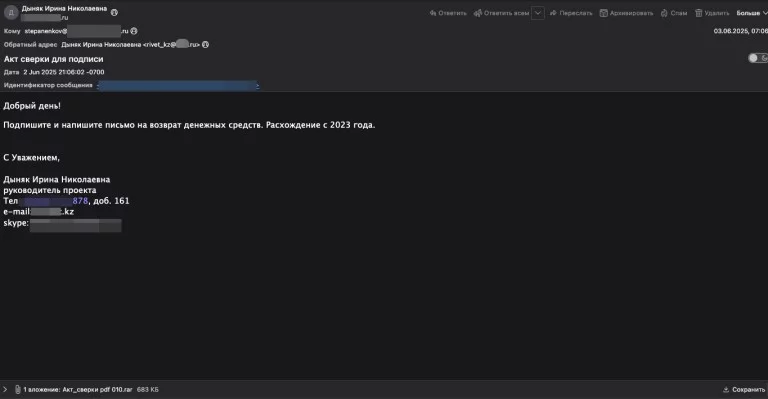

La prima e-mail registrata con oggetto “Report di verifica per firma” è stata inviata il 3 giugno 2025. L’allegato conteneva un archivio contenente un file eseguibile che ha avviato una catena di infezione in più fasi.

Durante l’attivazione, sono stati scaricati un loader .NET offuscato, il modulo MechMatrix Pro.dll e il dropper Montero.dll. Quest’ultimo è rimasto nel sistema, si è aggiunto alle eccezioni di Windows Defender, ha iniettato il payload nei processi e ha avviato lo spyware FormBook.

Una scoperta curiosa è stata la presenza di animazioni GIF di supereroi da Tumblr e Giphy incorporate nel codice del malware. Queste non sono state utilizzate nell’attacco, ma è stata proprio questa “estetica” a far guadagnare agli aggressori il soprannome ComicForm.

La caratteristica principale delle email era l’indirizzo di ritorno rivet_kz@…, registrato presso un servizio di posta elettronica gratuito. Le email provenivano dai domini .ru, .by e .kz, contenevano oggetti relativi a fatture, contratti e documenti bancari ed erano accompagnate da archivi con file infetti. In alcuni casi, provenivano dagli indirizzi IP 185.130.251[.]14, 185.246.210[.]198 e 37.22.64[.]155. Una delle email era stata inviata a un indirizzo email aziendale di Beeline Kazakhstan.

Successivamente, il 25 luglio, F6 ha rilevato una nuova ondata di email inviate per conto di un’azienda kazaka. Le email contenevano un link “Conferma password” che conduceva a una pagina di accesso falsa. Le informazioni di accesso della vittima venivano inviate a una risorsa di terze parti e il codice della pagina inseriva automaticamente l’indirizzo email dell’utente e aggiungeva uno screenshot del sito web aziendale per aumentare la credibilità.

Un’analisi dell’infrastruttura ha rivelato l’utilizzo di un’ampia gamma di domini nelle aree .ru, .kz, .vn, .id, .ng, .glitch.me e altre. Alcune risorse sono state compromesse. Gli esperti hanno riscontrato somiglianze con un attacco dell’aprile 2025 a una banca bielorussa, che ha utilizzato tecniche e servizi simili per rubare dati tramite la piattaforma Formspark.

ComicForm rimane attivo a partire da settembre 2025, utilizzando sia la vecchia infrastruttura che i nuovi domini. Tuttavia, l’indirizzo rivet_kz@….ru non compare più nelle mailing list recenti. L’analisi del grafico ha rivelato un’espansione della rete di risorse utilizzate dagli aggressori.

F6 ha concluso che ComicForm è attivo almeno da aprile 2025, prendendo di mira organizzazioni di diversi paesi e settori. Il gruppo combina l’invio di email tramite FormBook con la creazione di pagine di phishing che impersonano servizi aziendali.