ESET, leader europeo globale nel mercato della cybersecurity, ha recentemente scoperto l’Operazione Texonto. Si tratta di una campagna di disinformazione/operazioni psicologiche (PSYOP) che utilizza le e-mail di spam come metodo di distribuzione principale. Attraverso i messaggi inviati in due ondate, gli attori delle minacce di matrice filo-russa hanno cercato di influenzare e demoralizzare i cittadini ucraini con messaggi di disinformazione legati al conflitto.

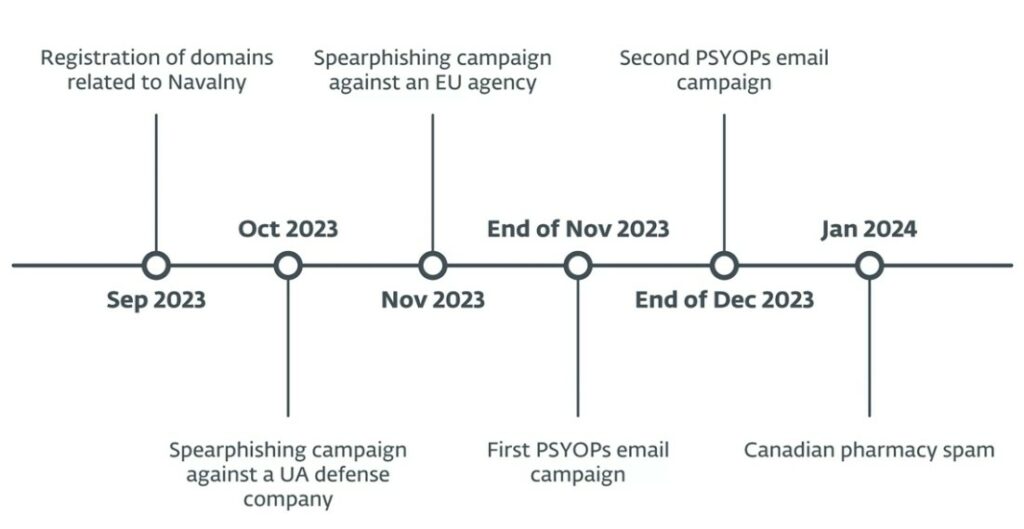

La prima ondata ha avuto luogo nel novembre 2023 e la seconda alla fine di dicembre 2023. I contenuti delle e-mail riguardavano l’interruzione del riscaldamento, la carenza di farmaci e di cibo, temi tipici della propaganda russa. Inoltre, nell’ottobre 2023, ESET ha rilevato una campagna di spearphishing che ha colpito un’azienda ucraina nel settore della difesa. Ha preso di mira un’agenzia dell’UE nel novembre 2023, utilizzando pagine di login Microsoft contraffatte ma dall’aspetto realistico.

L’obiettivo di entrambe era la sottrazione delle credenziali degli account Microsoft Office 365. Le similitudini nell’infrastruttura di rete utilizzata nelle operazioni di PSYOP e phishing, spingono i ricercatori a ritenere che vi sia un collegamento tra le due.

“Dall’inizio del conflitto, gruppi allineati alla Russia come Sandworm sono stati impegnati a distruggere l’infrastruttura IT ucraina tramite l’utilizzo di wipers. Negli ultimi mesi abbiamo osservato un aumento delle operazioni di cyberspionaggio, soprattutto da parte del famigerato gruppo Gamaredon. L’operazione Texonto mostra l’ennesimo uso delle tecnologie per cercare di influenzare l’andamento del conflitto”, afferma Matthieu Faou, ricercatore ESET che ha scoperto l’operazione Texonto.

“Lo strano mix di spionaggio, operazioni informative e falsi messaggi sulla carenza di farmaci non può che ricordarci Callisto, un noto gruppo di cyberspionaggio allineato alla Russia. Ha visto alcuni suoi membri oggetto di un’accusa da parte del Dipartimento di Giustizia degli Stati Uniti nel dicembre 2023. Callisto tende a colpire i funzionari governativi, il personale di think tank e le organizzazioni militari attraverso siti web di spearphishing progettati per imitare i comuni cloud provider.”

Il gruppo ha anche condotto operazioni di disinformazione, come la fuga di documenti in vista delle elezioni generali del Regno Unito del 2019. Infine, sfruttando la vecchia infrastruttura di rete ha creato domini farmaceutici falsi”, continua Faou. Tuttavia, conclude: “Sebbene vi siano diversi punti di somiglianza tra l’operazione Texonto e le operazioni di Callisto, non abbiamo riscontrato alcuna sovrapposizione tecnica e al momento non possiamo attribuire l’operazione Texonto a uno specifico attore di minacce. In ogni caso, visti i TTP, gli obiettivi e la diffusione dei messaggi, possiamo affermare con certezza che l’operazione è stata condotta da un gruppo filo-russo”.

Un server di posta elettronica gestito dagli aggressori e utilizzato per inviare le e-mail PSYOP, è stato riutilizzato a gennaio di quest’anno per inviare lo spam tipico delle aziende farmaceutiche canadesi. Questa categoria di attività illegali è da tempo molto popolare nella comunità della criminalità informatica russa. Alcuni altri pivot hanno inoltre rivelato nomi di dominio che fanno parte dell’Operazione Texonto e che sono legati a temi interni alla Russia.

Questo significa che probabilmente l’Operazione Texonto si estende anche a nomi di dominio di altri paesi e che l’Operazione Texonto probabilmente include operazioni di spearphishing o di informazione rivolte ai dissidenti russi e ai sostenitori del defunto leader dell’opposizione.

L’obiettivo della prima ondata di e-mail di disinformazione era quello di seminare dubbi nelle menti degli ucraini; ci sono esempi di e-mail che avvisano che “Quest’inverno potrebbero esserci interruzioni del riscaldamento”. Altre apparentemente provenienti dal Ministero della Salute, che parlano di carenza di medicinali. Non risulta che questa ondata specifica fosse accompagnata da link malevoli o malware, pare che fosse mirata sulla sola disinformazione.

Un dominio mascherato da Ministero della Politica Agraria e dell’Alimentazione ucraino raccomandava di sostituire le medicine non disponibili con erbe. In un’altra e-mail del ‘Ministero’, si suggeriva di cibarsi con ‘risotto al piccione’ con immagini inquietanti di un piccione vivo e di uno cotto. Questi documenti sono stati creati di proposito per turbare e demoralizzare i lettori. Nel complesso, questi messaggi fake sono in linea con i temi tipici della propaganda russa. Si cerca di far credere agli ucraini che non avranno farmaci, cibo e riscaldamento a causa del conflitto.

Circa un mese dopo la prima ondata, ESET ha rilevato una seconda campagna di e-mail PSYOPs che ha preso di mira non solo gli ucraini, ma anche utenti di altri Paesi europei. Gli obiettivi risultano essere casuali e vanno dal governo ucraino a un produttore di scarpe italiano. Secondo la telemetria di ESET, alcune centinaia di persone hanno ricevuto e-mail durante questa ondata che è stata più oscura nella messaggistica, con gli aggressori che suggerivano ai destinatari di amputarsi una gamba o un braccio per evitare l’impiego militare. Nel complesso, si è trattato di un attacco che presenta le caratteristiche delle PSYOP in tempo di guerra.

I prodotti e la ricerca di ESET proteggono l’infrastruttura informatica ucraina da molti anni. E dall’inizio dell’invasione russa nel febbraio 2022, ESET Research ha prevenuto e indagato su un numero significativo di attacchi lanciati da gruppi filo russi.

Per maggiori informazioni sulle tecniche relative all’Operazione Texonto, consultare il blogpost “Operation Texonto: Information operation targeting Ukrainian speakers in the context of the war” su WeLiveSecurity.com.