I ricercatori di Infoblox hanno scoperto il gruppo Revolver Rabbit, che ha registrato più di 500.000 domini per le sue campagne dannose rivolte agli utenti Windows e macOS.

Gli esperti affermano che gli hacker utilizzano algoritmi per generare domini (RDGA), ovvero registrare automaticamente nomi di dominio in un breve periodo di tempo.

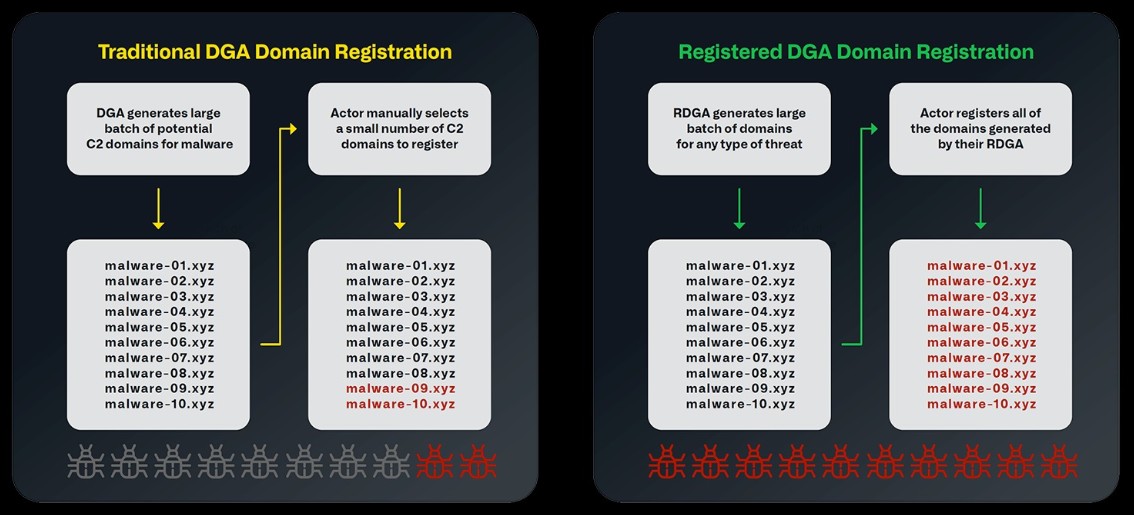

L’essenza di RDGA è simile al metodo DGA, utilizzato dal malware per creare elenchi di possibili posizioni per i server di controllo. La differenza è che DGA è integrato direttamente nel codice del malware e registra solo alcuni dei domini generati, mentre RDGA lavora dalla parte degli aggressori e registra tutti i domini generati.

E mentre i ricercatori possono scoprire un DGA e poi decodificare gli indirizzi di eventuali server di comando e controllo, con un RDGA tutto è segreto, e trovare un modello per generare domini diventa un compito più difficile.

Secondo l’azienda, il gruppo controlla più di 500.000 domini di primo livello .BOND, che vengono utilizzati per creare server di controllo sia falsi che reali per il malware. Allo stesso tempo, Infoblox osserva che i domini nella zona .BOND sono semplicemente i più facili da rilevare, ma in totale gli hacker hanno già registrato più di 700.000 domini in una varietà di zone.

I ricercatori stimano che Revolver Rabbit utilizzi RDGA per acquistare centinaia di migliaia di domini e che la sua spesa abbia già superato 1 milione di dollari, dato che un singolo dominio .BOND costa circa 2 dollari.

Nelle loro operazioni, gli hacker distribuiscono il malware XLoader, in grado di rubare informazioni riservate ed eseguire file dannosi sui sistemi che eseguono Windows e macOS. “Il modello RDGA più comune utilizzato da questo gruppo è una serie di una o più parole del dizionario seguite da un numero di cinque cifre, con ogni parola o numero separato da un trattino”, hanno detto gli analisti di Infoblox.

I domini tendono a concentrarsi su un argomento o una regione specifica e hanno molta varietà. Ecco alcuni esempi:

I ricercatori scrivono di aver monitorato Revolver Rabbit per circa un anno, ma l’uso di RDGA ha nascosto gli obiettivi degli aggressori fino a poco tempo fa.