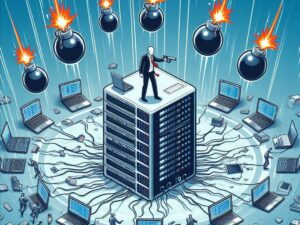

SesameOp: il malware che usa OpenAI Assistants per il Comando e Controllo

Microsoft ha scoperto un nuovo malware, denominato SesameOp, e ha pubblicato i dettagli del suo funzionamento. Questa backdoor era insolita: i suoi creatori utilizzavano l’API OpenAI Assistants come canale di controllo nascosto, consentendo loro di mascherare l’attività all’interno del sistema infetto ed eludere i tradizionali strumenti di rilevamento. L’attacco è stato scoperto nel luglio 2025 durante le indagini su un attacco complesso, durante il quale un gruppo sconosciuto è rimasto presente nell’infrastruttura della vittima per diversi mesi. L’identità dell’organizzazione presa di mira non è stata rivelata, ma l’indagine ha rivelato la presenza di un’ampia rete di web shell interne e processi dannosi